Veel bedrijven en MSP's zijn nog steeds niet bekomen van de aanval op de toeleveringsketen die plaatsvond in december 2020. Zelfs Amerikaanse overheidsinstellingen, zoals het Department of Justice (DOJ), werden niet gespaard toen hackers hun IT-systemen binnendrongen via de SolarWinds Orion app. In het geval van het DoJ kregen de hackers toegang tot de e-mailaccounts van sommige medewerkers.

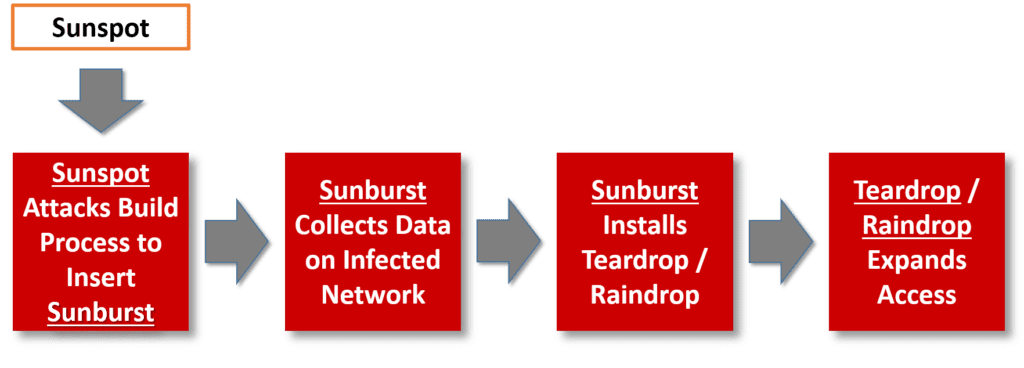

De laatste informatie over deze aanval op de toeleveringsketen, zoals beschreven in dit artikel van ZDNet, geeft aan dat hackers in totaal vier malwarestammen hebben gebruikt: Sunspot, Sunburst (Solorigate), Teardrop en Raindrop. Deze malwarestammen werden gebruikt in een geraffineerde reeks van geëscaleerde aanvallen. Eerst werd Sunspot gebruikt om het softwareproces van de leverancier aan te vallen en de Sunburst-malware in de Orion-software te plaatsen. De Sunburst-malware verzamelde gegevens op geïnfecteerde netwerken en stuurde deze naar een externe server.

In gevallen waarin de aanvallers de aanval verder wilden escaleren, gebruikten ze Sunburst om de malware Teardrop of Raindrop te installeren. Beide zijn backdoors die de aanvallers gebruikten om "hun toegang binnen een gehackt IT-netwerk te verbreden". security moeten hun IT-omgevingen dus scannen op alle vier deze soorten malware.

Effectieve tips om uw bedrijf beter te beschermen

Op basis van zijn onderzoek naar de aanval stelt security Cycode zes security voor die uw organisatie zou moeten nemen om het risico te beperken.

Cycode raadt aan om de toegangscontrole van uw infrastructuur te versterken met:

- Volledige zichtbaarheid en inventaris van alle bedrijfsmiddelen - Elk bedrijfsmiddel dat niet wordt bewaakt, kan een kwetsbaar punt worden voor uw ecosysteem.

- Multifactor-authenticatie (MFA) - Wachtwoorden alleen kunnen accounts niet beschermen, zeker niet als ze zo eenvoudig zijn als "wachtwoord123". MFA biedt een extra beschermingslaag, waardoor het moeilijker wordt voor hackers om toegang te krijgen tot je systemen.

- Auditing van systemen - Verwijder standaardgegevens op je systemen en dwing een strikt wachtwoordbeleid af.

- Privilege-beleid afdwingen – Een bevoorrechte user administratieve toegang tot al uw kritieke systemen. Het beheren en controleren van alle bevoorrechte accounts is essentieel voor security betere security.

security ander security , Tempered Networks, stelt dat een 'zero trust'-benadering moet worden geïmplementeerd om security van organisaties te versterken. Dit mechanisme omvat:

- Netwerkmicrosegmentatie – Zero Trust Network Access (ZTNA) past beleid toe op wat een user openen. Omdat applicaties in deze architectuur gescheiden zijn, kunnen beheerders op een zeer gedetailleerd niveau beslissen over toegangsrechten.

- Apparaatverificatie en user – Toegang wordt alleen verleend wanneer een user wie hij is en of hij veilig is. Na meerdere validaties verleent ZTNA alleen toegang aan geverifieerde users.

Hoe kunnen MSP's hun klanten beschermen?

MSP's kunnen een proactieve aanpak hanteren en security Center (SOC)-diensten leveren, zoals:

Eindpuntbeveiliging

MSP's kunnen de endpoints van hun klanten beveiligen met...

- Gebeurtenislogboekbewaking - Gebeurtenislogboekbewaking voor alle Windows- en MacOS-machines is cruciaal om gebeurtenissen op alle apparaten vanaf één console te volgen.

- Threat hunting – Door proactief security te identificeren voordat ze schade hebben veroorzaakt, kunt u uw klanten beschermen tegen grote verliezen voor hun bedrijf.

- Inbraakdetectie - MSP's kunnen waarschuwingen instellen om verdachte activiteiten te detecteren en indringers ervan te weerhouden andere systemen over te nemen.

- Next-generation antivirus/antimalware (NGAV) van derden - Integratie met NGAV-oplossingen biedt geavanceerde detectie van bedreigingen op endpoints in plaats van alleen maar te zoeken naar bekende malwarehandtekeningen.

NetSecuritybeveiliging

MSP's kunnen firewall- en edge device logmonitoring bieden, geïntegreerd met threat reputation services (TRS) en Whois- en DNS-opzoekservices.

TRS omvat het regelmatig uitvoeren van dreigingsbeoordelingen voor websites, bestanden, domeinnamen en andere dergelijke entiteiten om het aantal keren dat deze entiteiten in verband zijn gebracht met kwaadaardige activiteiten te categoriseren, op basis van waargenomen gedrag in het verleden en gedeelde informatie.

CloudbeveiligSecurity

De hieronder genoemde security kunnen door MSP's worden geleverd om de cloudgegevens van hun klanten te beveiligen.

- Monitoring van security van Microsoft 365

- Microsoft Office 365, Google G Suite en Salesforce gegevensback-up

- Bewaking van Azure Active Directory (AD)

- Microsoft 365 kwaadwillende aanmeldingen en

- Azure Veilige Score

Hoewel we de omvang van de Orion-aanval nog niet kennen, vrezen organisaties dat er nog meer aan zit te komen. In deze onzekere tijden is het essentieel dat bedrijven hun inspanningen op het gebied van cyberbeveiliging verdubbelen.

Kom meer te weten over hoe u uw security kunt verbeteren door deel te nemen aan ons webinar Security verbeteren Security 2021'. Schrijf u nu in!