Pruebas de penetración en la red que demuestran que tus defensas funcionan

Tu red está en constante cambio y los atacantes solo necesitan un punto de acceso. Con la herramienta de pruebas de penetración vPenTest de Kaseya, puedes validar de forma proactiva tu seguridad simulando ataques reales en todo tu entorno. Realiza pruebas de penetración automatizadas y bajo demanda para detectar vías de explotación, priorizar las medidas correctivas y demostrar que tus defensas pueden detener a un atacante real.

Comprueba tu red en cualquier momento

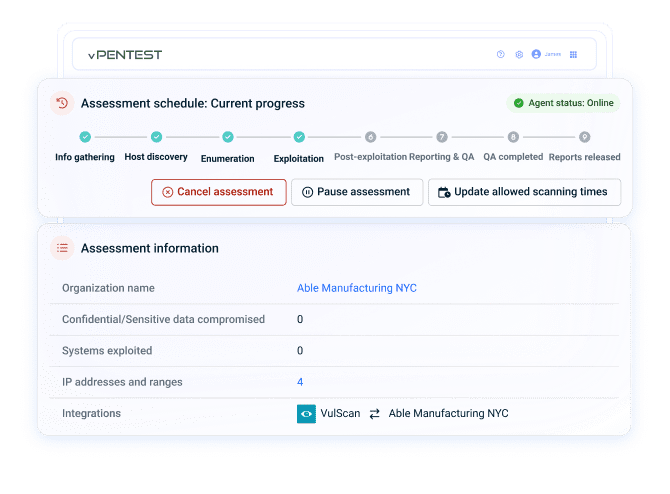

Realiza pruebas mensuales o bajo demanda con vPenTest. Sustituye las evaluaciones puntuales por pruebas automatizadas y repetibles que te permiten controlar el momento, la frecuencia y el alcance.

Anticípate a los riesgos

Si realizas pruebas de penetración de forma periódica, estarás siempre preparado para hacer frente a nuevas amenazas o cambios en el entorno. Adopta un enfoque proactivo y ve más allá de los análisis básicos de vulnerabilidades para obtener una visión más completa de tu perfil de riesgo.

Vonahi un servicio excelente que se adapta a las necesidades de nuestra empresa; nos han permitido pasar a un modelo de pruebas mensuales, lo que a su vez nos permite dedicar más tiempo a mejorar nuestros controles de seguridad en las áreas más críticas». Mike Macpherson, director de seguridad de la información (CISO), Insurwave

Comprueba tus defensas

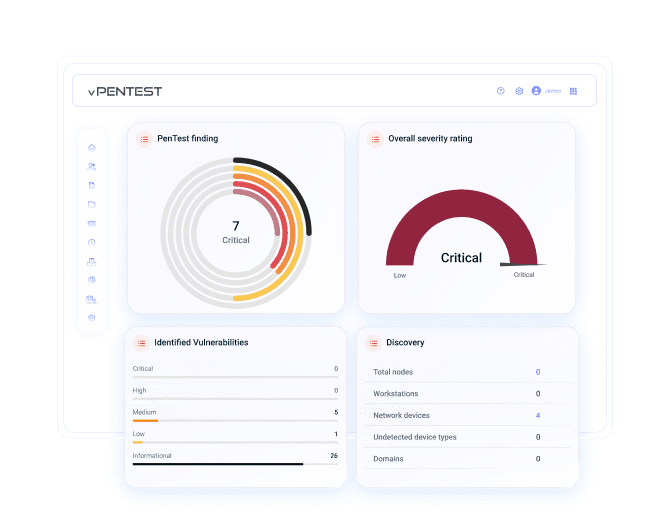

Las herramientas de seguridad por sí solas no bastan: necesitas demostrar que tus defensas realmente detienen los ataques. vPenTest el comportamiento real de un atacante para mostrar si las amenazas se detectan, se contienen o se permite que se propaguen, de modo que puedas reforzar los controles y detener los ataques antes de que se agraven.

«Como empresa, la colaboración con vPenTest permitido a Insurwave adelantarse a los posibles riesgos que amenazan nuestra infraestructura y nuestras aplicaciones, y ahora podemos adoptar un enfoque proactivo para proteger nuestra organización». Matt McDonnell, director de Tecnología, Loyola School

Mantén estrictos estándares de seguridad y cumplimiento

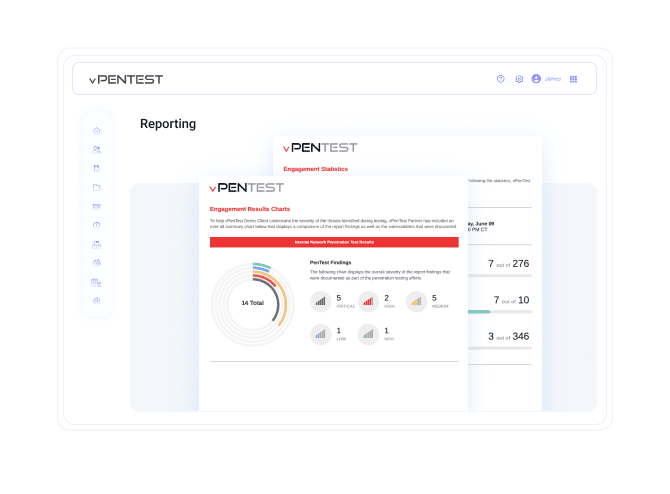

Dado que nuestra solución cumple con los requisitos de PCI, HIPAA, SOC 2 y otras normativas, siempre estará actuando de acuerdo con las mejores prácticas y la normativa vigente. Genere informes listos para el cumplimiento normativo y manténgase preparado para cualquier auditoría gracias a una documentación clara, además de alertas en tiempo real, seguimiento de la actividad y pruebas de segmentación.

«Los informes en PDF son fantásticos y las medidas correctivas recomendadas son útiles y fáciles de seguir, ya que nos indican exactamente cómo solucionar los problemas. La interfaz de usuario hace que el producto sea fácil de usar. ¡En menos de una hora pude programar todo lo que necesitaba para todo el año!» Director de TI, Greene County General Hospital

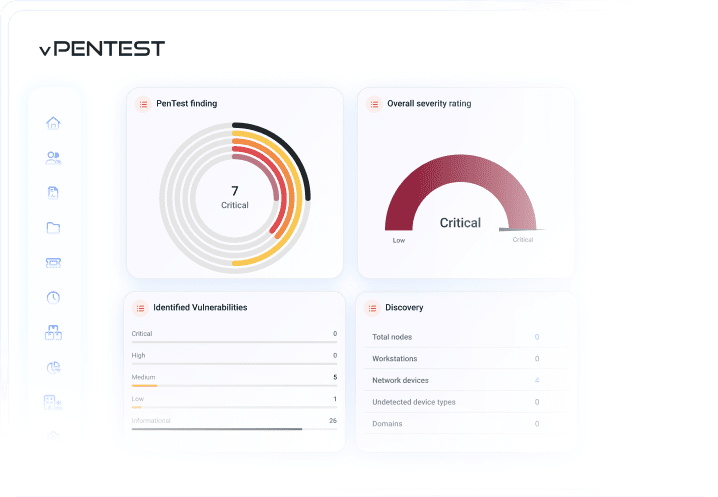

Una herramienta de pruebas de penetración de redes exhaustiva y precisa

Con el respaldo de expertos certificados

Es como contar con décadas de experiencia en pruebas de penetración sin necesidad de contratar a un equipo. Creada por profesionales con certificaciones eCPPT, OSCP, OSCE, CEH y CISSP, esta herramienta ofrece soluciones probadas que realmente funcionan.

Simulación antes y después de una brecha

Descubra cómo actúan los atacantes antes y después de obtener acceso. Desde la inteligencia de fuentes abiertas y la detección de hosts hasta la explotación y la escalada de privilegios, el software reproduce rutas de ataque reales, lo que le permite obtener información sobre cualquier punto débil.

Pruebas de penetración internas y externas

Pon a prueba tus defensas tanto desde dentro como desde fuera de tu red. Desde amenazas internas que se aprovechan de los dispositivos de la red hasta riesgos externos, como sistemas sin parches o configuraciones erróneas, descubre por dónde podrían colarse los atacantes.

Evaluaciones avanzadas de amenazas

No te limites a los análisis de vulnerabilidad: explora activamente los puntos débiles, comprueba las vías de ataque y comprueba qué vulnerabilidades pueden utilizarse realmente para comprometer tu entorno, en lugar de revisar miles de hallazgos de baja prioridad.

Supervisión de la actividad en tiempo real

Durante cualquier prueba de penetración en la red se generan registros automáticos que te permiten realizar un seguimiento del progreso y correlacionar los resultados con las herramientas de detección. Se trata de una función integrada que te permite verificar tus respuestas de monitorización y mantener la eficacia de tus respuestas ante las amenazas.

Informes rápidos y completos

Reciba informes prácticos y generados automáticamente en un plazo de 48 horas tras la prueba. Estos informes exhaustivos destacan los riesgos en resúmenes ejecutivos de alto nivel, mientras que los hallazgos técnicos se detallan a modo de guía para que los equipos de TI puedan corregir las vulnerabilidades rápidamente.

Nuestro compromiso

Los Servicios Globales de Kaseya te ayudan a sacar el máximo partido a tus soluciones tecnológicas, mejorar el rendimiento y alcanzar tus objetivos empresariales.

Explorar los servicios profesionalesDirect to Tech™ de Kaseya ofrece un servicio de asistencia rápida y de nivel experto para ayudar a su empresa a resolver rápidamente los problemas y minimizar los riesgos.

Descubre el servicio de atención al clienteEl compromiso Partner First de Kaseya es una promesa de condiciones flexibles, riesgo compartido y soporte dedicado para tu negocio.

Explorar Partner FirstLo que dicen nuestros clientes

Historias reales, éxito real. Vea cómo prosperan los socios de negocio de Kaseya

Preguntas frecuentes sobre las pruebas de penetración en redes

Las pruebas de penetración de redes, también conocidas como «pentesting» de redes, consisten en simular ciberataques contra su entorno informático de forma segura y controlada. Durante este proceso, profesionales de la seguridad o herramientas automatizadas intentan aprovechar las vulnerabilidades de las redes, las aplicaciones o las configuraciones para demostrar cómo podrían acceder los atacantes.

El objetivo principal de las pruebas de penetración en redes es evaluar la capacidad de resiliencia de su organización frente a posibles ataques. Más allá de limitarse a identificar vulnerabilidades, estas pruebas ponen de manifiesto cómo podrían aprovecharse esos puntos débiles y qué repercusiones podría tener ello en sus operaciones.

Este enfoque es importante porque ofrece a las organizaciones una visión realista de su verdadera vulnerabilidad. Al poner de manifiesto las consecuencias que un ataque tendría para la empresa, las pruebas de penetración ayudan a reducir el riesgo, a validar las inversiones en seguridad y a infundir confianza a las partes interesadas en su capacidad para hacer frente a las amenazas en constante evolución.

La diferencia entre las pruebas de penetración internas y externas radica en el origen del ataque simulado:

- Las pruebas de penetración en la red interna parten de la base de que el atacante ya tiene acceso a su entorno. Esto ayuda a identificar los riesgos que una persona interna o un dispositivo comprometido podrían aprovechar para adentrarse aún más en sus sistemas.

- Las pruebas de penetración de redes externas comienzan desde fuera de su perímetro y se centran en las vulnerabilidades expuestas a Internet, como las configuraciones incorrectas o los servicios sin parches.

En conjunto, ofrecen una visión completa de cómo las amenazas pueden afectar a tu organización, tanto desde dentro como desde fuera.

Una prueba de penetración de redes puede realizarse de tres maneras diferentes: manualmente de forma interna, a través de una empresa de consultoría externa o con herramientas automatizadas. Cada método tiene sus propias ventajas y dificultades.

Realizar una prueba de forma manual requiere un equipo de seguridad interno altamente cualificado y una inversión de tiempo considerable, lo que lo hace poco viable para muchas organizaciones. Contratar a un consultor externo aporta conocimientos especializados independientes, pero puede resultar costoso y, por lo general, solo ofrece una instantánea de un momento concreto.

Las herramientas automatizadas de pruebas de penetración, como las de Kaseya, ofrecen una opción más eficiente. Se ejecutan bajo demanda, se repiten tantas veces como sea necesario y generan informes sistemáticos a un coste menor, lo que le proporciona una visibilidad continua de su estado de seguridad sin las limitaciones tradicionales.

Las pruebas de penetración de la red deben realizarse con regularidad, no solo una vez al año. La frecuencia adecuada depende de factores como los requisitos normativos, los cambios en el entorno informático y las amenazas emergentes. Muchas organizaciones se benefician de realizar pruebas mensuales o trimestrales, ya que así pueden mantener una visión actualizada del estado general de su seguridad y responder a los riesgos antes de que se conviertan en problemas graves.

¿Listo para empezar?

Solicite una demostración para descubrir cómo KaseyavPenTest levPenTest un control total sobre las pruebas de penetración de su red.