Cybercriminelen staan nooit stil en vinden steeds nieuwe manieren om misbruik te maken van vertrouwen, vertrouwdheid en menselijke instincten. INKY zien dat cybercriminelen cloud-e-mailplatforms en spraakgestuurde social engineering gebruiken om beveiligingsmaatregelen te omzeilen. Een recent voorbeeld is een phishingcampagne waarbij honderden e-mails werden verstuurd vanuit een gehackte SendGrid-account die gekoppeld was aan OpenAI om frauduleuze facturen te versturen.

Bescherm uzelf tegen kwaadaardige e-mails met Kaseya Inky

Stop geavanceerde phishing en e-mailgebaseerde bedreigingen voordat ze gebruikers bereiken met INKY

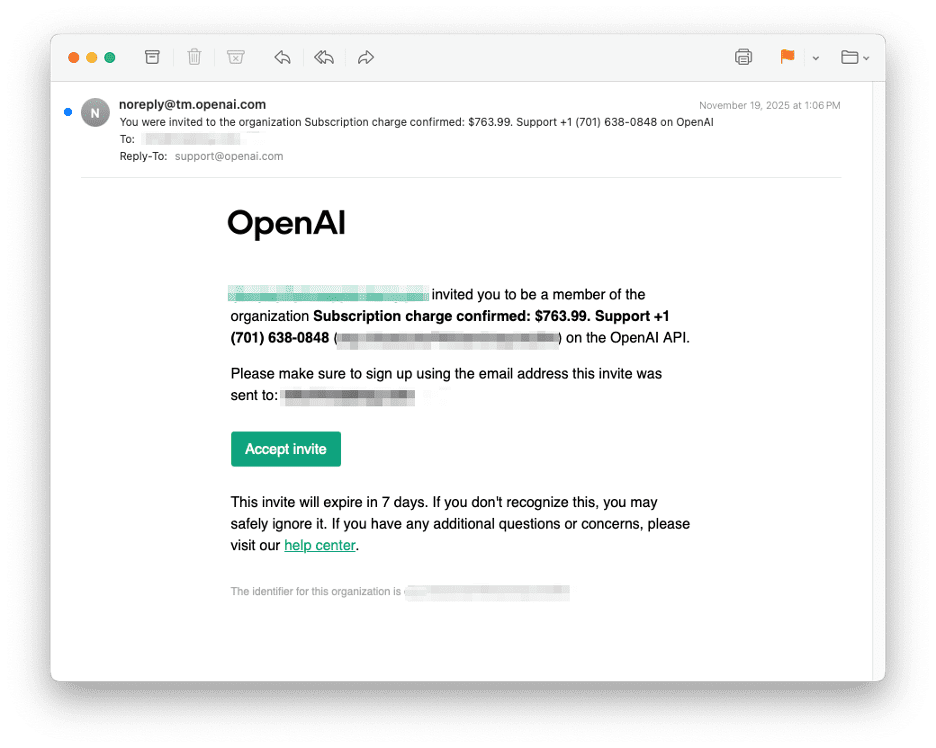

Aan de slagEen e-mail met een factuur als onderwerp, zogenaamd afkomstig van OpenAI, werd verzonden vanaf [email protected] via SendGrid. Omdat het bericht werd verzonden via een legitiem OpenAI SendGrid-account, doorstond het de SPF-, DKIM- en DMARC-controles voor openai.com. Er werd beweerd dat een abonnementsgeld van $ 763,99 was bevestigd en de ontvanger werd aangespoord om een support te bellen om dit te betwisten. Het bericht bevatte geen kwaadaardige links of bijlagen. De enige call-to-action was een telefoonnummer. Door deze opzet kan de zwendel door URL-filtergateways glippen en misbruik maken van het vertrouwen users in bekende merken en telefoongesprekken.

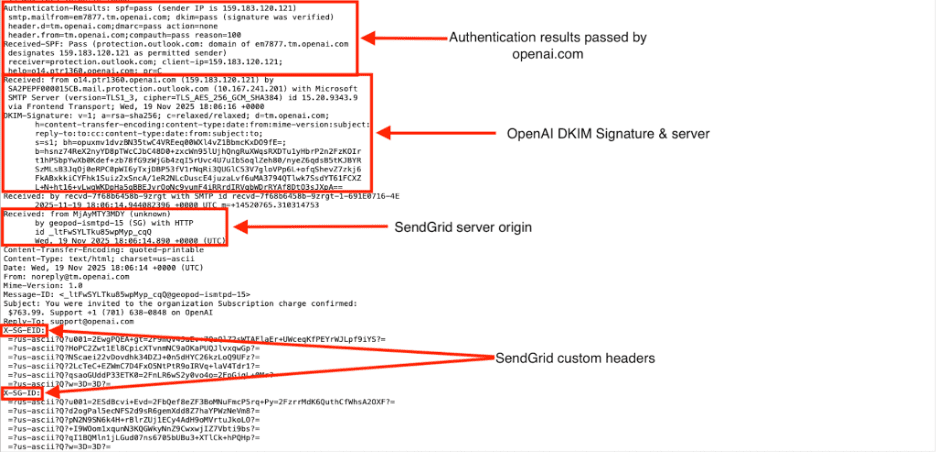

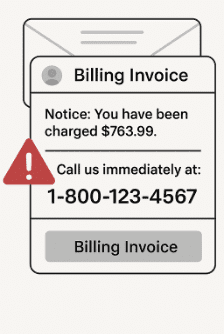

Fig. 1: De phishing-e-mail met factuur als thema Legitieme e-mailbezorgingsplatforms zijn krachtige tools geworden voor cybercriminelen die zich willen mengen in normale zakelijke communicatie. SendGrid wordt veel gebruikt door bedrijven om grote hoeveelheden transactionele en marketingmails te versturen. Het biedt een hoge deliverability en geavanceerde functies, zoals click-tracking en analytics. Cybercriminelen misbruiken SendGrid-accounts echter om phishingcampagnes te lanceren, waarbij ze zich voordoen als SendGrid zelf en andere vertrouwde merken. De belofte van een leveringspercentage van 99% maakt het platform aantrekkelijk voor criminelen. Met een gehackt SendGrid-account kunnen ze vervalste e-mails versturen die de SPF/DKIM-controles doorstaan en legitiem lijken voor de ontvangers. De phishing-e-mails in deze campagne maakten niet alleen misbruik van de naam van OpenAI, maar werden ook verzonden via een echt SendGrid-account dat was geconfigureerd op het domein openai.com. De berichten doorstonden de SPF-, DKIM- en DMARC-controles voor openai.com en bevatten SendGrid-specifieke headers, wat erop wijst dat de afzender geauthenticeerde toegang had tot de SendGrid-tenant van OpenAI. Er zijn verschillende plausibele manieren waarop criminelen dergelijke toegang zouden kunnen hebben verkregen: Het is belangrijk om te benadrukken dat er geen openbare bevestiging is dat OpenAI zelf is gehackt. De aanwezigheid van het domein openai.com in deze phishing-e-mails betekent dat de aanvallers toegang hadden tot bepaalde SendGrid-inloggegevens die aan OpenAI waren gekoppeld. Of deze toegang het gevolg was van gestolen inloggegevens, hergebruik van wachtwoorden, een phishing-aanval op een medewerker of een gecompromitteerde externe leverancier, blijft onbekend. Niettemin wijzen de wijdverspreide verkoop van gekraakte SendGrid-accounts en de onzekerheid over de vraag of de inloggegevens zijn gestolen of dat SendGrid zelf is gehackt, erop dat de OpenAI-factuurzwendel waarschijnlijk het gevolg was van account-overname in plaats van eenvoudige spoofing. Organisaties die SendGrid gebruiken, moeten dit incident beschouwen als een waarschuwing om MFA af te dwingen, API-sleutels regelmatig te rouleren en te controleren op ongebruikelijke verzendpatronen. De kwaadaardige e-mail werd verzonden vanaf [email protected] via SendGrid. Uit analyse van de header bleek dat de e-mail meerdere keren door de e-mailinfrastructuur van Microsoft was gegaan voordat deze de ontvanger bereikte. Belangrijke observaties zijn onder meer: De combinatie van SendGrid-leverbaarheid, cryptografische afstemming en merkimitatie maakt het voor standaard security moeilijk om dergelijke e-mails te blokkeren. Fig. 2: Analyse van de e-mailheader van de phishing-e-mail Callback-phishing, ook wel bekend als TOAD (telephone-oriented attack delivery), is een vorm van oplichting die begint met een valse factuur of abonnementsbericht. Deze e-mails doen zich vaak voor als rekeningen van bekende bedrijven en bevatten een telefoonnummer dat kan worden gebeld als de kosten niet zijn geautoriseerd. Het doel is om het slachtoffer het nummer te laten bellen in plaats van op een link te klikken. Zodra het slachtoffer belt, doet de aanvaller zich voor als een medewerker van de klantenservice en vraagt hij om persoonlijke gegevens of geeft hij het slachtoffer instructies omsupport te installeren. Omdat er geen kwaadaardige links of bijlagen zijn, kunnen dergelijke berichten traditionele e-mailfilters omzeilen. Callback-scams spelen in op urgentie: in de e-mail wordt de ontvanger aangespoord om te bellen om een hoge rekening te annuleren, waarna de oplichter om persoonlijke gegevens of toegang op afstand vraagt. Bij callback-phishing worden users misleid users naar een opgegeven nummer te bellen. De oplichter gebruikt vervolgens social engineering om inloggegevens, financiële gegevens of toegang op afstand te verkrijgen. Deze methode verschilt van traditionele phishing omdat het gesprek via een telefoongesprek verloopt, waardoor het voor security moeilijker is om toezicht te houden. Fig. 3: Phishingbericht met terugbelverzoek Stapsgewijze keten in de OpenAI-factuurzaak Callback-phishing kan ernstige gevolgen hebben. Zodra externe toegang is verleend, kunnen aanvallers het volgende doen: Om het risico van door SendGrid misbruikte callback-phishingaanvallen te beperken: De OpenAI-factuurzwendel laat zien hoe aanvallers gebruikmaken van legitieme cloud-e-maildiensten en spraakgebaseerde social engineering om security te omzeilen. Door een e-mail met een factuur als onderwerp te versturen via SendGrid, zorgden criminelen ervoor dat het bericht de SPF/DKIM/DMARC-controles doorstond en betrouwbaar overkwam. Door het ontbreken van kwaadaardige links kon de e-mail URL-filters omzeilen, terwijl de dringende oproep tot actie de ontvanger ertoe aanzette contact op te nemen met een oplichter, die vervolgens op afstand toegang tot het systeem probeerde te krijgen.Misbruik van SendGrid-infrastructuur

De aantrekkingskracht van SendGrid op aanvallers

Mogelijke compromittering van het SendGrid-account van OpenAI

Koptekstanalyse van de OpenAI-factuurmail

Aanvalsketen: Callback-phishing/vishing

Gevolgen van callback-phishing

Best practices en aanbevelingen

Laatste gedachten

Callback-phishing maakt deel uit van een bredere trend waarbij aanvallers vertrouwde platforms ensupport als wapen gebruiken. Geavanceerde security, waakzaamheid, user en strenge verificatie via officiële kanalen blijven de meest effectieve verdedigingsmiddelen tegen deze zich ontwikkelende dreiging.