Cyberkriminelle bleiben nie untätig, sondern entwickeln ihre Taktiken ständig weiter, um Vertrauen, Vertrautheit und menschliche Instinkte auszunutzen. INKY beobachtet INKY , wie Angreifer Cloud-E-Mail-Plattformen und sprachbasiertes Social Engineering als Waffen einsetzen, um Sicherheitskontrollen zu umgehen. Ein aktuelles Beispiel ist eine Phishing-Kampagne, bei der Hunderte von E-Mails von einem kompromittierten SendGrid-Konto, das mit OpenAI verknüpft ist, versendet wurden, um betrügerische Rechnungen auszustellen.

Schützen Sie sich mit Kaseya Inky vor bösartigen E-Mails

Stoppen Sie mit INKY fortgeschrittene Phishing-Angriffe und E-Mail-basierte Bedrohungen, bevor sie die Benutzer erreichen.

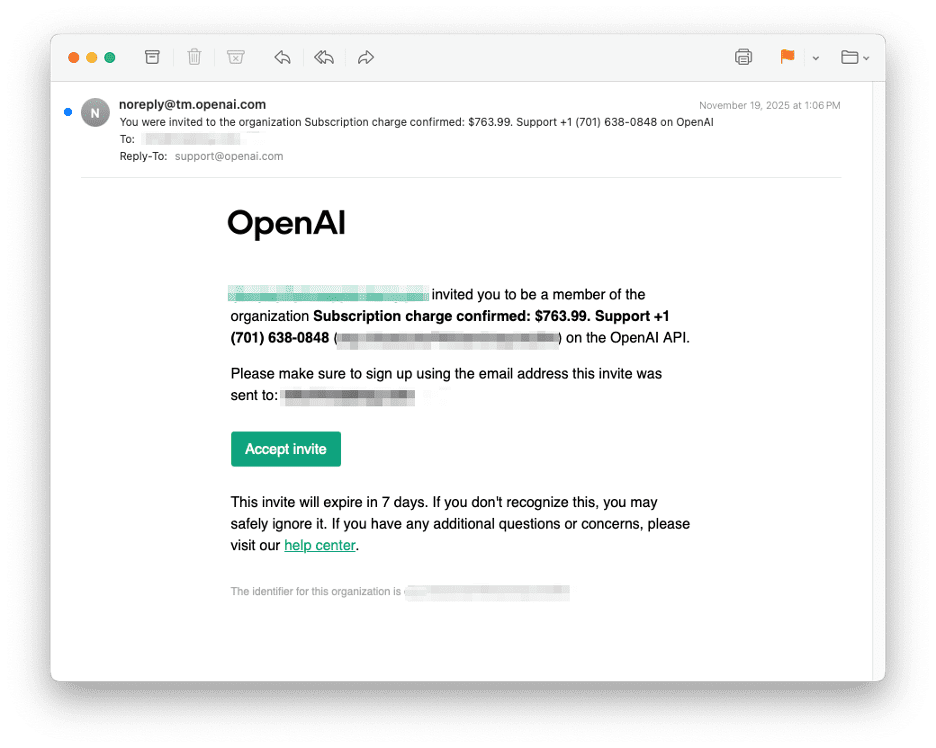

Los geht'sEine E-Mail mit Rechnungsinhalt, die angeblich von OpenAI stammte, wurde von [email protected] über SendGrid versendet. Da die Nachricht über ein legitimes OpenAI-SendGrid-Konto versendet wurde, durchlief sie die SPF-, DKIM- und DMARC-Prüfungen für openai.com. Darin wurde behauptet, dass eine Abonnementgebühr in Höhe von 763,99 US-Dollar bestätigt worden sei, und der Empfänger wurde aufgefordert, eine support anzurufen, um dies anzufechten. Die Nachricht enthielt keine bösartigen Links oder Anhänge. Die einzige Handlungsaufforderung war eine Telefonnummer. Durch dieses Design kann der Betrug URL-Filter-Gateways umgehen und gleichzeitig das Vertrauen users in bekannte Marken und Telefongespräche ausnutzen.

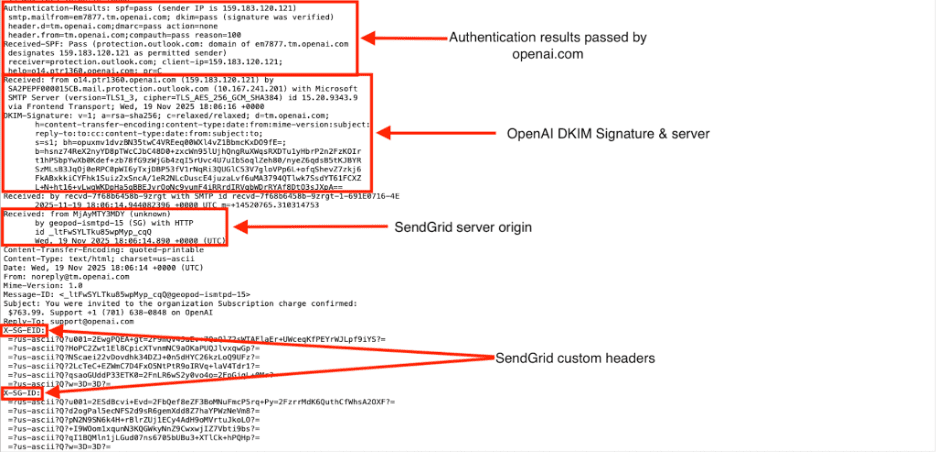

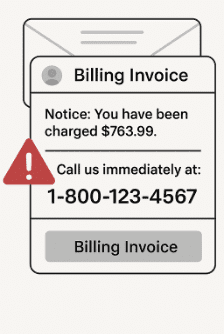

Abb. 1: Die Phishing-E-Mail mit Rechnungsmotiv Legitime E-Mail-Versandplattformen sind zu mächtigen Werkzeugen für Angreifer geworden, die sich in die normale Geschäftskommunikation einfügen wollen. SendGrid wird von Unternehmen häufig zum Versenden von Transaktions- und Marketing-E-Mails in großem Umfang genutzt. Es bietet eine hohe Zustellbarkeit und erweiterte Funktionen wie Klick-Tracking und Analysen. Cyberkriminelle missbrauchen jedoch SendGrid-Konten, um Phishing-Kampagnen zu starten, wobei sie sich als SendGrid selbst und andere vertrauenswürdige Marken ausgeben. Die versprochene Zustellungsrate von 99 % macht die Plattform für Kriminelle attraktiv. Ein kompromittiertes SendGrid-Konto ermöglicht es ihnen, gefälschte E-Mails zu versenden, die SPF/DKIM-Prüfungen bestehen und für die Empfänger legitim erscheinen. Die Phishing-E-Mails dieser Kampagne haben nicht nur den Namen von OpenAI gefälscht, sondern wurden auch über ein echtes SendGrid-Konto versendet, das auf der Domain openai.com konfiguriert war. Die Nachrichten haben die SPF-, DKIM- und DMARC-Prüfungen für openai.com bestanden und enthielten SendGrid-spezifische Header, was darauf hindeutet, dass der Absender über einen authentifizierten Zugriff auf den SendGrid-Mandanten von OpenAI verfügte. Es gibt mehrere plausible Wege, über die Kriminelle einen solchen Zugang erhalten haben könnten: Es ist wichtig zu betonen, dass es keine öffentliche Bestätigung dafür gibt, dass OpenAI selbst gehackt wurde. Das Vorhandensein der Domain openai.com in diesen Phishing-E-Mails bedeutet, dass die Angreifer Zugriff auf einige SendGrid-Anmeldedaten hatten, die mit OpenAI in Verbindung stehen. Ob dieser Zugriff auf gestohlene Anmeldedaten, die Wiederverwendung von Passwörtern, einen Phishing-Angriff auf einen Mitarbeiter oder einen kompromittierten Drittanbieter zurückzuführen ist, bleibt unbekannt. Der weit verbreitete Verkauf geknackter SendGrid-Konten und die Ungewissheit darüber, ob die Anmeldedaten durch Phishing erlangt wurden oder ob SendGrid selbst gehackt wurde, lassen jedoch vermuten, dass der OpenAI-Rechnungsbetrug eher auf eine Kontoübernahme als auf einfaches Spoofing zurückzuführen ist. Unternehmen, die SendGrid nutzen, sollten diesen Vorfall als Warnung betrachten und MFA einführen, API-Schlüssel regelmäßig rotieren und ungewöhnliche Versandmuster überwachen. Die bösartige E-Mail wurde von [email protected] über SendGrid versendet. Die Analyse der Kopfzeilen ergab, dass die E-Mail mehrere Sprünge durch die E-Mail-Infrastruktur von Microsoft durchlaufen hatte, bevor sie den Empfänger erreichte. Zu den wichtigsten Beobachtungen zählen: Die Kombination aus SendGrid-Zustellbarkeit, kryptografischer Angleichung und Markenimitation macht es für herkömmliche E-Mail-Sicherheitsgateways schwierig, solche E-Mails zu blockieren. Abb. 2: Analyse des E-Mail-Headers der Phishing-E-Mail Callback-Phishing, auch bekannt als TOAD (Telephone-Oriented Attack Delivery), ist eine Betrugsmasche, die mit einer gefälschten Rechnung oder einem gefälschten Abonnementbescheid beginnt. Diese E-Mails geben oft vor, von bekannten Unternehmen zu stammen, und enthalten eine Telefonnummer, die man anrufen soll, wenn die Belastung nicht autorisiert ist. Das Ziel ist, dass das Opfer die Nummer anruft, anstatt auf einen Link zu klicken. Am Telefon gibt sich der Angreifer als Kundendienstmitarbeiter aus, fordert persönliche Informationen an oder weist das Opfer an,support zu installieren. Da diese Nachrichten keine bösartigen Links oder Anhänge enthalten, können sie herkömmliche E-Mail-Filter umgehen. Callback-Betrug setzt auf Dringlichkeit: In der E-Mail wird der Empfänger aufgefordert, anzurufen, um eine hohe Gebühr zu stornieren, und der Betrüger fragt dann nach persönlichen Daten oder Fernzugriff. Callback-Phishing verleitet users eine angegebene Nummer anzurufen. Der Betrüger nutzt dann Social Engineering, um Anmeldedaten, Finanzdaten oder Fernzugriff zu erhalten. Die Methode unterscheidet sich vom herkömmlichen Phishing, da die Konversation in ein Telefongespräch übergeht, wodurch es für Sicherheitstools schwieriger wird, sie zu überwachen. Abb. 3: Callback-Phishing-Nachricht Schrittweise Kette im Fall der OpenAI-Rechnung Callback-Phishing kann schwerwiegende Folgen haben. Sobald der Fernzugriff gewährt ist, können Angreifer Folgendes durchführen: Um das Risiko von Callback-Phishing-Betrug durch Missbrauch von SendGrid zu mindern: Der OpenAI-Rechnungsbetrug zeigt, wie Angreifer legitime Cloud-E-Mail-Dienste und sprachbasiertes Social Engineering nutzen, um Sicherheitskontrollen zu umgehen. Durch das Versenden einer E-Mail mit Rechnungsinhalt über SendGrid stellten die Kriminellen sicher, dass die Nachricht die SPF/DKIM/DMARC-Prüfungen passierte und vertrauenswürdig erschien. Da die E-Mail keine bösartigen Links enthielt, konnte sie URL-Filter umgehen, während die dringende Aufforderung zum Handeln den Empfänger dazu veranlasste, einen Betrüger zu kontaktieren, der dann Fernzugriff anforderte.Missbrauch der SendGrid-Infrastruktur

SendGrids Anziehungskraft auf Angreifer

Mögliche Kompromittierung des SendGrid-Kontos von OpenAI

Header-Analyse der OpenAI-Rechnungs-E-Mail

Angriffskette: Callback-Phishing/Vishing

Folgen von Callback-Phishing

Bewährte Verfahren und Empfehlungen

Abschließende Überlegungen

Callback-Phishing ist Teil eines breiteren Trends, bei dem Angreifer vertrauenswürdige Plattformen undsupport als Waffen einsetzen. Fortschrittliche E-Mail-Sicherheit, Wachsamkeit, user und strenge Überprüfungen durch offizielle Kanäle bleiben die wirksamsten Abwehrmaßnahmen gegen diese sich weiterentwickelnde Bedrohung.