Widerstandsfähigkeit gegen Ransomware in einer wachsenden Bedrohungslandschaft

Ransomware-Bedrohungen entwickeln sich ständig weiter und erfordern eine umfassende Verteidigungsstrategie. IT-Fachleute brauchen Expertenwissen, praktische Rahmenbedingungen und zuverlässige Informationen, um die wachsenden Herausforderungen der Cybersicherheit erfolgreich zu meistern.

Eine Demo erhalten

Die wachsende Bedrohung durch Ransomware und Datenverlust

Ransomware-Angriffe können für Unternehmen jeder Größe verheerend sein. Berichten von 2024 zufolge ist fast ein Drittel der Unternehmen gezwungen, den Betrieb vorübergehend oder dauerhaft einzustellen, nachdem sie Opfer eines Ransomware-Angriffs geworden sind.

Es dauert durchschnittlich 297 Tage, um einen Angriff zu erkennen und einzudämmen*.

Die durchschnittlichen Kosten für eine Sicherheitsverletzung aufgrund von Ransomware belaufen sich auf 4,91 Millionen Dollar*.

*Cost of a Data Breach Report 2024, IBM

Vorbeugen, erkennen, wiederherstellen

Die Abwehr von Ransomware erfordert einen ganzheitlichen Ansatz, der alle Phasen eines potenziellen Angriffs abdeckt. Einzelne Tools oder fragmentierte Prozesse reichen nicht aus. Um Datendiebstahl, finanzielle Verluste und Ausfallzeiten zu verhindern, benötigen kleine und mittlere Unternehmen eine integrierte Cybersicherheitsstrategie, die Prävention, Erkennung und schnelle recovery kombiniert, recovery echte Widerstandsfähigkeit und Kontinuität recovery

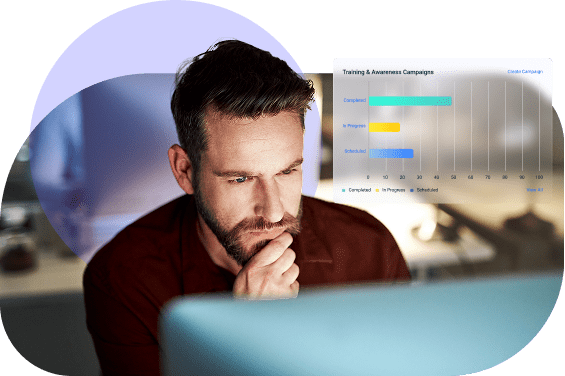

Prävention: Minimieren Sie Ihre Exposition

Die erste Verteidigungslinie gegen Ransomware besteht darin, Angriffe zu stoppen, bevor sie beginnen. Das bedeutet:

- Automatisiertes Endpunktmanagement, um sicherzustellen, dass Systeme gepatcht und auf dem neuesten Stand sind.

- Sicherheitsschulungen, um users Phishing und andere Social-Engineering-Bedrohungen aufzuklären.

- Schwachstellen-Scans, um ausnutzbare Lücken zu identifizieren und zu schließen, bevor sie von Angreifern entdeckt werden.

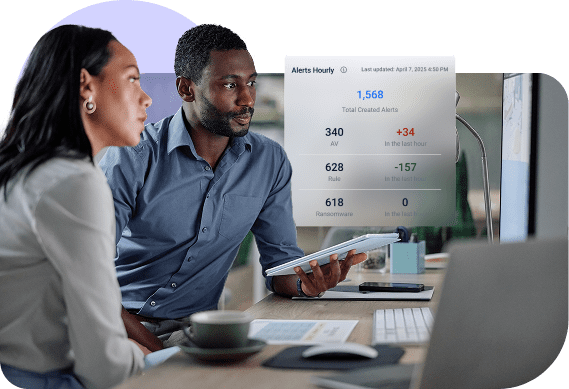

Erkennung: Bedrohungen frühzeitig erkennen und stoppen

Die heutige Ransomware agiert heimlich und schnell. Sie zu erkennen, bevor sie Schaden anrichten kann, ist entscheidend:

- Echtzeit-Überwachung und -Warnungen zur Erkennung anormaler Aktivitäten in allen Systemen.

- Endpunkt-Erkennung und -Reaktion (EDR) zur Isolierung infizierter Geräte.

- Bedrohungsdaten, um neuen Angriffsmustern immer einen Schritt voraus zu sein.

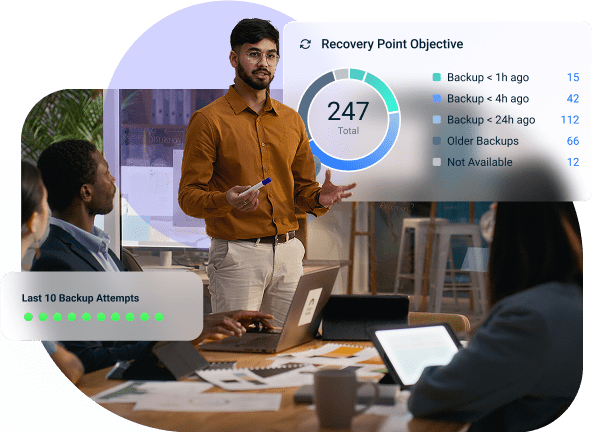

Recovery: Zurückkommen, ohne das Lösegeld zu zahlen

Selbst mit robusten Abwehrmaßnahmen können Sicherheitsverletzungen dennoch auftreten. Ein solider recovery macht den Unterschied:

- Sichere Backups stellen sicher, dass recovery nicht von Angreifern verändert oder verschlüsselt werden können.

- Die automatisierte Wiederherstellung ermöglicht ein schnelles System-Rollback und minimiert die Ausfallzeiten.

- Die nahtlose Datenkontinuität sorgt dafür, dass der Geschäftsbetrieb auch bei Störungen aufrechterhalten bleibt.

Nutzen Sie einen mehrschichtigen Ansatz

Entwicklung einer aufmerksamen Belegschaft

Sicherheitsbewusstseinstraining, Phishing-Simulationen

Minimieren Sie die Angriffsfläche

Schwachstellenscan, automatisiertes patch management

Schützen Sie users Bedrohungsvektoren

Anti-Phishing-Software, DNS-Filterung

Erleichterung des sicheren Zugangs

Überwachung des Dark Web auf kompromittierte Anmeldedaten, sichere Passwortverwaltung

Überwachung auf bösartige Aktivitäten

RMM Ransomware-Erkennung, Endpoint Detection and Response (EDR), Managed SOC, Virenschutz

Blockieren Sie die Ausbreitung von Bedrohungen

Automatische Quarantäne infizierter Endpunkte, Beendigung bösartiger Aktivitäten, Blockierung von Verschlüsselung

Backups unsichtbar machen

Manipulationssicherer, cloudbasierter Backup

Wiederherstellung von Systemen und Daten

Speziell entwickelte sichere Backups mit schneller recovery

Lernen Sie weiter. Bleiben Sie geschützt.

Cyberbedrohungen nehmen nicht ab, und das sollte auch für Ihre Cybersicherheitsausbildung gelten. Entdecken Sie resources Ihnen helfen, Ransomware-Angriffe besser zu verstehen, sich darauf vorzubereiten und sich dagegen zu schützen.

Die 10 besten Tipps zur Verbesserung der IT-Sicherheit

Ressource anzeigenWiderstandsfähigkeit gegen Ransomware erreichen. Schnell.

Möchten Sie mehr darüber erfahren, wie Kaseya Ihnen dabei helfen kann, Ransomware-Bedrohungen zu verhindern, zu erkennen und zu bekämpfen?