IT Sicherheitslösungen

Stärken Sie Ihre gesamte IT Infrastruktur mit einer mehrschichtigen Sicherheitsarchitektur, die Bedrohungen erkennt, verhindert und behebt, bevor sie den Betrieb beeinträchtigen.

Wie kann Kaseya Ihnen bei der IT-Sicherheit helfen?

Nutzen Sie die IT-Sicherheitslösungen von Kaseya, um Nutzer für Cyberrisiken zu sensibilisieren, unbefugten Zugriff zu verhindern, Bedrohungen zu erkennen und zu beheben sowie Ihre Netzwerksicherheit zu stärken.

Endpoint Detection and Response (EDR)

Sichern Sie jeden Endpoint mit Cloud-basierter, verhaltensbasierter Bedrohungserkennung und schneller Reaktion, um fortschrittliche, neu auftretende Bedrohungen zu stoppen, bevor sie Ihr Unternehmen beeinträchtigen.

Managed Detection and Response (MDR)

Nutze rund um die Uhr eine kontinuierliche Erkennung und Reaktion auf Bedrohungen, unterstützt durch erfahrene Analysten, die Risiken in deinem gesamten IT-Ökosystem aktiv überwachen und mindern.

Cloud Detection and Response (CDR)

Überwachen Sie kontinuierlich Nutzer und die Systemaktivitäten auf SaaS-Plattformen, um Anomalien frühzeitig zu erkennen und schnelle, fundierte Maßnahmen zu ergreifen, bevor Risiken eskalieren.

Antivirus-Software

Nutzen Sie die KI-basierte Bedrohungsabwehr der nächsten Generation, um Zero-Day-Angriffe und polymorphe Bedrohungen abzuwehren, bevor sie Ihren Betrieb stören oder schädigen können.

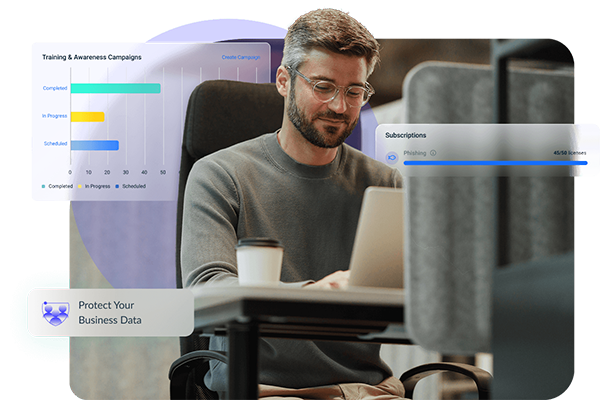

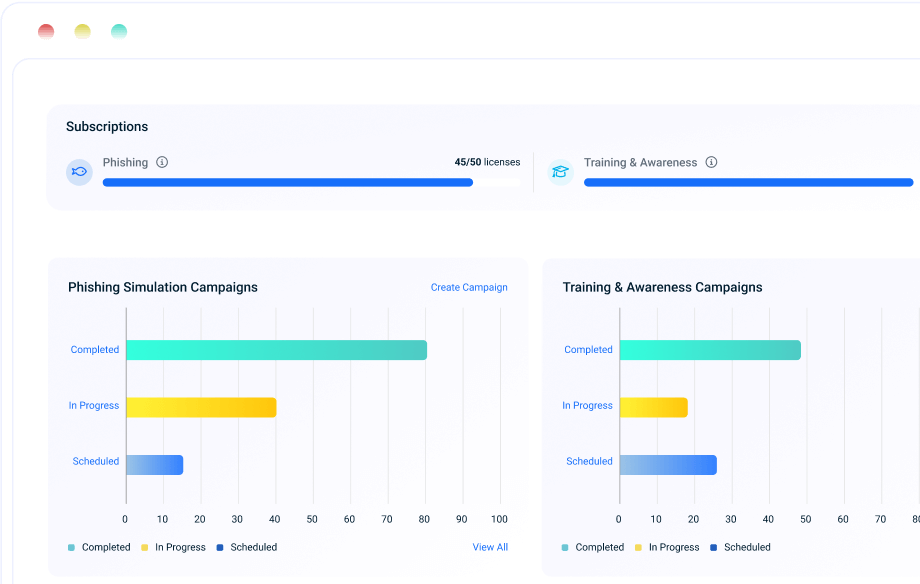

Security Awareness Training

Bringen Sie den Nutzern bei, Phishing, Social Engineering und andere Bedrohungen zu erkennen und verwandeln Sie Ihre Mitarbeitenden in eine aktive und informierte Sicherheitsverteidigung.

Erweiterte E-Mail-Sicherheit

Blockieren Sie fortschrittliche Phishing-Angriffe und andere E-Mail-basierte Bedrohungen, bevor sie Nutzer erreichen, mit KI-gestützter Analyse und Schutz sowie mit Echtzeit-Bedrohungshinweisen direkt im Posteingang

Dark Web Monitoring

Durchsuchen Sie das Dark Web aktiv nach gefährdeten Anmeldeinformationen und exponierten Daten, um Sicherheitsverletzungen und Kontoübernahmen zu verhindern, bevor sie die Sicherheit Ihres Unternehmens gefährden.

Scannen auf Schwachstellen

Erkennen, priorisieren und beheben Sie konsequent Schwachstellen in Ihrem Netzwerk, um kritische Lücken zu schließen und die Gefährdung zu verringern, bevor sie ausgenutzt werden können.

Netzwerk-Penetrationstests

Simulieren Sie reale Angriffe mit automatisierten Netzwerk-Penetrationstests, um Ihre Sicherheit das ganze Jahr über proaktiv zu testen, ausnutzbare Schwachstellen aufzudecken, bevor es Angreifer tun, und Ihre allgemeine Sicherheit zu verbessern.

Sicherheitsinformations- und Ereignismanagement (SIEM)

Korrelieren Sie Bedrohungen über Endgeräte, Cloud, Identitäten und E-Mails hinweg in einer einzigen Konsole – mit automatisierten Reaktionen und einem SOC-Support rund um die Uhr, um Angriffe zu stoppen, bevor sie sich lateral in Ihrer Umgebung ausbreiten.

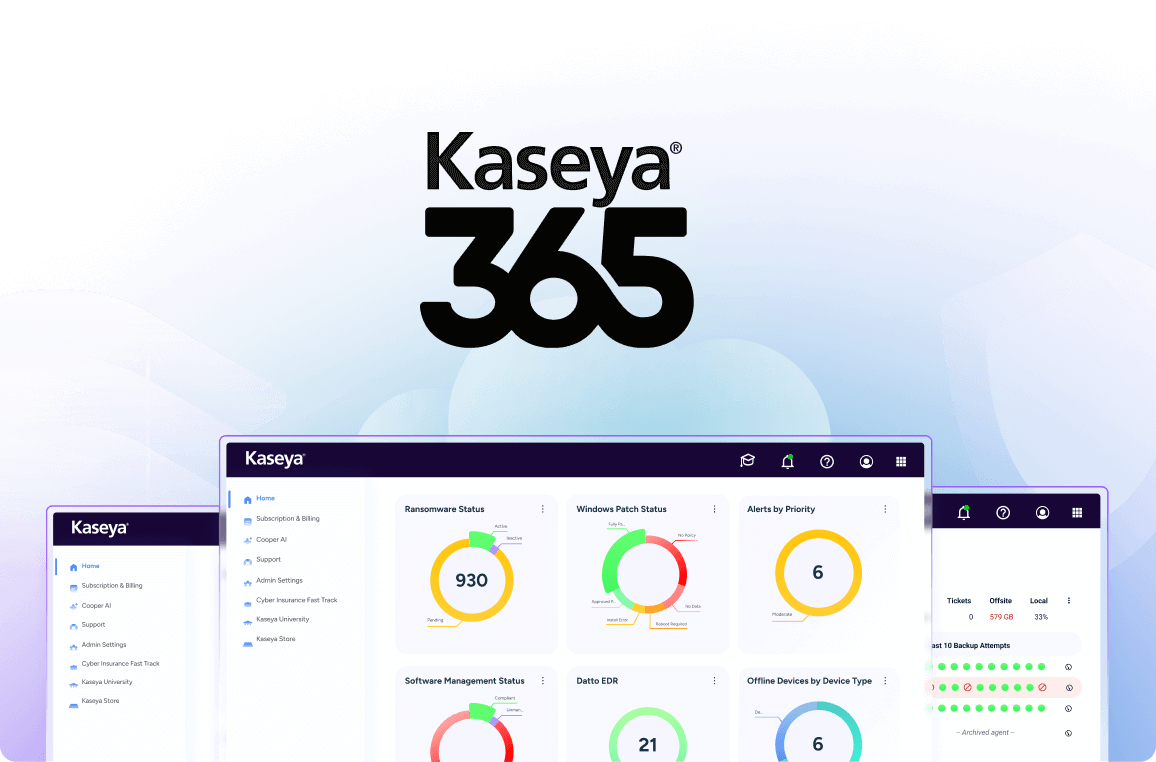

Warum Kunden Kaseya lieben

Einsparungen pro Endpunkt

„Mit Kaseya 365 haben wir unsere Kosten pro Endgerät fast über Nacht von 14,50 $ auf 3,99 $ gesenkt.“

Gewonnene Effizienz

„VSA 10 wird dank einer höheren Automatisierung unsere Effizienz um mindestens 75 % steigern.“

Unterstützte Kunden

„Was das Netzwerk oder vielmehr RMM des einheitlichen RMM betrifft, bietet VSA viel Flexibilität bei der Verwaltung aller Aspekte.“

Verwaltete Endgeräte auf 25 Clients

„Früher mussten wir bei der Einbindung von Computern viele manuelle Prozesse durchführen, aber jetzt mit VSA ist all das vollständig automatisiert, sobald unsere Level-1-Techniker den Agenten bereitstellen.“

Implementieren Sie eine ausgewogene, ganzheitliche IT Sicherheitsstrategie

Bauen Sie eine intelligentere, stärkere Sicherheitsbasis mit integrierten, kostengünstigen Tools auf, die Ihre IT-Infrastruktur einfach und effizient schützen.

Mehrschichtiger Schutz für Benutzer, Daten und Endgeräte

Sorgen Sie dafür, dass Ihr Unternehmen widerstandsfähig bleibt, indem Sie mehrstufige IT-Sicherheitslösungen einsetzen, die jeden Zugangspunkt abdecken und Lücken in den Komponenten Ihrer digitalen Umgebung minimieren.

Lösungen zur Prävention, Erkennung und Reaktion

Optimieren Sie Ihre Sicherheitsabläufe mit intelligenter Automatisierung, die Bedrohungen aktiv überwacht, kennzeichnet und auf sie reagiert, und verschaffen Sie sich so Sicherheit und Bandbreite für höherwertige Aufgaben.

IT-Sicherhheit, die stark verteidigt und das Budget schont

Implementieren Sie flexible, kosteneffiziente Lösungen, die die Komplexität beseitigen, ohne Kompromisse bei den leistungsstarken Funktionen für Unternehmen einzugehen, um Ihr IT-Ökosystem zu sichern und zu schützen.

Bleiben Sie wachsam und vorbereitet mit vielseitigen IT-Sicherheitslösungen

Schutz vor Phishing-Angriffen

Stellen Sie verdächtige Versuche unter Quarantäne und decken Sie Schwachstellen mit realistischen Simulationen auf.

Förderung einer sicherheitsorientierten Unternehmenskultur

Befähigung der Nutzer zu sichereren Entscheidungen durch überzeugende Cyberaufklärung.

Adressierung kompromittierter Zugangsdaten

Ermitteln Sie preisgegebene Nutzerzugangsinformationen und überprüfen Sie authentifizierte SaaS-Anmeldungen.

Stärkung Ihrer SaaS Sicherheitslage

Durchsetzung von Sicherheitsrichtlinien und Eindämmung riskanten Verhaltens zum Schutz von Cloud-Daten.

Behebung von Netzwerklücken und -risiken

Erkennen und flicken Sie Schwachstellen, die Ihre Infrastruktur anfällig für Angriffe machen.

Testen und Bewerten von Sicherheitsrichtlinien

Testen Sie, wie sich Ihr Verteidigungssystem in realen Szenarien bewährt.

Aufkommende Bedrohungen neutralisieren

Entschärfen Sie moderne Cyberangriffe durch automatische Isolierung und Eindämmung von Bedrohungen.

Nutzung spezialisierter Sicherheitsleistungen

Beauftragen Sie zertifizierte Fachleute mit der Erkennung von Bedrohungen und der Stärkung Ihrer Sicherheitslage.

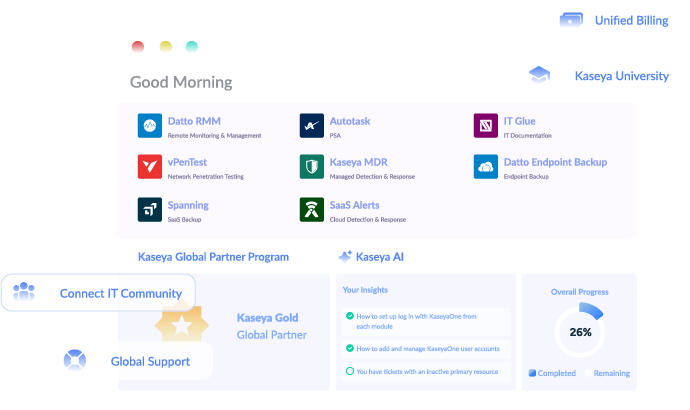

Mit Kaseya 365 erhalten Sie mehr als nur IT-Betrieb

Kaseya 365 wichtige IT-Lösungen in Form von einheitlichen Abonnements, die darauf ausgelegt sind, komplexe Aufgaben zu vereinfachen, Fehler zu reduzieren und die betriebliche Effizienz zu steigern.

Hören Sie von unseren Kunden

Echte Geschichten, echter Erfolg. Sehen Sie, wie Kaseya-Partner erfolgreich sind.

„VSA 10 wird unsere Effizienz um mindestens 75 % steigern, da wir mehr automatisieren können.“

Shawn BrownCOO und Miteigentümer

Unser Engagement für Spitzenleistungen

Preisgekrönte und branchenweit anerkannte IT-Lösungen.

Verstärken Sie Ihre IT Sicherheits aus jedem Blickwinkel mit Kaseya

Fordern Sie eine Live-Demo der IT-Sicherheitslösung von Kaseya an, um zu erfahren, wie Sie Ihre Cyber-Resilienz mit einer gezielten, kohärenten Verteidigungsstrategie stärken können.

Demo anfordernHäufig gestellte Fragen zur IT Sicherheit

Unter IT-Sicherheit versteht man den Schutz der digitalen Infrastruktur eines Unternehmens, einschließlich Geräten, Netzwerken, Systemen, Daten und Usern, vor unbefugtem Zugriff, Missbrauch oder Cyber-Bedrohungen. Sie umfasst eine Reihe von Schutzmaßnahmen, die sicherstellen sollen, dass wichtige Informationen und technologische Ressourcen sicher, zugänglich und einsatzbereit bleiben.

IT-Security ist in der heutigen digital geprägten Welt von entscheidender Bedeutung für den Betrieb von Unternehmen. Je mehr sich Unternehmen auf Technologie verlassen, desto mehr sind sie Risiken ausgesetzt, wie z. B. Datenschutzverletzungen, Malware und Serviceunterbrechungen, die den Betrieb stören und das Vertrauen der Kunden beschädigen können.

Neben dem Schutz von Systemen und Daten hilft eine starke IT-Sicherheit Unternehmen dabei, gesetzliche Anforderungen zu erfüllen, Risiken zu managen und sich an die wachsende Komplexität von hybriden Arbeitsmodellen und expandierenden Geräteökosystemen anzupassen.

Die IT-Sicherheit beruht auf einer Kombination von Technologien, Richtlinien und Verfahren, die zusammenwirken, um digitale Ressourcen zu schützen. Diese Komponenten sind oft mehrschichtig, um Bedrohungen in verschiedenen Phasen eines Angriffs zu verhindern, zu erkennen, zu blockieren und darauf zu reagieren.

Von Cyber Awareness und Schwachstellenmanagement bis hin zur Überwachung und Beseitigung von Bedrohungen - IT-Sicherheitslösungen arbeiten zusammen, um an allen Fronten eine beeindruckende Sicherheit zu bieten.

Das schwächste Glied in der IT-Sicherheit wird oft als das menschliche Element angesehen. Selbst bei den fortschrittlichsten Schutzmaßnahmen können einfache Handlungen wie das Klicken auf einen verdächtigen Link oder die Verwendung eines schwachen Passworts Angreifern Tür und Tor öffnen.

Die Verbesserung dieses Bereichs erfordert eine Kombination aus technischen Kontrollmechanismen zur Verifizierung legitimer Systemzugriffe sowie Sicherheitsschulungen für Mitarbeitende, die dabei helfen, Risiken zu erkennen und mit einem höheren Sicherheitsbewusstsein zu reagieren.