Cybercriminelen vertrouwen niet langer op voor de hand liggende phishing-trucs of slecht vervalste e-mails. In plaats daarvan maken ze steeds vaker misbruik van vertrouwde platforms, legitieme workflows en kleine hiaten in veelgebruikte security . Door alledaagse bedrijfsprocessen te manipuleren die users vertrouwen, veranderen cybercriminelen gerenommeerde infrastructuur in een onbewust leveringsmechanisme voor oplichting, waardoor kwaadaardige berichten veel moeilijker te herkennen zijn en veel meer kans van slagen hebben.

Kaseya INKY heeft aanvallen gedetecteerd waarbij kwaadwillende personen misbruik maken van legitieme facturen en betwistingsmeldingen van bekende leveranciers, zoals PayPal, Apple, DocuSign en HelloSign.

Bescherm uzelf tegen kwaadaardige e-mails met Kaseya Inky

Stop geavanceerde phishing en e-mailgebaseerde bedreigingen voordat ze gebruikers bereiken met INKY

Aan de slagOp deze platforms kunnen gebruikers vaak een 'verkopersnaam' invoeren of een aangepaste opmerking toevoegen bij het aanmaken van een factuur of kennisgeving. Aanvallers misbruiken deze functionaliteit door frauduleuze instructies en een telefoonnummer in te voeren in die door de gebruiker beheerde velden. Vervolgens sturen ze de resulterende factuur of geschilbericht naar een e-mailadres dat ze beheren, zodat de kwaadaardige inhoud wordt ingebed in een legitiem, door de leverancier gegenereerd bericht.

Aangezien het bericht rechtstreeks afkomstig is van de leverancier, zoals PayPal, en cryptografisch is ondertekend, doorstaat het gemakkelijk de controles van DomainKeys Identified Mail (DKIM) en Domain-based Message Authentication, Reporting & Conformance (DMARC). Na ontvangst van de legitieme e-mail stuurt de aanvaller deze gewoon door naar zijn beoogde doelwitten. Het resultaat is een bericht dat er authentiek uitziet, de e-mailverificatie doorstaat en zonder waarschuwing in de inbox terechtkomt.

Deze techniek, bekend als een DKIM-replay-aanval, wordt steeds vaker gebruikt door aanvallers om users te misleiden users traditionele security te omzeilen.

Hoe DKIM-replay-aanvallen werken — en waarom ze zo effectief zijn

Een DKIM-replay-aanval vindt plaats wanneer een kwaadwillende actor een legitieme, met DKIM ondertekende e-mail onderschept en vervolgens hetzelfde bericht naar andere ontvangers 'herhaalt'. Aangezien de oorspronkelijke headers en de tekst van het bericht ongewijzigd blijven, blijft de DKIM-handtekening geldig. Als gevolg hiervan doorloopt de e-mail de DMARC-authenticatie, ook al wordt deze opnieuw verspreid door een aanvaller in plaats van afgeleverd door de oorspronkelijke afzender. Om DKIM niet te onderbreken, wijzigen aanvallers het bericht opzettelijk niet nadat het is ondertekend.

Om te begrijpen waarom dit werkt, is het handig om te kijken naar hoe e-mailverificatie werkt:

- DKIM voegt een cryptografische handtekening toe aan de headers en de hoofdtekst van een e-mail. De ontvangende mailserver gebruikt de openbare sleutel van het verzendende domein om te bevestigen dat de ondertekende inhoud tijdens het transport niet is gewijzigd. DKIM controleert de integriteit van het bericht, maar bevestigt niet wie de e-mail daadwerkelijk heeft afgeleverd.

- DMARC bouwt voort op DKIM of Sender Policy Framework (SPF) door te controleren of het geauthenticeerde domein overeenkomt met het zichtbare From: adres. Als DKIM slaagt en overeenkomt met het From: domein, slaagt DMARC ook.

Aanvallers maken misbruik van dit gedrag om phishing- of scam-content te verspreiden vanaf domeinen met een goede reputatie die ontvangers al vertrouwen. Zelfs als SPF-controles tijdens het doorsturen mislukken, zorgt een geldige en afgestemde DKIM-handtekening er vaak voor dat DMARC wordt goedgekeurd. Dit maakt DKIM-replay-aanvallen bijzonder moeilijk te detecteren voor traditionele security en steeds aantrekkelijker voor cybercriminelen die zich richten op users.

DKIM-replay-aanvallen in de praktijk: misbruik van facturen door Apple en PayPal

Kaseya INKY heeft waargenomen dat cybercriminelen actief misbruik maken van legitieme e-mails van Apple en PayPal om oplichting te plegen die authenticatiecontroles doorstaat en betrouwbaar lijkt voor ontvangers.

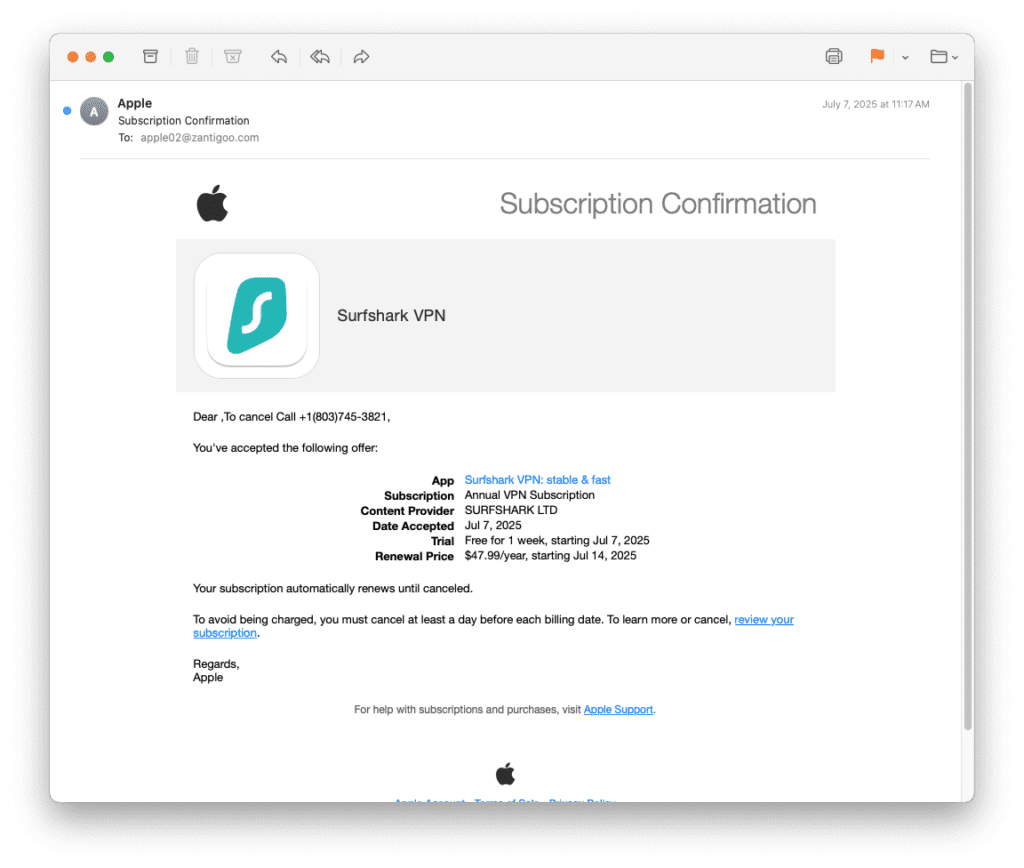

Apple App Store-factuur misbruikt in DKIM-replay-aanvallen

| Koptekstveld | Waarde |

| Van | [email protected] |

| Naar | [email protected] (mailbox van de aanvaller) |

| Onderwerp | Bevestiging van abonnement |

| DKIM‑Handtekening | d=email.apple.com |

Hier volgt een stapsgewijze beschrijving van de aanval:

- Verkrijg een legitieme DKIM-ondertekende e-mail: de aanvaller maakt een Apple ID aan en abonneert zich op de Surfshark VPN-app (in dit geval) in de Apple App Store. Tijdens het aanmeldingsproces voegt hij kwaadaardige inhoud toe — Om te annuleren, bel +1 (803) 745-3821 — in het veld voor de accountnaam. Het geautomatiseerde systeem van Apple genereert vervolgens een abonnementsbevestigingsmail met deze waarde en ondertekent deze met de DKIM-sleutel van het domein.

- Geldige DKIM-handtekening: De DKIM-header van de e-mail laat zien dat Apple de belangrijkste headers en de hele berichttekst heeft ondertekend. Ontvangende mailservers checken deze handtekening met de openbare DKIM-sleutel van Apple en markeren het bericht daarom als dkim=pass en dmarc=pass.

- Herhaling: Nadat de aanvaller de legitieme e-mail heeft ontvangen, stuurt hij deze door naar een lijst met slachtoffers, bijvoorbeeld met behulp van Outlook of een andere Simple Mail Transfer Protocol (SMTP)-client. Door het doorsturen worden de ondertekende headers of de hoofdtekst niet gewijzigd, zodat de DKIM-handtekening geldig blijft. Hoewel de adressen van de ontvangers van de envelop veranderen, evalueert DMARC de header From: domain en de DKIM-handtekening, niet de waarde van de envelop RCPT TO.

- Levering aan slachtoffers: Omdat het bericht afkomstig is van een betrouwbaar domein (email.apple.com) en alle authenticatiecontroles (DKIM en DMARC) doorstaat, behandelen veel e-mailfilters het als legitiem. De ongebruikelijke aanhef – Beste, Om te annuleren bel +1 (803) 745-3821 – is misschien wel het enige duidelijke alarmsignaal. Nietsvermoedende ontvangers kunnen het vermelde telefoonnummer bellen, waardoor kwaadwillenden betalingsgegevens of persoonlijk identificeerbare informatie (PII) kunnen verzamelen. Ze kunnen slachtoffers ook instrueren om kwaadaardige websites te bezoeken om malware of software voor externe toegang te installeren of informatie in te voeren via frauduleuze formulieren.

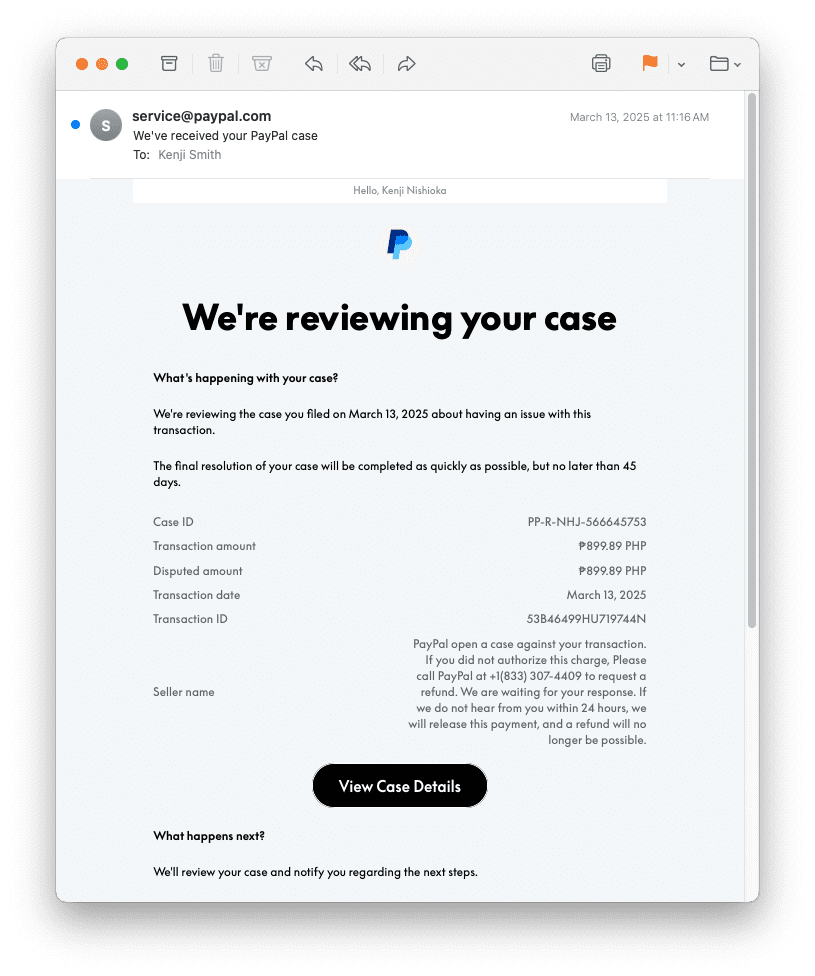

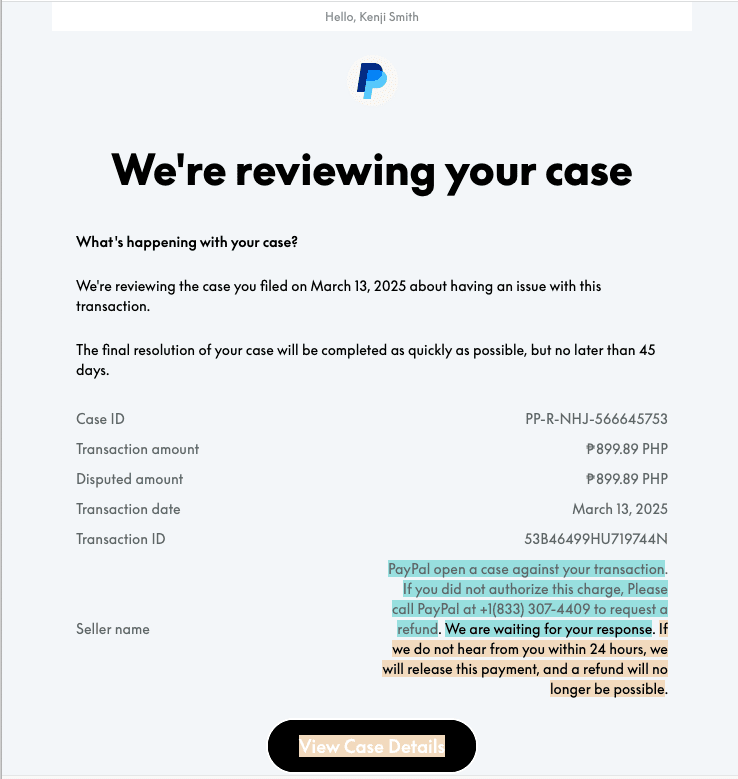

PayPal betwiste factuur misbruikt in DKIM-replay-aanvallen

| Koptekstveld | Waarde |

| Van | [email protected] |

| Naar | Kenji Smith [email protected] (de mailbox van de aanvaller) |

| Onderwerp | We hebben uw PayPal-zaak ontvangen. |

| DKIM‑Handtekening | d=paypal.com |

Hier volgt een stapsgewijze beschrijving van de aanval:

- Maak een PayPal-zaak of factuur met kwaadaardige inhoud: de aanvaller gebruikt zijn PayPal-account om een geschil te openen of een factuur uit te geven en stelt de "verkopersnaam" in op een scam-bericht met een telefoonnummer. Het systeem van PayPal slaat deze user waarde op zonder deze te valideren.

- Stuur de e-mail naar een door de aanvaller gecontroleerde mailbox: De aanvaller stuurt de factuur of kennisgeving naar een e-mailadres dat hij controleert. PayPal genereert een bevestigingsmail vanuit [email protected] en ondertekent deze met behulp van de DKIM-sleutel van het domein. Het bericht bevat de kwaadaardige 'verkopersnaam'.

- Geldige DKIM-handtekening: De DKIM-header van de e-mail laat zien dat PayPal de belangrijkste headers en de hele berichttekst heeft ondertekend. Ontvangende mailservers checken deze handtekening met de openbare DKIM-sleutel van PayPal en markeren het bericht daarom als dkim=pass en dmarc=pass.

- Replay naar slachtoffers: De aanvaller stuurt de intacte e-mail door naar de beoogde slachtoffers met behulp van hun eigen SMTP-service. Hoewel de ontvanger van de envelop verandert, blijft het veld 'Aan:' in de header het adres van de aanvaller, zodat de DKIM-handtekening geldig blijft. Aangezien de e-mail afkomstig is van een legitiem PayPal-domein en de authenticatiecontroles doorstaat, wordt deze door de meeste spam- en anti-phishingfilters in de inbox van het slachtoffer afgeleverd.

- Het slachtoffer belt het oplichtingsnummer: Na het zien van een overtuigende PayPal-kennisgeving en een dringend bericht over een betwiste transactie, zal het slachtoffer waarschijnlijk het vermelde telefoonnummer bellen. Eenmaal aan de lijn proberen oplichters doorgaans financiële informatie of PII te verzamelen of het slachtoffer over te halen om software voor externe toegang te installeren.

Waarom traditionele e- security niet in staat is om DKIM-replay-aanvallen te stoppen

Traditionele security zijn ontworpen om vervalste afzenders en gewijzigde berichten te detecteren. Bij DKIM-replay-aanvallen maken aanvallers echter gebruik van volledig legitieme, geauthenticeerde e-mails, waardoor deze berichten langs de beveiliging kunnen glippen die sterk afhankelijk is van authenticatiesignalen.

Veelvoorkomende storingen zijn onder andere:

- Geldige DKIM en DMARC: het bericht is afkomstig van Apple of PayPal en is ondertekend met de legitieme DKIM-sleutels van de organisatie. Daardoor wordt de handtekening met succes geverifieerd en voldoet het bericht aan DMARC, ook al is de e-mail doorgestuurd door een aanvaller.

- SPF-misalignment: De forwarding-server van de aanvaller is niet geautoriseerd door de SPF-records van Apple of PayPal, waardoor SPF mislukt. DMARC slaagt echter nog steeds, omdat alleen DKIM-authenticatie voldoende is voor DMARC-compliance.

- Door gebruikers verstrekte inhoud: Apple en PayPal staan gebruikers toe om vrije tekst in te voeren in velden voor de naam van de verkoper of opmerkingen. Deze inhoud wordt opgenomen in de met DKIM ondertekende berichttekst, waardoor aanvallers tijdens de aanmelding frauduleuze instructies of telefoonnummers kunnen invoegen zonder de handtekening ongeldig te maken.

Kaseya INKY bedreigingen zoals DKIM-replay-aanvallen INKY met GenAI

Best practices: richtlijnen en aanbevelingen

DKIM-replay-aanvallen maken misbruik van het vertrouwen in bekende merken en geauthenticeerde e-mail, waardoor bewustwording en controle van cruciaal belang zijn voor zowel users security .

- Controleer de To: header: Controleer of het To: adres in de berichtheader overeenkomt met de beoogde ontvanger. Een discrepantie tussen de zichtbare headers en de ontvanger op de envelop kan erop wijzen dat de e-mail is doorgestuurd of opnieuw verzonden door een aanvaller.

- Wees sceptisch ten aanzien van telefoonnummers: Legitieme meldingen van Apple en PayPal verwijzen users hun officiële websites users in te loggen, niet naar ongevraagde telefoonnummers. Users vermijden om nummers te bellen die in onverwachte e-mails staan, vooral als er sprake is van dringende account- of betalingskwesties.

Door headerinspectie te combineren met user over veelvoorkomende oplichtingstactieken, kunnen organisaties het risico verminderen dat DKIM-replay-aanvallen users bereiken en misleiden.