Kleine en middelgrote bedrijven (MKB) zijn kwetsbaarder geworden voor cyberaanvallen. Ongeveer 43 procent van de cyberaanvallen is gericht op MKB-bedrijven omdat zij niet altijd de beste verdediging hebben om hun bedrijf te beveiligen.

De belangrijkste uitdagingen voor de meeste kleine en middelgrote bedrijven zijn het beperkte IT-budget voor security en het gebrek aan expertise op het gebied van cyberbeveiliging voor het monitoren en beheren security de security de IT-infrastructuur.

Het Internet of Things (IoT) en onbeveiligde IoT-apparaten blijken ook een enorm risico voor het MKB. In 2017 waren 50.000 cyberaanvallen gericht op IoT-apparaten, een stijging van 600 procent ten opzichte van 2016 en het aantal IoT-gedreven malware-aanvallen overtrof 121.000 in 2018.

Hoewel kleine en middelgrote bedrijven misschien niet dezelfde toegang tot resources mankracht hebben als grote ondernemingen, kunnen ze de security bedrijf verbeteren met een effectieve security .

Hier zijn vijf manieren waarop MKB's hun bedrijf kunnen beschermen tegen cyberaanvallen.

De 5 beste manieren om de Security uw bedrijf te verbeteren

1. Voer een security uit

Het beoordelen van security companyuw companyis de eerste stap naar een veilige IT-omgeving. Security omvatten controles op kwetsbaarheden in uw IT-systemen en bedrijfsprocessen, en het aanbevelen van maatregelen om het risico op toekomstige aanvallen te verminderen. SBeveiligingsbeoordelingstools bieden een manier om security te identificeren en op te lossen.

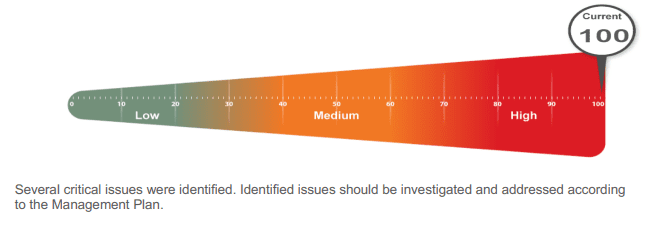

RapidFire Tools, een bedrijf van Kaseya, biedt een oplossing voor beveiligingsbeoordeling aan, genaamdNetwork Detective, die uw netwerk scant en u een beveiligingsbeoordelingsscore geeft:

Security

Network Detective identificeertNetwork Detective problemen zoals:

- Externe kwetsbaarheden die potentiële security kunnen vormen waardoor hackers toegang kunnen krijgen tot uw netwerk en

informatie - Systeemprotocollekkage - uitgaande protocollen die niet zouden moeten worden toegestaan

- Gebrek aan besturingselementen voor webbrowsers

- security van draadloze netwerken

- Machtigingen voor netwerkshares en meer

2. Automatiseer patch management kwetsbaarheden in software te verhelpen

WannaCry, de cyberaanval die in 2017 meer dan 230.000 computers in meer dan 150 landen infecteerde, had met een eenvoudige patch voorkomen kunnen worden. Ongeveer 80 procent van security in 2017 was het gevolg van slechte patching.

Het onderhouden van een robuust patch management is cruciaal voor de security het bedrijf. Maar veel kleine en middelgrote bedrijven patchen kwetsbaarheden niet tijdig, ondanks dat ze zich bewust zijn van de gevolgen. Kleine en middelgrote bedrijven hebben meestal een klein, multifunctioneel IT-team. Hierdoor is het voor hen moeilijk om de resources tijd te vinden voor handmatig patch management. Geautomatiseerde patching is een kosteneffectief alternatief voor het tijdrovende handmatige patchen. Met automatisering kunt u eenvoudig het doel bereiken omkritieke kwetsbaarheden te verhelpendoor patches binnen 30 dagen na de eerste beschikbaarheid toe te passen.

Geautomatiseerd patchbeheer is een kernfunctie van Kaseya VSA. Het vereenvoudigt het patchen en rapporteren voor Microsoft, Mac OS en applicaties van derden op al uw servers, werkstations en virtuele machines.

Met Kaseya VSA:

- U hebt volledig inzicht in uw IT-infrastructuurlandschap, waardoor het gemakkelijker wordt om machines met kwetsbaarheden te lokaliseren.

- U kunt de implementatie van patches op elke machine in de omgeving plannen.

- Je hebt de mogelijkheid om een afgekeurde update ongedaan te maken en de patch opnieuw uit te rollen.

- Microsoft-patches worden automatisch geleverd via de online Microsoft-updatecatalogus. Onlangs heeft Microsoft een kritieke patch uitgebracht voor een kwetsbaarheid in Remote Desktop Services, genaamd BlueKeep (CVE-2019-0708), waardoor op afstand code kon worden uitgevoerd. Deze kwetsbaarheid had hetzelfde dreigingsniveau als WannaCry. Klanten met VSA zouden automatisch van deze patch zijn voorzien.

3. Multi-factor authenticatie (MFA) implementeren

Ongeveer 81 procent van de datalekken wordt voornamelijk veroorzaakt door gestolen of zwakke inloggegevens. Veel users wachtwoorden of gebruiken zwakke wachtwoorden zoals "123456" en "password" – deze werden respectievelijk door 23,2 miljoen en 3 miljoen accounts gebruikt. Dit maakt systemen kwetsbaar voor brute force-aanvallen, waarbij de aanvaller systematisch alle mogelijke wachtwoorden en wachtzinnen probeert totdat hij het juiste wachtwoord heeft gevonden.

Multi-factor authenticatie voegt een extra security de inlogprocedure, naast het gebruik van alleen een wachtwoord. De meest voorkomende vorm van MFA is twee-factor authenticatie (2FA). 2FA lost het wachtwoordprobleem op door iets te vragen users gebruikersnaam + wachtwoord - en iets wat ze hebben - een token of smartphone-app.

Enkele bedrijven stappen helemaal af van wachtwoorden, zoals Microsoft, met biometrische technologie in combinatie met MFA.

Kaseya AuthAnvil een oplossing voor identiteits- en toegangsbeheer (IAM) die tweefactorauthenticatie biedt om de beveiliging te verbeteren. Het heeft een authenticator-app voor iPhone- en Android-apparaten. Het biedt ook Out of Band Authentication (OOBA), wat verwijst naar een authenticatieproces dat gebruikmaakt van een communicatiekanaal dat losstaat van het kanaal dat wordt gebruikt door de client en server die een geauthenticeerde verbinding tot stand willen brengen.

4. Bedreigingen van binnenuit detecteren en erop reageren

Uit het 2019 Verizon Data Breach Investigations Report (DBIR) blijkt dat bij 34 procent van de inbreuken interne actoren betrokken zijn. Bij bedreigingen van binnenuit gaat het niet alleen om kwaadaardige aanvallen, maar ook om onachtzaam gebruik van systemen en gegevens door werknemers.

Om zich tegen deze bedreigingen te beschermen, moeten organisaties snel en nauwkeurig problemen detecteren, onderzoeken en reageren die indicatoren van aanvallen van binnenuit kunnen zijn. Bedreigingen van binnenuit vereisen gespecialiseerde tools. Gewone antivirus- en antimalwaretools (AV/AM) zijn meestal niet effectief tegen deze bedreigingen.

Cyber Hawk, een product van RapidFire Tools, detecteert bedreigingen van binnenuit door het volgende te monitoren:

- Ongeautoriseerd inloggens

- Nieuwe apps geïnstalleerd op vergrendelde computers

- Users onlangs beheerdersrechten voor een apparaat hebben gekregen

- Nieuwe apparaten op beperkte netwerken, en meer.

Met Cyber Hawk kunt u zoveel beveiligingsbeleidsregels instellen en afdwingen als u wilt. U kunt ook het scannen automatiseren en gebruikmaken van Security Policy Violation Based Alerting voor directe waarschuwingen.Cyber Hawk machine learning en intelligente tagging om afwijkende activiteiten, verdachte wijzigingen en bedreigingen als gevolg van verkeerde configuraties te identificeren.

5. Maak back-ups van al uw systemen, van on-premises tot cloud, om u te beschermen tegen ransomware-aanvallen.

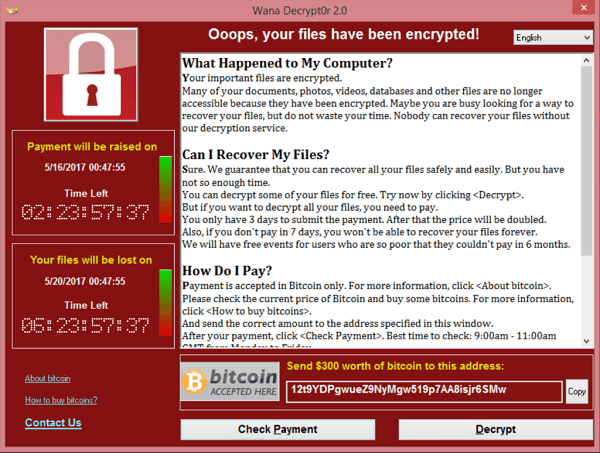

Stel je een scenario voor: Op een mooie dag werk je aan je systeem en besef je dat er iets niet klopt. Je computer begint trager te worden en je kunt je bestanden niet openen.

Je bent nu volledig buitengesloten van je systeem met een bericht dat voor je wordt weergegeven voor je.

Screenshot van de losgeldbrief op een geïnfecteerd systeem - afkomstig van Wikipedia

Je ergste angsten zijn uitgekomen. Je bent het slachtoffer geworden van een ransomware-aanval.

Ransomware-aanvallen kunnen verwoestend zijn voor middelgrote bedrijven die niet over een goede back-upstrategie beschikken. En bedrijven die wel back-ups hebben, lopen ook het risico dat de back-up zelf geïnfecteerd raakt. Nu er steeds geavanceerdere malwarevarianten zijn die systemen aanvallen, is het absoluut veilig is verleden tijd. Er is altijd wel ergens een zwakke plek.

Kaseya Unified Backup (KUB) brengt 's werelds beste oplossingen voor back-ups, bescherming tegen ransomware, cloudgebaseerde opslag en bedrijfscontinuïteit en noodherstel (BCDR) samen. Het werkt op locatie en voor IaaS- en SaaS-toepassingen.

Met KUB kunt u er zeker van zijn dat elk bestand tijdens elke back-up wordt gecontroleerd op ransomware-infecties, zodat u verzekerd bent van een 'schone' herstelbewerking.

Bekijk ons on-demand webinar voor meer informatie over het verbeteren van uw security Security verenigen Security uniform IT-beheer.