Las pequeñas y medianas empresas (pymes) se han vuelto más vulnerables a los ciberataques. Alrededor del 43 % de los ciberataques se dirigen contra las pymes, ya que estas no siempre cuentan con las mejores medidas de seguridad para proteger su negocio.

Los principales retos a los que se enfrentan la mayoría de las pymes son el presupuesto limitado destinado a herramientas de seguridad y la falta de conocimientos especializados en ciberseguridad para supervisar y gestionar la seguridad de la infraestructura informática.

El Internet de las cosas (IoT) y los dispositivos IoT no protegidos también están demostrando ser un riesgo enorme para las pymes. En 2017, se registraron 50 000 ciberataques dirigidos a dispositivos IoT, lo que supone un aumento del 600 % con respecto a 2016, y el número de ataques de malware relacionados con el IoT superó los 121 000 en 2018.

Aunque es posible que las pymes no dispongan del mismo acceso a recursos y personal que las grandes empresas, pueden mejorar la seguridad de su negocio con una estrategia de seguridad informática eficaz.

He aquí cinco formas en que las PYME pueden proteger su negocio de los ciberataques.

Las 5 mejores formas de mejorar la seguridad de tu empresa

1. Realizar una evaluación de seguridad

Evaluar las amenazas de seguridad de su empresa es el primer paso para garantizar la seguridad de su entorno informático. Las evaluaciones de seguridad incluyen comprobaciones de vulnerabilidades en sus sistemas informáticos y procesos empresariales, así como recomendaciones de medidas para reducir el riesgo de futuros ataques. LasLas herramientas de evaluación de seguridad ofrecen una forma de identificar y resolver problemas de seguridad.

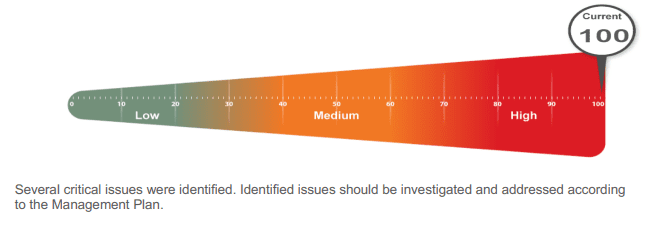

RapidFire Tools, una empresa de Kaseya, ofrece una solución de evaluación de seguridad llamadaNetwork Detectiveque analiza su red y le proporciona una puntuación de seguridad:

Puntuación de la evaluación de seguridad

Network Detective detecta problemas como:

- Vulnerabilidades externas que podrían constituir posibles brechas de seguridad y permitir a los piratas informáticos acceder a tu red y a la información de

- Fuga de protocolos del sistema: protocolos salientes que no deberían permitirse

- Falta de controles del navegador web

- Problemas de seguridad en las redes inalámbricas

- Permisos de recursos compartidos de red, etc.

2. Automatizar la gestión de parches de software para corregir las vulnerabilidades del software

WannaCry, el ciberataque que infectó a más de 230 000 computadoraes en más de 150 países en 2017, se podría haber evitado con un simple parche. Alrededor del 80 % de las brechas de seguridad registradas en 2017 se debieron a una gestión deficiente de los parches.

Mantener un proceso sólido de gestión de parches es fundamental para la seguridad de la empresa. Sin embargo, muchas pymes no corrigen las vulnerabilidades a tiempo, a pesar de ser conscientes de las consecuencias. Las pymes suelen contar con un equipo de TI reducido y polivalente. Esto les dificulta disponer de los recursos y el tiempo necesarios para la gestión manual de parches. La aplicación automatizada de parches es una alternativa rentable al gasto que supone la aplicación manual. Con la automatización, puede alcanzar fácilmente el objetivo de corregirvulnerabilidades críticas aplicando los parches en un plazo de 30 días desde su primera disponibilidad.

La gestión automatizada de parches es una función fundamental de Kaseya VSA. Simplifica la aplicación de parches y la generación de informes para aplicaciones de Microsoft, Mac OS y de terceros en todos sus servidores, estaciones de trabajo y máquinas virtuales.

Con Kaseya VSA:

- Dispone de una visibilidad completa de su infraestructura de TI, lo que facilita la localización de equipos con vulnerabilidades.

- Puedes programar la instalación de parches en cualquier equipo del entorno.

- Tiene la posibilidad de de anular una actualización rechazada y volver a desplegar el parche.

- Los parches de Microsoft se obtienen del catálogo de actualizaciones en línea de Microsoft, de forma automática. Recientemente, Microsoft publicó un parche crítico para una vulnerabilidad de ejecución remota de código denominada BlueKeep (CVE-2019-0708) en los servicios de escritorio remoto, que presentaba el mismo nivel de amenaza que WannaCry. Los clientes con VSA habrían recibido las actualizaciones de parches de forma automática.

3. Implementar la autenticación multifactor (MFA)

Alrededor del 81 % de las filtraciones de datos se deben principalmente al robo de credenciales o al uso de credenciales poco seguras. Muchos usuarios reutilizan contraseñas o utilizan contraseñas poco seguras, como «123456» y «password», que se utilizaron en 23,2 millones y 3 millones de cuentas, respectivamente. Esto hace que los sistemas sean vulnerables a los ataques de fuerza bruta, en los que el atacante prueba sistemáticamente todas las contraseñas y frases de acceso posibles hasta dar con la correcta.

La autenticación multifactorial añade una capa adicional de seguridad al proceso de inicio de sesión, más allá del simple uso de una contraseña. La forma más habitual de MFA es la autenticación de dos factores (2FA). La 2FA resuelve el problema de las contraseñas al exigir algo que los usuarios saben —nombre de usuario + contraseña— y algo que tienen —un token o una aplicación para el smartphone—.

Algunas empresas se están alejando totalmente de las contraseñas, como Microsoft, que utiliza tecnología biométrica en combinación con la MFA.

Kaseya AuthAnvil una solución de gestión de identidades y accesos (IAM) que ofrece autenticación de dos factores para mejorar la seguridad. Cuenta con una aplicación de autenticación para dispositivos iPhone y Android. Además, ofrece autenticación fuera de banda (OOBA), es decir, un proceso de autenticación que utiliza un canal de comunicación independiente del que emplean el cliente y el servidor para establecer una conexión autenticada.

4. Detectar y responder a las amenazas internas

El Informe de Investigaciones de Brechas de Datos 2019 de Verizon (DBIR) muestra que el 34% de las brechas involucran actores internos. Las amenazas internas no solo implican ataques maliciosos, sino también el uso negligente de sistemas y datos por parte de los empleados.

Para protegerse contra estas amenazas, las organizaciones necesitan detectar, investigar y responder con rapidez y precisión a los problemas que podrían ser indicadores de ataques internos. Las amenazas internas requieren herramientas especializadas. Las herramientas antivirus y antimalware (AV/AM) comunes no suelen ser eficaces contra estas amenazas.

Cyber Hawk, un producto de RapidFire Tools, detecta amenazas internas mediante la supervisión de:

- Inicio de sesión no autorizados

- Nuevas aplicaciones instaladas en computadoraes bloqueados

- Usuarios que han obtenido recientemente derechos de administrador en un dispositivo

- Nuevos dispositivos en redes restringidas, y mucho más.

Con Cyber Hawk, puedes establecer y aplicar tantas políticas de seguridad como desees. También puedes automatizar los análisis y aprovechar el sistema de alertas basadas en infracciones de políticas de seguridad para recibir avisos inmediatos.Cyber Hawk el aprendizaje automático y el etiquetado inteligente para identificar actividades anómalas, cambios sospechosos y amenazas provocadas por configuraciones erróneas.

5. Realice copias de seguridad de todos sus sistemas, tanto locales como en la nube, para protegerse contra los ataques de ransomware

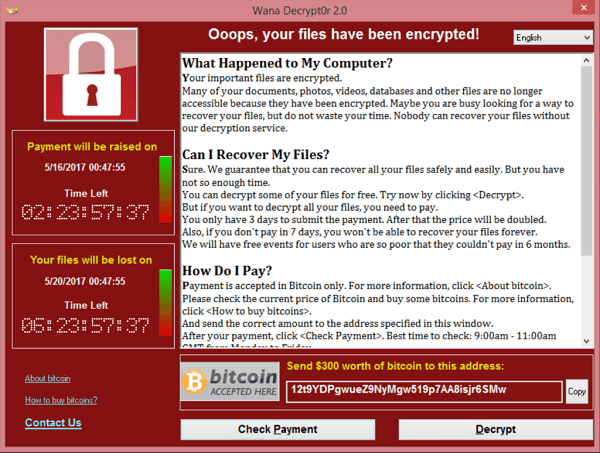

Imagínese una situación: Un buen día estás trabajando en tu sistema y te das cuenta de que algo no va bien. Su computadora empieza a ralentizarse y no puede acceder a sus archivos.

Usted está ahora completamente bloqueado de su sistema con un mensaje que aparece delante de usted de usted.

Captura de pantalla de la nota de rescate dejada en un sistema infectado - Fuente: Wikipedia

Tus peores temores se han hecho realidad. Has sido víctima de un ataque de ransomware.

Los ataques de ransomware pueden resultar devastadores para una empresa mediana que no cuente con una estrategia de copias de seguridad adecuada. Además, incluso aquellas que sí disponen de copias de seguridad corren el riesgo de que estas se infecten. Dada la sofisticación de las variantes de malware que atacan los sistemas, es estar totalmente seguro se ha convertido en cosa del pasado. Siempre hay algún punto débil en el panorama.

Kaseya Unified Backup (KUB) reúne las mejores soluciones del mundo en materia de copias de seguridad, protección contra el ransomware, almacenamiento en la nube y continuidad del negocio y recuperación ante desastres (BCDR). Funciona en entornos locales y con aplicaciones IaaS y SaaS.

Con KUB, puedes estar seguro de que cada archivo se revisa durante cada copia de seguridad para detectar posibles infecciones de ransomware, con el fin de garantizar recuperaciones «limpias».

Para obtener más información sobre cómo mejorar su estrategia de seguridad informática, vea nuestro seminario web bajo demanda Unifique la seguridad con una gestión de TI unificada.