Angesichts der sich rasch entwickelnden technologischen Landschaft und der zunehmenden Raffinesse von Cyberangriffen benötigen Unternehmen stärkere und robustere Schutzmaßnahmen. Leider reichen Ihr Virenschutz und Ihre Firewall in der heutigen Zeit nicht mehr aus.

In diesem Blogbeitrag werfen wir einen umfassenden Blick auf Cybersicherheitslösungen in drei Schlüsselbereichen, die Ihnen dabei helfen können, eine solide Grundlage für die allgemeine IT-Sicherheit zu schaffen.

Endpunktsicherheit

Endpoint Security ist der Prozess des Schutzes einzelner Geräte mit dem übergeordneten Ziel, das Netzwerk und die Daten des Unternehmens zu sichern. In jedem Unternehmen stehen Endpoints an vorderster Front im Kampf um die Sicherheit. Da IT-Fachleute Hunderttausende von Endpoints in mehreren Netzwerken überwachen und verwalten müssen, steigt die Wahrscheinlichkeit, dass Sicherheitslücken übersehen werden, exponentiell an.

Im Folgenden finden Sie Endpoint-Sicherheitslösungen, die Sie für einen umfassenden Endpoint-Schutz unbedingt in Betracht ziehen sollten:

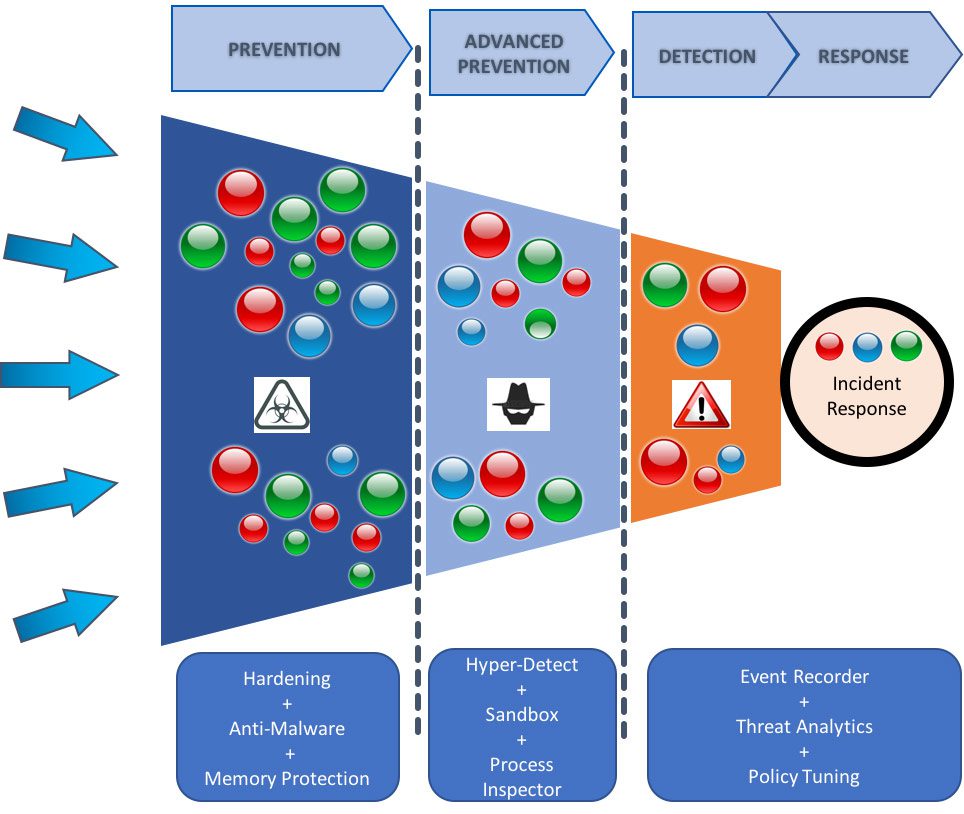

- Endpunkt-Schutzplattform: Cyber-Bedrohungen entwickeln sich ständig weiter. Einfache Antivirus- und Antimalware-Lösungen reichen nicht mehr aus, um gezielte und Zero-Day-Angriffe zu verhindern. Um der aktuellen Bedrohungslandschaft zu begegnen, braucht Ihr Unternehmen eine umfassende Endpunkt-Schutzplattform (EPP), das über die folgenden Fähigkeiten verfügt:

- Verhinderung von dateibasierten Malware-Angriffen

- Erkennen von bösartigen Aktivitäten

- Bereitstellung der erforderlichen Untersuchungs- und Abhilfemaßnahmen, um auf dynamische Sicherheitsvorfälle und Warnmeldungen reagieren zu können.

Ein EPP ist in der Regel eine integrierte Suite von Sicherheitstechnologien wie Antivirus/Antimalware, Intrusion Prevention, Data Loss Prevention und Datenverschlüsselung, um eine Vielzahl von Bedrohungen am Endpunkt zu erkennen und zu verhindern.

- Endpoint Detection and Response (EDR): EDR unterscheidet sich von herkömmlichen Antiviren- und Antimalware-Programmen. Es verfolgt einen proaktiven Ansatz, indem es nicht nur verdächtige Aktivitäten und Malware erkennt, sondern auch das Netzwerk schützt, indem es Bedrohungen im Falle eines Vorfalls auf einen Endpunkt beschränkt (weitere Informationen zu EDR).

EDR-Tools schützen Endgeräte, indem sie Ereignisse überwachen, Daten sammeln und analysieren, um potenzielle Cyber-Bedrohungen und Probleme aufzudecken. Sie erkennen Anomalien auf Endpunkten, indem sie seltene Prozesse, riskante Vorgänge und seltsame Verbindungen identifizieren, die meist auf der Grundlage von Baseline-Vergleichen gekennzeichnet werden. Um EDR in Ihrem Unternehmen zu implementieren, können Sie Tools wie Bitdefender, Webroot oder ESET in Betracht ziehen.

Netzwerksicherheit

Die Sicherheit Ihres Netzes zu gewährleisten, ist eine sehr anspruchsvolle Aufgabe. Es gibt keine narrensichere Methode, um zu verhindern, dass Bedrohungsakteure in Ihr Netzwerk eindringen. Durch die Überwachung von Netzwerkanomalien können Sie jedoch Exfiltrationsversuche unterbinden und Cyberkriminelle daran hindern, in die Daten Ihres Unternehmens einzudringen.

Um Anomalien zu erkennen, müssen Netzwerksicherheitstools zunächst das normale Verhalten Ihres Netzwerks verstehen und definieren. Anschließend können sie nach anomalem Netzwerkverhalten suchen, d. h. nach Abweichungen vom üblichen Aktivitätsmuster. Dazu gehören ein erhöhtes Netzwerkverkehrsvolumen, eine übermäßige Bandbreitennutzung, eine erhöhte Anzahl von DNS-Anfragen oder offene TCP-Verbindungen.

Durch die Überwachung von Netzwerk-Anomalien können Netzwerksicherheitstools laterale Bewegungen (Techniken, mit denen Angreifer sich schrittweise durch das kompromittierte Netzwerk bewegen, um nach wertvollen Daten zu suchen) von Cyberangreifern erkennen und verhindern.

Um die Sicherheit Ihres Netzwerks zu gewährleisten, können Sie Tools wie WatchGuard Network Security, Qualys oder Network Detective RapidFire Tools) implementieren.

Benutzerorientierte Sicherheit

Benutzerorientierte Sicherheitslösungen erkennen Anomalien in der Benutzeraktivität, wie unbefugte Anmeldungen, Missbrauch privilegierter Zugriffe und andere böswillige Aktivitäten.

Während böswillige Aktivitäten von autorisierten users, wie beispielsweise der Diebstahl von geistigem Eigentum oder Sicherheitsinformationen, mithilfe von Tools zur Erkennung interner Bedrohungen aufgedeckt werden können, erfordert die Verhinderung von Fahrlässigkeit seitens der Mitarbeiter einen proaktiveren Ansatz, der regelmäßige Schulungen zur Sensibilisierung für Sicherheitsfragen umfasst. Dazu können beispielsweise Schulungen zu Phishing-Angriffen auf Basis von Social-Engineering-Strategien gehören.

Mit benutzerorientierten Sicherheitstools wie Cyber Hawk RapidFire Tools), Dark Web ID ID Agent) und BullPhish ID ID Agent) können Sie verdächtige Benutzeraktivitäten erkennen, das Dark Web proaktiv auf kompromittierte oder gestohlene Anmeldedaten Ihres Unternehmens überwachen und Ihre Mitarbeiter in Sachen Sicherheit schulen. (Erfahren Sie mehr über die Überwachung des Dark Web).

Schlussfolgerung:

Eine vollständige Cybersicherheitslösung erfordert eine Reihe von Tools, die die vielen verschiedenen Aspekte dieses Bereichs abdecken. Suchen Sie nach Tools, die sich in Ihre Endpunktmanagement-Lösung integrieren lassen, um das Sicherheitsmanagement effizienter zu gestalten. Verwalten Sie Endpunkte, AV/AM-Clients, Backup mehr über dieselbe Konsole.

Um mehr über die Cybersicherheitslösungen von Kaseya zu erfahren, laden Sie hier das Feature-Datenblatt herunter.