Viele Unternehmen und MSPs leiden noch immer unter dem Angriff auf die Lieferkette, der im Dezember 2020 stattfand. Selbst US-Regierungsbehörden wie das Justizministerium (Department of Justice, DOJ) blieben nicht verschont, als Hacker in ihre IT-Systeme eindrangen und dabei die SolarWinds Orion-App als Einstiegspunkt nutzten. Im Fall des Justizministeriums konnten die Hacker auf die E-Mail-Konten einiger seiner Mitarbeiter zugreifen.

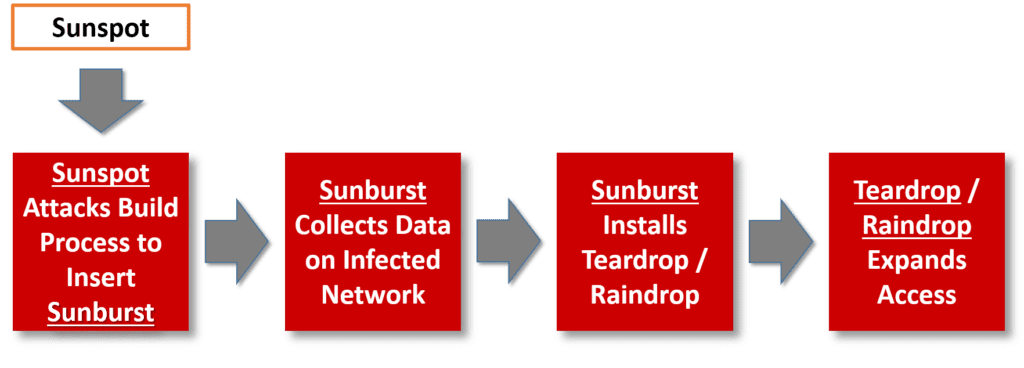

Die neuesten Informationen zu diesem Angriff auf die Lieferkette, die in diesem ZDNet-Artikel beschrieben werden, deuten darauf hin, dass die Hacker insgesamt vier Malware-Stämme verwendeten: Sunspot, Sunburst (Solorigate), Teardrop und Raindrop. Diese Malware-Stämme wurden in einer ausgeklügelten Abfolge von eskalierten Angriffen eingesetzt. Zunächst wurde Sunspot verwendet, um den Softwareerstellungsprozess des Herstellers anzugreifen und die Sunburst-Malware in die Orion-Software einzufügen. Die Sunburst-Malware sammelte Daten in infizierten Netzwerken und schickte sie an einen Remote-Server.

In Fällen, in denen die Angreifer den Angriff weiter eskalieren wollten, nutzten sie Sunburst, um entweder die Malware Teardrop oder Raindrop zu installieren. Bei beiden handelt es sich um Backdoors, mit denen die Angreifer „ihren Zugriff innerhalb eines gehackten IT-Netzwerks ausweiteten“. Daher müssen Sicherheitsteams ihre IT-Umgebungen auf alle vier dieser Malware-Varianten überprüfen.

Wirksame Tipps für einen besseren Schutz Ihres Unternehmens

Auf Grundlage seiner Untersuchungen zu diesem Angriff empfiehlt das Sicherheitsunternehmen Cycode sechs Sicherheitsmaßnahmen, die Ihr Unternehmen ergreifen sollte, um das Risiko zu verringern.

Cycode empfiehlt, die Zugangskontrollen in Ihrer Infrastruktur zu verstärken:

- Vollständige Transparenz und Inventarisierung aller Anlagen - Jede Anlage, die nicht überwacht wird, kann zu einer Schwachstelle in Ihrem Ökosystem werden.

- Multifaktor-Authentifizierung (MFA) - Passwörter allein können Konten nicht schützen, insbesondere solche, die so einfach sind wie "password123". MFA bietet eine zusätzliche Schutzebene, die es Hackern erschwert, auf Ihre Systeme zuzugreifen.

- Auditing von Systemen - Beseitigen Sie die Standard-Anmeldeinformationen auf Ihren Systemen und setzen Sie strenge Passwortrichtlinien durch.

- Durchsetzung von Privilegienrichtlinien – Ein privilegierter user Administratorzugriff auf alle Ihre kritischen Systeme. Die Verwaltung und Überwachung aller privilegierten Konten ist für eine bessere Sicherheit unerlässlich.

Ein weiteres Sicherheitsunternehmen, Tempered Networks, schlägt vor, dass ein „Zero Trust“-Ansatz implementiert werden muss, um die Sicherheit von Organisationen zu stärken. Dieser Mechanismus umfasst:

- Netzwerk-Mikrosegmentierung – Zero Trust Network Access (ZTNA) wendet Richtlinien für den user an. Da die Anwendungen in dieser Architektur voneinander getrennt sind, können Administratoren Zugriffsberechtigungen auf einer sehr granularen Ebene festlegen.

- Geräteüberprüfung und user – Der Zugriff wird nur gewährt, wenn ein user seine Identität user und sicher ist. Nach mehreren Validierungen gewährt ZTNA nur verifizierten users Zugriff.

Wie können MSPs ihre Kunden schützen?

MSPs können proaktiv vorgehen und Security Operation Center (SOC)-Dienste anbieten, darunter:

Endpunktsicherheit

MSPs können die Endpunkte ihrer Kunden mit -

- Überwachung von Ereignisprotokollen - Die Überwachung von Ereignisprotokollen für alle Windows- und MacOS-Rechner ist von entscheidender Bedeutung, um Ereignisse auf allen Geräten über eine einheitliche Konsole zu verfolgen.

- Threat Hunting – Durch die proaktive Identifizierung von Sicherheitsvorfällen, bevor diese Schaden anrichten, können Sie Ihre Kunden vor erheblichen Verlusten für ihr Unternehmen schützen.

- Intrusion Detection - MSPs können Warnmeldungen einstellen, um verdächtige Aktivitäten zu erkennen und Eindringlinge daran zu hindern, andere Systeme zu übernehmen.

- Antiviren-/Antimalware-Lösungen von Drittanbietern der nächsten Generation (NGAV ) - Die Integration von NGAV-Lösungen ermöglicht eine fortschrittliche Erkennung von Bedrohungen auf Endgeräten, anstatt nur nach bekannten Malware-Signaturen zu suchen.

Netzwerksicherheit

MSPs können die Überwachung von Firewall- und Edge-Geräteprotokollen mit integrierten Threat Reputation Services (TRS) und Whois- und DNS-Suchdiensten anbieten.

TRS umfasst die Durchführung regelmäßiger Bedrohungsbewertungen von Websites, Dateien, Domänennamen und anderen Entitäten, um auf der Grundlage des beobachteten Verhaltens in der Vergangenheit und gemeinsamer Erkenntnisse zu kategorisieren, wie oft diese Entitäten mit bösartigen Aktivitäten in Verbindung gebracht wurden.

Cloud-Sicherheit

Die unten aufgeführten Cloud-Sicherheitsdienste können von MSPs bereitgestellt werden, um die Cloud-Daten ihrer Kunden zu schützen.

- Überwachung des Sicherheitsereignisprotokolls von Microsoft 365

- Microsoft Office 365, Google G Suite und Salesforce-Datensicherung

- Azure Active Directory (AD) Überwachung

- Microsoft 365 bösartige Logins und

- Azure Secure Score

Auch wenn wir das Ausmaß des Orion-Angriffs noch nicht kennen, befürchten die Unternehmen, dass noch mehr passieren wird. In diesen unsicheren Zeiten ist es für Unternehmen unerlässlich, ihre Bemühungen um die Cybersicherheit zu verdoppeln.

Erfahren Sie mehr darüber, wie Sie Ihre Sicherheitslage verbessern können, indem Sie an unserem Webinar „Verbesserung der IT-Sicherheit im Jahr 2021” teilnehmen. Jetzt anmelden!