Dada la rápida evolución del panorama tecnológico y la creciente sofisticación de los ciberataques, las organizaciones necesitan defensas más fuertes y sólidas. Por desgracia, el antivirus y el cortafuegos pueden no ser suficientes en estos tiempos.

En este blog, analizaremos en profundidad las soluciones de ciberseguridad en tres áreas clave que pueden ayudarte a sentar unas bases sólidas para la seguridad informática en general.

Seguridad de los dispositivos finales

La seguridad de los puntos finales es el proceso de proteger los dispositivos individuales con el objetivo general de proteger la red y los datos de la organización. En cualquier organización, los puntos finales se encuentran en primera línea de la batalla por la seguridad. Dado que los profesionales de TI deben supervisar y gestionar cientos de miles de puntos finales en múltiples redes, las posibilidades de pasar por alto vulnerabilidades de seguridad aumentan exponencialmente.

A continuación se enumeran las soluciones de seguridad para dispositivos finales que sin duda deberías tener en cuenta para garantizar una protección integral de tus dispositivos:

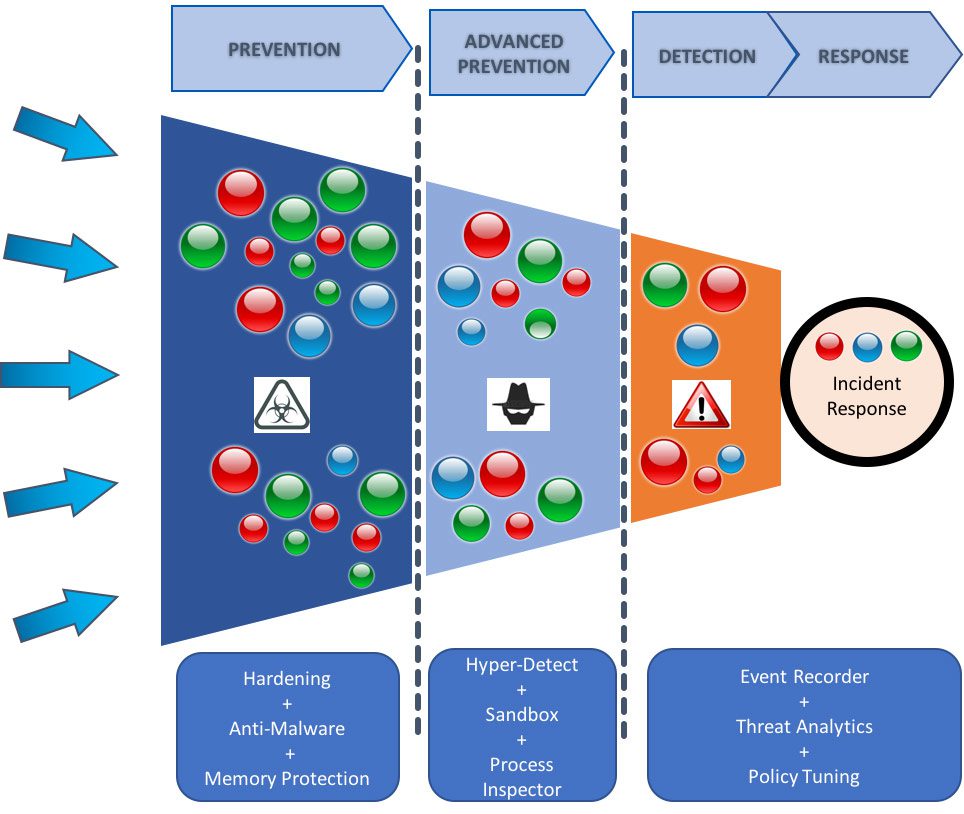

- Plataforma de protección de dispositivos: Las ciberamenazas evolucionan constantemente. Las simples soluciones antivirus y antimalware ya no bastan para prevenir los ataques selectivos y de día cero. Para hacer frente al panorama actual de amenazas, su organización necesita una solución integral. Plataforma de protección de endpoints (EPP) que tiene las siguientes capacidades:

- Prevención de ataques de malware basados en archivos

- Detección de actividades maliciosas

- Proporcionar las capacidades de investigación y corrección necesarias para responder a incidentes de seguridad y alertas dinámicos.

Una solución de seguridad para puntos finales (EPP) suele consistir en un conjunto integrado de tecnologías de seguridad, como antivirus/antimalware, prevención de intrusiones, prevención de pérdida de datos y cifrado de datos, destinadas a detectar y prevenir diversas amenazas en los puntos finales.

- Detección y respuesta en endpoints (EDR): El EDR se diferencia de los antivirus y antimalware tradicionales. Adopta un enfoque proactivo, ya que no solo detecta actividades sospechosas y malware, sino que también protege la red al contener las amenazas en un endpoint en caso de incidente (más información sobre el EDR).

Las herramientas EDR protegen los endpoints supervisando los eventos, recopilando datos y analizándolos para revelar posibles ciberamenazas y problemas. Detectan anomalías en los endpoints identificando procesos poco comunes, incidencias de riesgo y conexiones extrañas, que en la mayoría de los casos se marcan basándose en comparaciones de líneas de base. Para implementar EDR en su organización, puede considerar herramientas como Bitdefender, Webroot o ESET.

Seguridad de redes

Mantener la seguridad de la red es una tarea muy compleja. No existe ningún método infalible para impedir que los atacantes invadan la red. Sin embargo, es posible frenar los intentos de sustracción de datos e impedir que los ciberdelincuentes accedan a los datos de la organización mediante la supervisión de las anomalías en la red.

Para detectar anomalías, las herramientas de seguridad de red deben, en primer lugar, comprender y definir el comportamiento habitual de la red. A continuación, pueden buscar comportamientos anómalos en la red, es decir, cualquier elemento que se desvíe del patrón habitual de actividad. Esto incluye un aumento del volumen de tráfico de red, un uso excesivo del ancho de banda, un aumento del número de solicitudes DNS o de conexiones TCP abiertas.

La supervisión de anomalías en la red permite a las herramientas de seguridad detectar y prevenir el movimiento lateral (técnicas que utilizan los autores de amenazas para desplazarse progresivamente por la red comprometida en busca de datos valiosos) de los ciberatacantes.

Para mantener la seguridad de tu red, puedes implementar herramientas como WatchGuard Network Security, Qualys o Network Detective RapidFire Tools).

Seguridad centrada en el usuario

Las soluciones de seguridad orientadas al usuario detectan anomalías en la actividad de los usuarios, como inicios de sesión no autorizados, uso indebido de accesos con privilegios y otras actividades maliciosas.

Si bien las actividades maliciosas llevadas a cabo por usuarios autorizados, como el robo de propiedad intelectual o de información de seguridad, pueden detectarse mediante herramientas de detección de amenazas internas, para prevenir la negligencia de los empleados es necesario adoptar un enfoque más proactivo que implique formar periódicamente a los empleados en materia de concienciación sobre seguridad. Esto puede incluir, por ejemplo, formación sobre ataques de phishing basados en estrategias de ingeniería social.

Las herramientas de seguridad orientadas al usuario, como Cyber Hawk RapidFire Tools), Dark Web ID ID Agent) y BullPhish ID ID Agent), permiten detectar actividades sospechosas de los usuarios, supervisar de forma proactiva la Dark Web en busca de credenciales de la organización que hayan sido comprometidas o robadas, e impartir formación en materia de seguridad a los empleados, respectivamente. (Más información sobre la supervisión de la Dark Web).

Conclusión:

Una solución completa de ciberseguridad requiere una serie de herramientas que abarquen los diversos aspectos de este ámbito. Busque herramientas que puedan integrarse con su solución de gestión de endpoints para que la gestión de la seguridad sea más eficiente. Gestione los endpoints, los clientes antivirus y antimalware, el backup y mucho más desde una misma consola.

Para obtener más información sobre las soluciones de ciberseguridad de Kaseya, descargue aquí la ficha técnica.