Muchas empresas y MSP todavía están conmocionados por el ataque a la cadena de suministro que tuvo lugar en diciembre de 2020. Ni siquiera las agencias gubernamentales de Estados Unidos, como el Departamento de Justicia (DOJ), se salvaron, ya que los hackers vulneraron sus sistemas informáticos utilizando la aplicación SolarWinds Orion como punto de entrada. En el caso del Departamento de Justicia, los piratas informáticos pudieron acceder a las cuentas de correo electrónico de algunos de sus empleados.

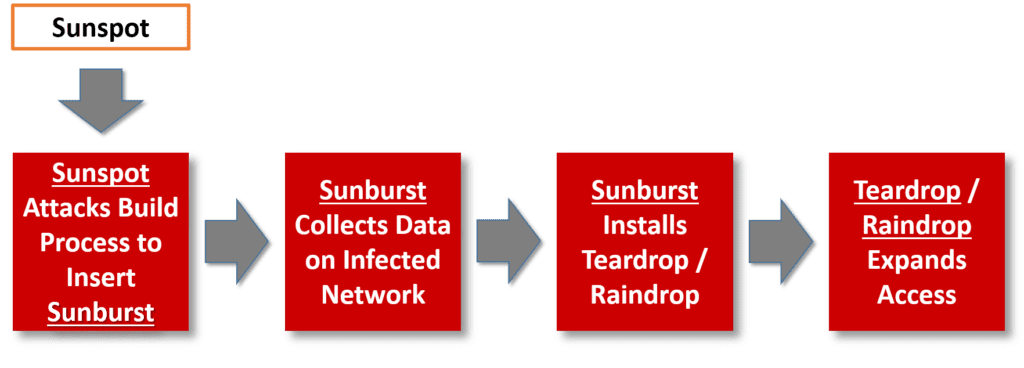

La información más reciente sobre este ataque a la cadena de suministro, descrita en este artículo de ZDNet, indica que los hackers utilizaron un total de cuatro cepas de malware: Sunspot, Sunburst (Solorigate), Teardrop y Raindrop. Estas cepas de malware se utilizaron en una sofisticada secuencia de ataques escalados. En primer lugar, se utilizó Sunspot para atacar el proceso de creación de software del proveedor e insertar el malware Sunburst en el software Orion. El malware Sunburst recopilaba datos en las redes infectadas y los enviaba a un servidor remoto.

En los casos en que los atacantes querían intensificar aún más el ataque, utilizaban Sunburst para instalar el malware Teardrop o Raindrop. Ambos son puertas traseras que los atacantes utilizaban para «ampliar su acceso dentro de una red informática pirateada». Por lo tanto, los equipos de seguridad deben analizar sus entornos informáticos en busca de estas cuatro variantes de malware.

Consejos eficaces para proteger mejor su empresa

Basándose en su análisis del ataque, la empresa de seguridad Cycode recomienda seis medidas de seguridad que su organización debería adoptar para reducir su exposición al riesgo.

Cycode recomienda reforzar los controles de acceso a su infraestructura con:

- Visibilidad e inventario completos de todos los activos: cualquier activo que no esté supervisado puede convertirse en una vulnerabilidad para su ecosistema.

- Autenticación multifactor (MFA) - Las contraseñas por sí solas no pueden proteger las cuentas, especialmente las que son tan simples como "password123". MFA proporciona una capa extra de protección, dificultando el acceso de los hackers a sus sistemas.

- Auditoría de sistemas - Deshágase de las credenciales por defecto en sus sistemas y aplique políticas estrictas de contraseñas.

- Aplicación de políticas de privilegios – Un usuario con privilegios tiene acceso administrativo a todos sus sistemas críticos. La gestión y supervisión de todas las cuentas con privilegios es esencial para mejorar la seguridad.

Otra empresa de seguridad, Tempered Networks, sugiere que es necesario aplicar un enfoque de «confianza cero» para reforzar la seguridad de la organización. Este mecanismo incluye:

- Microsegmentación de redes: el acceso a la red de confianza cero (ZTNA) aplica políticas que determinan a qué puede acceder un usuario. Dado que las aplicaciones están separadas en esta arquitectura, los administradores pueden establecer los permisos de acceso con un alto grado de detalle.

- Verificación de dispositivos y autenticación de usuarios: solo se concede acceso cuando un usuario demuestra su identidad y se comprueba que cumple los requisitos de seguridad. Tras realizar múltiples comprobaciones, el ZTNA solo permite el acceso a los usuarios verificados.

¿Cómo pueden los MSP proteger a sus clientes?

Los MSP pueden adoptar un enfoque proactivo y ofrecer servicios de centro de operaciones de seguridad (SOC), tales como:

Seguridad de los dispositivos finales

Los MSP pueden proteger los dispositivos finales de sus clientes con:

- Supervisión del registro de sucesos: la supervisión del registro de sucesos para todos los equipos Windows y MacOS es crucial para realizar un seguimiento de los sucesos en todos los dispositivos desde una consola unificada.

- Detección proactiva de amenazas: identificar de forma proactiva los incidentes de seguridad antes de que causen daños puede proteger a sus clientes de pérdidas importantes para sus negocios.

- Detección de intrusiones: los MSP pueden establecer alertas para detectar actividades sospechosas y evitar que los intrusos se apoderen de otros sistemas.

- Antivirus/antimalware de nueva generación (NGAV) de terceros: la integración con soluciones NGAV proporciona una detección avanzada de amenazas en los puestos finales, en lugar de limitarse a buscar firmas de malware conocidas.

Seguridad de redes

Los MSP pueden proporcionar supervisión de registros de firewalls y dispositivos periféricos integrado con servicios de reputación de amenazas (TRS) y servicios de búsqueda Whois y DNS.

El TRS incluye la realización de evaluaciones frecuentes de amenazas contra sitios web, archivos, nombres de dominio y otras entidades similares para clasificar el número de veces que estas entidades han sido asociadas con actividades maliciosas, basándose en el comportamiento pasado observado y en la inteligencia compartida.

Seguridad en la nube

Los proveedores de servicios gestionados (MSP) pueden ofrecer los servicios de seguridad en la nube que se mencionan a continuación para garantizar la seguridad de los datos en la nube de sus clientes.

- Supervisión del registro de eventos de seguridad de Microsoft 365

- Copia de seguridad de datos de Microsoft Office 365, Google G Suite y Salesforce

- Supervisión de Azure Active Directory (AD)

- inicios de sesión maliciosos en Microsoft 365 y

- Puntuación de seguridad de Azure

Aunque aún no conozcamos el alcance del ataque Orion, las organizaciones temen que haya más por venir. En estos tiempos de incertidumbre, es esencial que las empresas redoblen sus esfuerzos en materia de ciberseguridad.

Descubre cómo puedes mejorar tu nivel de seguridad asistiendo a nuestro seminario web «Cómo reforzar la seguridad informática en 2021». ¡Inscríbete ahora!