Cyberkriminelle verlassen sich nicht mehr auf offensichtliche Phishing-Tricks oder schlecht gefälschte E-Mails. Stattdessen missbrauchen sie zunehmend vertrauenswürdige Plattformen, legitime Arbeitsabläufe und kleine Lücken in weit verbreiteten Sicherheitskontrollen. Durch die Manipulation alltäglicher Geschäftsprozesse, denen users vertrauen, verwandeln die Angreifer seriöse Infrastrukturen in einen unwissentlichen Mechanismus für Betrugsversuche, wodurch bösartige Nachrichten viel schwerer zu erkennen sind und mit größerer Wahrscheinlichkeit Erfolg haben.

Kaseya INKY hat Angriffe entdeckt, bei denen Kriminelle legitime Rechnungen und Streitfallbenachrichtigungen von bekannten Anbietern wie PayPal, Apple, DocuSign und HelloSign missbrauchen.

Schützen Sie sich mit Kaseya Inky vor bösartigen E-Mails

Stoppen Sie mit INKY fortgeschrittene Phishing-Angriffe und E-Mail-basierte Bedrohungen, bevor sie die Benutzer erreichen.

Los geht'sDiese Plattformen ermöglichen es Benutzern oft, bei der Erstellung einer Rechnung oder Benachrichtigung einen „Verkäufernamen“ einzugeben oder eine benutzerdefinierte Notiz hinzuzufügen. Angreifer missbrauchen diese Funktion, indem sie betrügerische Anweisungen und eine Telefonnummer in diese benutzergesteuerten Felder einfügen. Anschließend senden sie die resultierende Rechnung oder Streitfallbenachrichtigung an eine von ihnen kontrollierte E-Mail-Adresse, um sicherzustellen, dass der bösartige Inhalt in eine legitime, vom Anbieter generierte Nachricht eingebettet ist.

Da die Nachricht direkt vom Anbieter, beispielsweise PayPal, stammt und kryptografisch signiert ist, durchläuft sie problemlos die DKIM- (DomainKeys Identified Mail) und DMARC-Prüfungen (Domain-based Message Authentication, Reporting & Conformance). Nach Erhalt der legitimen E-Mail leitet der Angreifer diese einfach an seine beabsichtigten Ziele weiter. Das Ergebnis ist eine Nachricht, die authentisch aussieht, die E-Mail-Authentifizierung durchläuft und ohne oder mit nur wenigen Warnungen im Posteingang landet.

Diese als DKIM-Replay-Angriff bekannte Technik wird zunehmend von Angreifern eingesetzt, um users zu täuschen users herkömmliche E-Mail-Sicherheitskontrollen zu umgehen.

Wie DKIM-Replay-Angriffe funktionieren – und warum sie so effektiv sind

Ein DKIM-Replay-Angriff liegt vor, wenn ein Angreifer eine legitime, mit DKIM signierte E-Mail abfängt und dieselbe Nachricht dann an weitere Empfänger „wiederholt”. Da die ursprünglichen Kopfzeilen und der Nachrichtentext unverändert bleiben, wird die DKIM-Signatur weiterhin als gültig anerkannt. Infolgedessen besteht die E-Mail die DMARC-Authentifizierung, obwohl sie von einem Angreifer weiterverbreitet und nicht vom ursprünglichen Absender zugestellt wurde. Um eine Umgehung von DKIM zu vermeiden, nehmen Angreifer nach der Signierung bewusst keine Änderungen an der Nachricht vor.

Um zu verstehen, warum dies funktioniert, ist es hilfreich, sich anzuschauen, wie die E-Mail-Authentifizierung funktioniert:

- DKIM fügt eine kryptografische Signatur an die Kopfzeilen und den Text einer E-Mail an. Der empfangende Mailserver verwendet den öffentlichen Schlüssel der sendenden Domain, um zu bestätigen, dass der signierte Inhalt während der Übertragung nicht verändert wurde. DKIM überprüft die Integrität der Nachricht, bestätigt jedoch nicht, wer die E-Mail tatsächlich zugestellt hat.

- DMARC baut auf DKIM oder Sender Policy Framework (SPF) auf, indem es die Übereinstimmung zwischen der authentifizierten Domain und der sichtbaren Absenderadresse überprüft. Wenn DKIM erfolgreich ist und mit der Absenderdomain übereinstimmt, ist auch DMARC erfolgreich.

Angreifer nutzen dieses Verhalten aus, um Phishing- oder Betrugs-Inhalte von Domains mit hoher Reputation zu versenden, denen die Empfänger bereits vertrauen. Selbst wenn SPF-Prüfungen während der Weiterleitung fehlschlagen, ermöglicht eine gültige und abgestimmte DKIM-Signatur oft, dass DMARC die Prüfung besteht. Dies macht DKIM-Replay-Angriffe für herkömmliche E-Mail-Sicherheitstools besonders schwer zu erkennen und für Angreifer, die es auf users abgesehen haben, zunehmend attraktiv.

DKIM-Replay-Angriffe in Aktion: Missbrauch von Rechnungen bei Apple und PayPal

Kaseya INKY beobachtete, wie Angreifer aktiv legitime E-Mails von Apple und PayPal missbrauchten, um Betrugsversuche durchzuführen, die Authentifizierungsprüfungen bestehen und für die Empfänger vertrauenswürdig erscheinen.

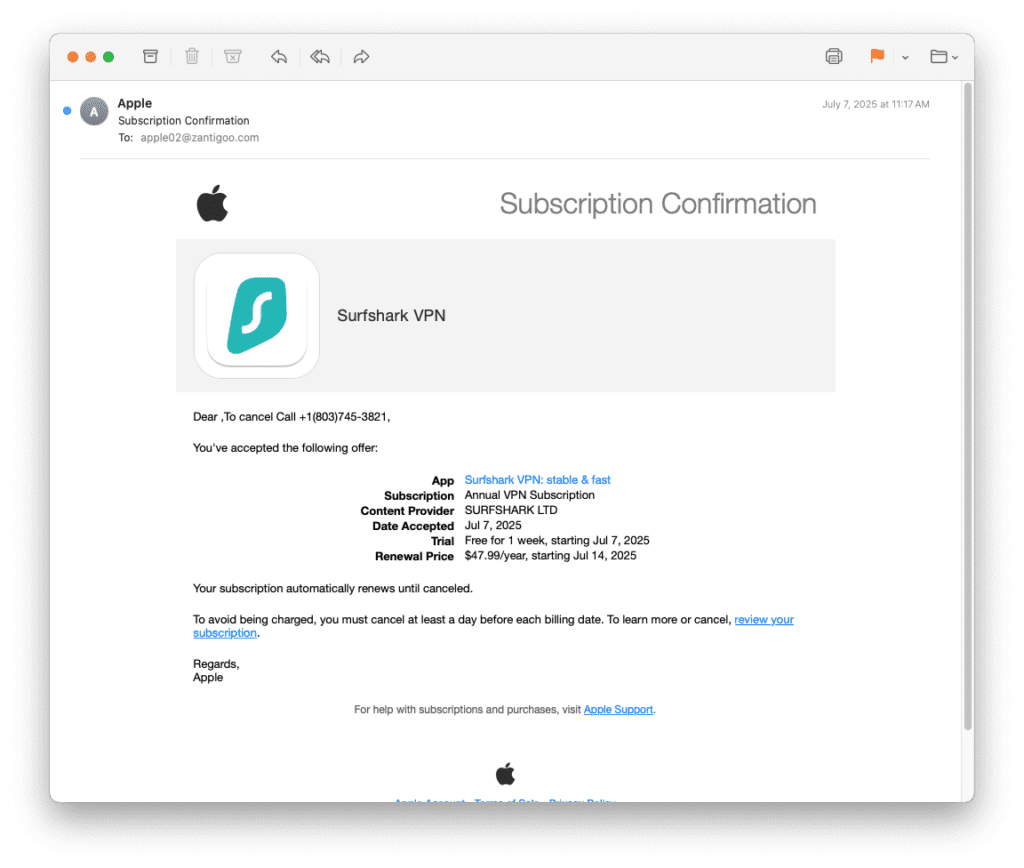

Apple App Store-Rechnung bei DKIM-Replay-Angriffen missbraucht

| Kopfzeilenfeld | Wert |

| Von | [email protected] |

| An | [email protected] (Postfach des Angreifers) |

| Betreff | Bestätigung des Abonnements |

| DKIM‑Signatur | d=email.apple.com |

Hier ist eine Schritt-für-Schritt-Aufschlüsselung des Angriffs:

- Erhalten Sie eine legitime DKIM-signierte E-Mail: Der Angreifer erstellt eine Apple-ID und abonniert die Surfshark VPN-App (in diesem Fall) im Apple App Store. Während des Anmeldevorgangs fügt er bösartigen Inhalt – „Zum Abbestellen rufen Sie +1 (803) 745-3821 an “ – in das Feld für den Kontonamen ein. Das automatisierte System von Apple generiert daraufhin eine Abonnementbestätigungs-E-Mail, die diesen Wert enthält, und signiert sie mit dem DKIM-Schlüssel der Domain.

- Gültige DKIM-Signatur: Der DKIM-Header der E-Mail zeigt, dass Apple die Schlüssel-Header und den gesamten Nachrichtentext signiert hat. Empfangende Mailserver überprüfen diese Signatur mit dem öffentlichen DKIM-Schlüssel von Apple und markieren die Nachricht daher als dkim=pass und dmarc=pass.

- Wiederholung: Nach Erhalt der legitimen E-Mail leitet der Angreifer diese an eine Liste von Opfern weiter, beispielsweise mithilfe von Outlook oder einem anderen SMTP-Client (Simple Mail Transfer Protocol). Durch die Weiterleitung werden die signierten Header oder der Textkörper nicht verändert, sodass die DKIM-Signatur gültig bleibt. Während sich die Empfängeradressen im Umschlag ändern, bewertet DMARC den Header „From: domain“ und die DKIM-Signatur, nicht den Wert „RCPT TO“ im Umschlag.

- Zustellung an die Opfer: Da die Nachricht von einer seriösen Domain (email.apple.com) stammt und alle Authentifizierungsprüfungen (DKIM und DMARC) erfolgreich durchlaufen wurden, wird sie von vielen E-Mail-Filtern als legitim eingestuft. Die ungewöhnliche Anrede – „Sehr geehrte Damen und Herren, zum Stornieren rufen Sie bitte +1 (803) 745-3821 an“ – ist möglicherweise das einzige offensichtliche Warnsignal. Ahnungslose Empfänger rufen möglicherweise die angegebene Telefonnummer an, wodurch Kriminelle Zahlungsdaten oder personenbezogene Daten (PII) sammeln können. Sie können die Opfer auch anweisen, bösartige Websites zu besuchen, um Malware oder Fernzugriffssoftware zu installieren oder Informationen über betrügerische Formulare zu übermitteln.

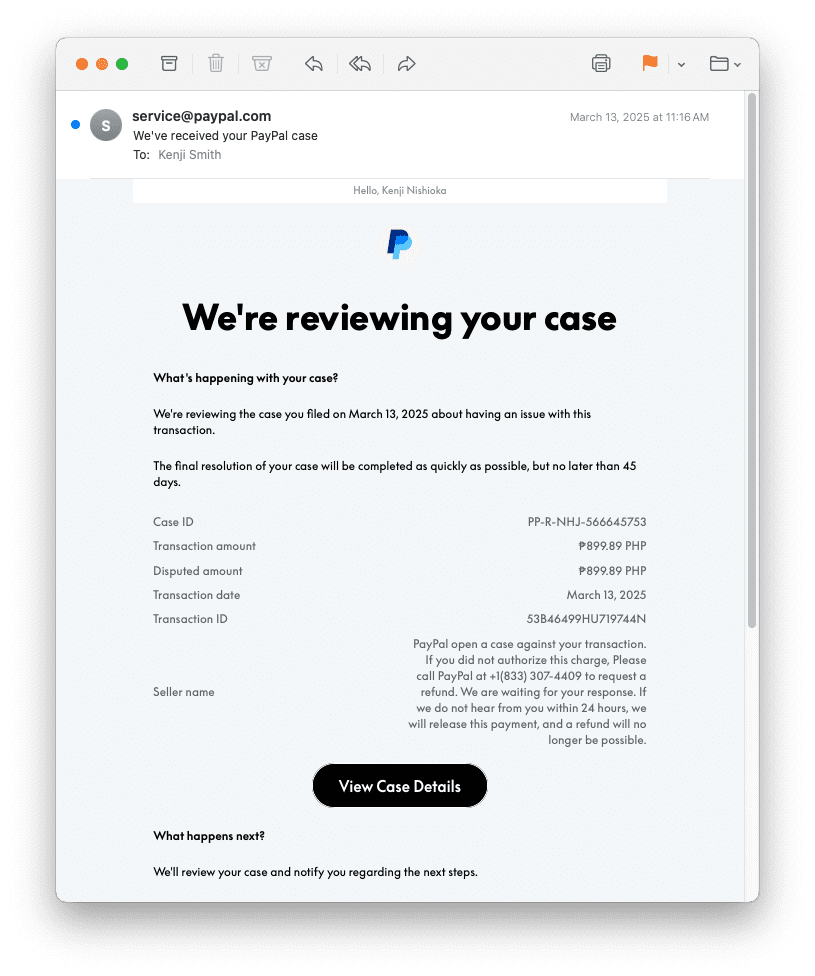

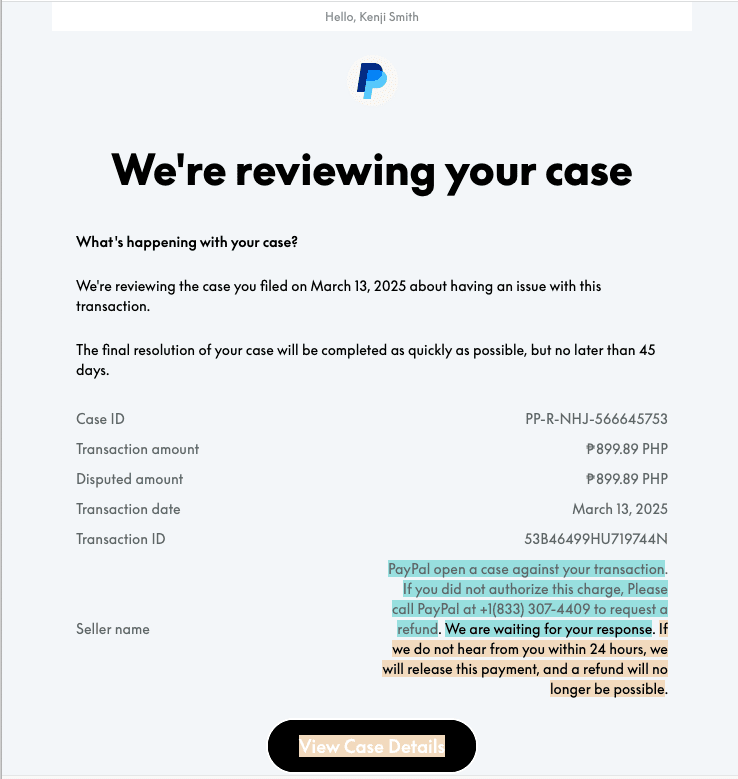

PayPal-Streitrechnung bei DKIM-Replay-Angriffen missbraucht

| Kopfzeilenfeld | Wert |

| Von | [email protected] |

| An | Kenji Smith [email protected] (E-Mail-Adresse des Angreifers) |

| Betreff | Wir haben Ihren PayPal-Fall erhalten. |

| DKIM‑Signatur | d=paypal.com |

Hier ist eine Schritt-für-Schritt-Aufschlüsselung des Angriffs:

- Erstellen Sie einen PayPal-Fall oder eine Rechnung mit bösartigem Inhalt: Der Angreifer nutzt sein PayPal-Konto, um einen Streitfall zu eröffnen oder eine Rechnung auszustellen, und setzt den „Verkäufernamen“ auf eine Betrugsnachricht, die eine Telefonnummer enthält. Das PayPal-System speichert diesen user Wert ohne Validierung.

- Senden Sie die E-Mail an ein vom Angreifer kontrolliertes Postfach: Der Angreifer sendet die Rechnung oder Fallbenachrichtigung an eine E-Mail-Adresse, die er kontrolliert. PayPal generiert eine Bestätigungs-E-Mail von [email protected] und signiert sie mit dem DKIM-Schlüssel der Domain. Die Nachricht enthält den bösartigen „Verkäufernamen“.

- Gültige DKIM-Signatur: Der DKIM-Header der E-Mail zeigt, dass PayPal die Schlüssel-Header und den gesamten Nachrichtentext signiert hat. Empfangende Mailserver überprüfen diese Signatur anhand des öffentlichen DKIM-Schlüssels von PayPal und markieren die Nachricht daher als dkim=pass und dmarc=pass.

- Weiterleitung an die Opfer: Der Angreifer leitet die unveränderte E-Mail über seinen eigenen SMTP-Dienst an die vorgesehenen Opfer weiter. Während sich der Empfänger des Umschlags ändert, bleibt das Feld „An:“ in der Kopfzeile die Adresse des Angreifers, sodass die DKIM-Signatur gültig bleibt. Da die E-Mail von einer legitimen PayPal-Domain stammt und die Authentifizierungsprüfungen besteht, wird sie von den meisten Spam- und Anti-Phishing-Filtern in den Posteingang des Opfers zugestellt.

- Das Opfer ruft die Betrugsnummer an: Nachdem es eine überzeugende PayPal-Benachrichtigung und eine dringende Nachricht über eine strittige Transaktion gesehen hat, ruft das Opfer wahrscheinlich die angegebene Telefonnummer an. Sobald das Gespräch verbunden ist, versuchen Betrüger in der Regel, Finanzdaten oder personenbezogene Daten zu sammeln oder das Opfer dazu zu überreden, eine Fernzugriffssoftware zu installieren.

Warum herkömmliche E-Mail-Sicherheit DKIM-Replay-Angriffe oft nicht verhindern kann

Herkömmliche E-Mail-Sicherheitskontrollen sind darauf ausgelegt, gefälschte Absender und veränderte Nachrichten zu erkennen. Bei DKIM-Replay-Angriffen hingegen nutzen Angreifer vollständig legitime, authentifizierte E-Mails, sodass diese Nachrichten die Abwehrmaßnahmen umgehen können, die stark auf Authentifizierungssignale angewiesen sind.

Häufige Fehlerquellen sind:

- Gültige DKIM- und DMARC-Signaturen: Die Nachricht stammt von Apple oder PayPal und ist mit den legitimen DKIM-Schlüsseln der Organisation signiert. Daher wird die Signatur erfolgreich überprüft und DMARC besteht, obwohl die E-Mail von einem Angreifer weitergeleitet wurde.

- SPF-Fehlausrichtung: Der Weiterleitungsserver des Angreifers ist nicht durch die SPF-Einträge von Apple oder PayPal autorisiert, wodurch SPF fehlschlägt. DMARC wird jedoch weiterhin akzeptiert, da die ausgerichtete DKIM-Authentifizierung allein für die DMARC-Konformität ausreicht.

- Vom Benutzer bereitgestellte Inhalte: Apple und PayPal ermöglichen es Benutzern, Freitext in Felder für den Namen des Verkäufers oder Notizen einzugeben. Diese Inhalte werden in den mit DKIM signierten Nachrichtentext aufgenommen, sodass Angreifer bei der Anmeldung Betrugsinstruktionen oder Telefonnummern einfügen können, ohne die Signatur ungültig zu machen.

Kaseya INKY Bedrohungen wie DKIM-Replay-Angriffe mit GenAI.

Bewährte Verfahren: Leitlinien und Empfehlungen

DKIM-Replay-Angriffe nutzen das Vertrauen in bekannte Marken und authentifizierte E-Mails aus, weshalb sowohl für users für Sicherheitsteams Aufklärung und genaue Überprüfung von entscheidender Bedeutung sind.

- Überprüfen Sie den „An:“-Header: Vergewissern Sie sich, dass die „An: “-Adresse im Nachrichten-Header mit dem beabsichtigten Empfänger übereinstimmt. Eine Diskrepanz zwischen den sichtbaren Headern und dem Empfänger auf dem Umschlag kann darauf hindeuten, dass die E-Mail von einem Angreifer weitergeleitet oder erneut versendet wurde.

- Seien Sie skeptisch gegenüber Telefonnummern: Seriöse Benachrichtigungen von Apple und PayPal leiten users an, sich auf deren offiziellen Websites anzumelden, und nicht dazu, unaufgefordert Telefonnummern anzurufen. Users es vermeiden, Nummern anzurufen, die in unerwarteten E-Mails enthalten sind, insbesondere solche, die dringende Probleme mit Konten oder Zahlungen behaupten.

Durch die Kombination von Header-Prüfungen mit user zu gängigen Betrugsmethoden können Unternehmen das Risiko von DKIM-Replay-Angriffen verringern, die users erreichen und täuschen.