Sicherheit ist ein weitreichendes, komplexes Thema mit vielen verschiedenen Facetten. Und natürlich steht Sicherheit für viele IT-Teams ganz oben auf der Agenda. In der Umfrage „State of IT Operations Survey 2018” von Kaseya nannten 58 % der mittelständischen Unternehmen Cybersicherheit und Datenschutz als oberste Priorität für 2019.

Passwortbezogene Hackerangriffe sind eine der Hauptursachen für Datenverstöße, sodass eine bessere Zugriffskontrolle für eine wirksame Sicherheit unerlässlich wird. Daher ist das Identitäts- und Zugriffsmanagement (IAM) für mittelständische Unternehmen von entscheidender Bedeutung geworden. Damit Unternehmen agil und wettbewerbsfähig bleiben können, stehen IT-Teams heute unter großem Druck, bessere Sicherheitskontrollen für das Unternehmen einzurichten und gleichzeitig die Authentifizierungsverfahren zu optimieren, um einen Rückgang der user zu vermeiden.

Außerdem müssen sich IT-Administratoren in kleinen und mittleren Unternehmen, wie alle anderen auch, mit zu vielen Passwörtern auseinandersetzen. Eine Zunahme der Endgeräte und Anwendungen bedeutet, dass mehr Zeit für die Verwaltung des Zugangs zu den Anmeldedaten aufgewendet werden muss. Es muss einen besseren Weg geben!

Passwörter allein reichen nicht aus

Der Data Breach Investigations Report 2017 von Verizon hat ergeben, dass gestohlene oder schwache Passwörter für 81 Prozent der Hackerangriffe verantwortlich sind. Auch wenn Passwörter in naher Zukunft wohl nicht verschwinden werden, müssen Unternehmen jeder Größe über Passwörter hinausdenken, um den Zugriff usersauf Geschäftsanwendungen und -systeme zu sichern.

Eine einzige Sicherheitsstufe reicht nicht mehr aus. Die Multi-Faktor-Authentifizierung kann Datenverstöße durch Brute-Force-, Phishing- und Social-Engineering-Angriffe verhindern, indem sie mehr als nur einen Benutzernamen und ein Passwort verwendet.

Multi-Faktor-Authentifizierung (MFA)

Es handelt sich um ein Sicherheitssystem, das mehr als eine Authentifizierungsmethode erfordert, um die Identität userfür die Anmeldung zu überprüfen. Die 2-Faktor-Authentifizierung (2FA) löst das Passwortproblem, indem sie etwas verlangt, users in der Regel Benutzername + Passwort – und etwas, das sie haben – einen Token oder eine Smartphone-App. Dieser 2-stufige Prozess bestätigt, dass es sich um einen gültigen user handelt. MFA fügt eine zusätzliche Sicherheitsebene hinzu, die es Unternehmen ermöglicht, sich vor kompromittierten Anmeldedaten zu schützen.

Einzelanmeldung

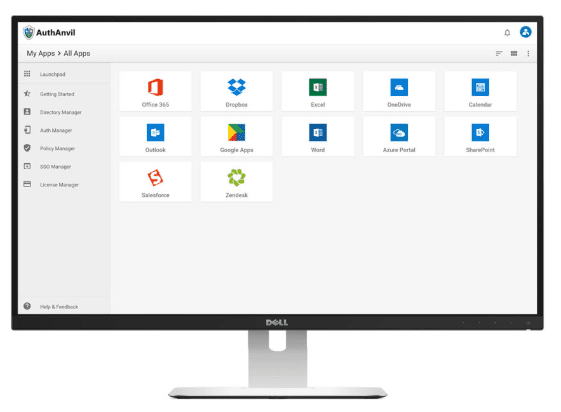

Wir alle wissen, wie mühsam es ist, eine Vielzahl von Passwörtern zu verwalten und dann für jede unserer Anwendungen unterschiedliche Passwörter verwenden zu müssen. Single Sign-On löst dieses Problem, indem user einem user nur einem Satz von Anmeldedaten einmalig bei einem Anwendungs-„Launchpad“ anzumelden. Von dort aus hat er Zugriff auf alle seine Standardanwendungen. Dies spart allen users viel Zeit beim Anmelden.

Privileged Access Management (auch bekannt als Privileged Account Management)

Ein privilegierter user jemand, der über Administratorzugriff auf Ihre kritischen Systeme verfügt. Und es versteht sich von selbst, dass Sie privilegierten Zugriff nur Personen gewähren möchten, denen Sie vertrauen. PAM-Tools (Privileged Access Management) bieten eine skalierbare Möglichkeit, alle privilegierten Konten in Ihrer IT-Umgebung zu autorisieren und zu überwachen. Mit diesen Tools können Sie in der Regel:

- Gewähren Sie users für bestimmte Systeme Zugriffsrechte, soweit dies erforderlich ist.

- Gewähren Sie den Zugang nur, wenn er benötigt wird, und widerrufen Sie ihn automatisch am Ende des Zeitraums.

- Erstellung eines Prüfprotokolls für privilegierte Zugriffsaktivitäten zu Compliance-Zwecken

PAM-Tools verfügen in der Regel über einen Passwort-Tresor, in dem alle Systempasswörter gespeichert werden.

Organisationen können anhand der Rollen users Gruppen vollständig kontrollieren, wer auf die Systeme zugreifen darf. Diese zentralisierte Verwaltung mit detaillierten Berechtigungsstufen bietet einen hohen Schutz vor Eindringlingen.

Techniker benötigen eine effektivere Methode für den Zugriff auf Endgeräte

IT-Administratoren sind für den unterbrechungsfreien Betrieb vieler Endgeräte und Anwendungen verantwortlich. Das bedeutet, dass sie in der Regel Zugriff auf die Anmeldedatenuser Administratoren haben, um sich bei diesen Geräten anzumelden. Sie können den Passwort-Tresor verwenden, um Zugriff auf Passwörter füruser zu erhalten. Ein Problem bei diesem Ansatz ist, dass alle diese Passwörter geändert werden müssen, wenn der Techniker das Unternehmen verlässt.

Über Passwörter hinaus für die Endpunktverwaltung

Was wäre, wenn Ihre Techniker keine Passwörter kennen oder darauf zugreifen müssten, um auf Endbenutzersysteme zuzugreifen? Der 1-Click-Zugriff von Kaseya ermöglicht privilegierten Benutzern/Administratoren mit einem einzigen Klick einen sicheren Zugriff auf Endbenutzergeräte, ohne dass sie die Anmeldedaten von Benutzern oder Administratoren kennen müssen. Dies spart nicht nur wertvolle Zeit, sondern macht auch die Änderung von Passwörtern überflüssig, wenn jemand das Unternehmen verlässt.

Weitere Informationen zu Kaseyas 1-Click Access finden Sie in einem kommenden Blogbeitrag.

Um mehr über die Endpunkt- und Netzwerkmanagementlösung von Kaseya zu erfahren, fordern Sie eine Demo für VSA by Kaseya an.