Heutige Phishing-Angriffe missbrauchen zunehmend vertrauenswürdige SaaS-Plattformen, bekannte Collaboration-Tools und legitime IT-Software, um sich in aller Öffentlichkeit zu verstecken. Indem sie sich in alltägliche Geschäftsabläufe einfügen und Dienste nutzen, users vertrauen, erschweren Angreifer die Erkennung, umgehen grundlegende Sicherheitskontrollen und erhöhen die Erfolgswahrscheinlichkeit erheblich. Der folgende Vorfall ist ein Beispiel dafür, wie dieser „Living-off-the-Land”-Ansatz genutzt wird, um überzeugende Phishing-Kampagnen in großem Umfang durchzuführen.

Im Juni 2025 INKY eine Phishing-Kampagne, bei der die legitime Benachrichtigungsinfrastruktur von Zoom genutzt wurde, um E-Mails mit Links zu einem Zoom-Dokument (docs.zoom.us) zu versenden, das einen bösartigen Download enthielt. Die Kampagne richtete sich gegen Begünstigte der US-Sozialversicherungsbehörde (SSA), indem sie sich als SSA-Benachrichtigungen ausgab und das Vertrauen in die Kommunikation über Zoom ausnutzte.

Schützen Sie sich mit Kaseya Inky vor bösartigen E-Mails

Stoppen Sie mit INKY fortgeschrittene Phishing-Angriffe und E-Mail-basierte Bedrohungen, bevor sie die Benutzer erreichen.

Los geht'sNachdem die Empfänger auf den Link im Zoom-Dokument geklickt hatten, wurden sie aufgefordert, eine sogenannte„SSA Desktop App“ herunterzuladen, bei der es sich tatsächlich um einen umbenannten ConnectWise ScreenConnect (ehemals ConnectWise Control) Remote-Zugriff-Client handelte. Dieser Angriff veranschaulicht, wie Angreifer legitime SaaS-Plattformen (Zoom) undsupport (ScreenConnect) als Living-off-the-Land-Malware missbrauchen.

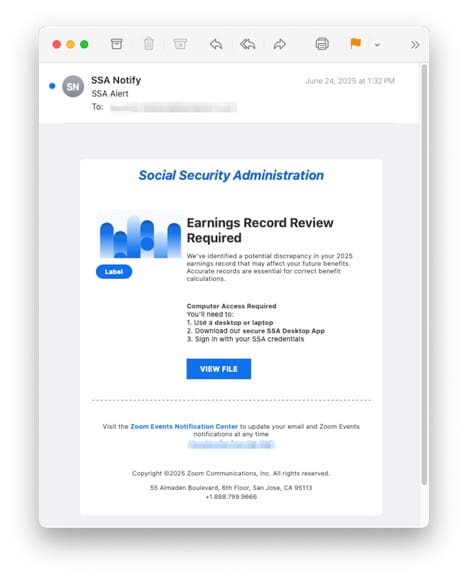

The email was sent from “SSA Notify <noreply‑[email protected]>” with the subject line “SSA Alert.” It passed SPF, DKIM and DMARC checks because it was delivered via Zoom’s Events infrastructure, allowing it to bypass unsophisticated email filters. The body of the email included the heading “Earnings Record Review Required” and warned the recipient of a potential discrepancy in their 2025 earnings record. It instructed the recipient to use a desktop or laptop, download a “secure SSA Desktop App” and sign in with SSA credentials. The call‑to‑action was a “VIEW FILE” button linking to a Zoom document hosted at docs.zoom.us. The message was designed to create urgency and used official SSA branding, making the phishing message appear legitimate.

Abbildung 1: Eine Phishing-E-Mail, die einer Zoom-Benachrichtigung ähnelt

Missbrauch von Zoom Docs zum Hosten bösartiger Links

Die Dokumentenfreigabefunktion von Zoom wurde zu einem unbeabsichtigten Übertragungsmechanismus, der es ermöglichte, dass eine Phishing-Nutzlast von einer vertrauenswürdigen Domain ausging und grundlegende E-Mail-Sicherheitskontrollen umging.

Wie Zoom missbraucht wurde

Zoom bietet Funktionen wie Zoom Events und Zoom Docs. Wenn ein user ein Zoom Doc user , sendet Zoom eine Benachrichtigungs-E-Mail von seiner eigenen Domain. Angreifer nutzten diesen Mechanismus aus, indem sie ein Zoom-Dokument mit der Phishing-Nachricht erstellten und es an ihre Opfer weiterleiteten. Da die E-Mail von[email protected] stammte, war sie kryptografisch signiert (SPF/DKIM/DMARC), sodass sie viele E-Mail-Sicherheitskontrollen umgehen konnte und als legitim erschien.

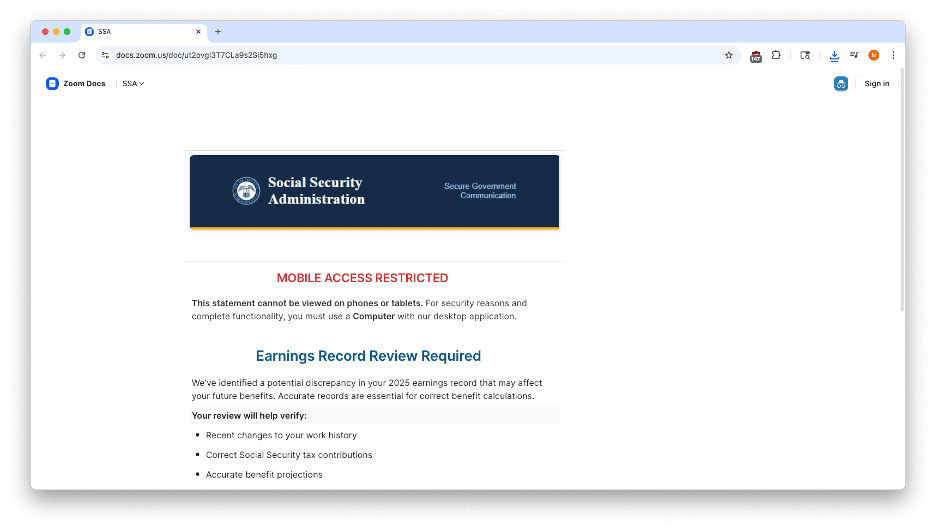

Die Phishing-E-Mail enthielt einen ersten Link zu docs.zoom.us/doc/

Dieses von Zoom gehostete Dokument diente als erste Stufe des Angriffs. Es verwendete das SSA-Branding und behauptete, dass der mobile Zugriff eingeschränkt sei, sodass der user einen Desktop-Computer verwenden und eine „sichere SSA-Desktop-App” herunterladen user (siehe die bereitgestellten Screenshots). Das Zoom-Dokument ahmte eine offizielle Erklärung nach und listete Stichpunkte zur Überprüfung der letzten Arbeitshistorie und Steuerbeiträge auf. Anschließend wies es den user :

- Verwenden Sie einen Desktop-Computer oder einen Laptop.

- Laden Sie die sichere SSA Desktop App über den angegebenen Link herunter.

- Melden Sie sich mit Ihren SSA-Anmeldedaten an.

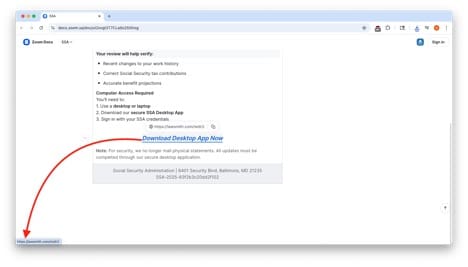

Ein blauer Hyperlink mit der Bezeichnung „Desktop-App jetzt herunterladen“ verwies auf eine externe Domain (lawsmith.com/redir2), die nicht mit der SSA verbunden ist. Das Zoom-Dokument wurde daher als Dreh- und Angelpunkt genutzt, um das Opfer von einer vertrauenswürdigen Zoom-Domain auf eine bösartige Website zu leiten, auf der die Malware gehostet wurde.

Abbildung 2: Erste Hälfte des Zoom-Phishing-Dokuments

Abbildung 3: Zweite Hälfte des Zoom-Phishing-Dokuments mit dem Link zur externen Domain

Dieser Angriff war erfolgreich, weil er die legitime Infrastruktur von Zoom ausnutzte und Phishing-E-Mails von [email protected] mit authentifizierten Headern versendete. Die Opfer wurden dazu verleitet, auf einen Link zu einem Zoom-Dokument zu klicken, dem viele users einfache URL-Filter vertrauen. Das Zoom-Dokument leitete users dann users einem zweiten bösartigen Link weiter, was eine ChainLink-Phishing-Technik veranschaulicht.

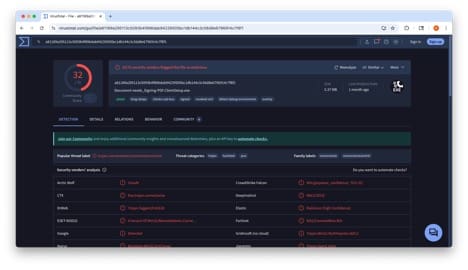

Das Dokument leitete users einer ausführbaren Datei namens „Document‑needs_Signing‑PDF.ClientSetup.exe“ weiter, die von VirusTotal als ConnectWise-Fernzugriffstool identifiziert wurde, das als SSA-Anwendung getarnt war.

Abbildung 4: Ergebnisse von VirusTotal

Wie die Trojaner-Methode von ConnectWise ScreenConnect funktioniert

Um die Angriffskette zu vervollständigen, ging die Phishing-Kampagne von Social Engineering zu Fernzugriff über, indem sie ein weit verbreitetes support missbrauchte, das in Unternehmensumgebungen als vertrauenswürdig gilt.

Legitimes Tool als Malware missbraucht

ConnectWise ScreenConnect (ehemals ConnectWise Control) ist ein Fernüberwachungs- und -verwaltungstool (RMM), das von support zur Fernsteuerung von Endgeräten verwendet wird. ScreenConnect gibt Technikern die vollständige Kontrolle über den Computer user. Deshalb kann eine unbefugte Installation gefährlich sein, da Angreifer Skripte ausführen, Dateien übertragen oder zusätzliche Malware installieren können, ohne dass das Opfer dies bemerkt. Bei Phishing-Kampagnen verleiten Angreifer ihre Opfer häufig dazu, einen umbenannten ScreenConnect-Client herunterzuladen, der als Rechnung oder, in diesem Fall, als SSA-Dokument getarnt ist. Nach der Installation kann sich der Angreifer mit dem Gerät des Opfers verbinden und sensible Informationen wie Bankdaten und persönliche Identifikationsnummern ausspähen.

Das Schutzbulletin von Broadcom stellte einen starken Anstieg der böswilligen Nutzung von ConnectWise RMM-Tools durch Ransomware-Betreiber und andere Cyberkriminelle fest. Angreifer verbreiten E-Mail-Anhänge oder bösartige URLs unter Verwendung von ConnectWise-Clients, die als gefälschte Geschäfts- oder Regierungsdokumente getarnt sind, um Cyberkriminellen Fernzugriff zu gewähren.

Da ScreenConnect legitim und signiert ist, behandeln viele Antiviren-Engines es als vertrauenswürdige Software. Angreifer nutzen dies, um der Erkennung zu entgehen, eine Taktik, die oft als „Living off the Land“ bezeichnet wird. Anstatt benutzerdefinierte Malware einzusetzen, verwenden sie vertrauenswürdige Tools, um die Fernsteuerung durchzuführen. Die Kombination aus einem legitimen IT-Verwaltungstool und Social Engineering verschafft Angreifern den doppelten Vorteil, dass sie das Vertrauen der Benutzer ausnutzen und Sicherheitsmaßnahmen umgehen können.

Zusammenfassung der Angriffskette und Auswirkungen

- Erste Phishing-E-Mail: Eine überzeugende SSA-Warnung mit dringendem Betreff wird von [email protected] versendet. Die E-Mail durchläuft SPF/DKIM/DMARC und enthält das Zoom-Branding, wodurch sie Filter umgeht.

- Zoom Doc-Link: Die E-Mail fordert den user , auf „Datei anzeigen“ user klicken, wodurch ein Dokument unter docs.zoom.us/doc/ geöffnet wird . Da sich die URL auf der Domain zoom.us befindet, wird sie von vielen Sicherheitssystemen und users als vertrauenswürdig eingestuft.

- Gefälschtes SSA-Dokument: Das Zoom-Dokument enthält SSA-Logos und warnt den Empfänger, dass der mobile Zugriff eingeschränkt ist. Es weist den user einen Desktop-Computer user verwenden und die „sichere SSA-Desktop-App“ herunterzuladen . Dieser Aufruf zum Handeln führt zu einer externen Website (in diesem Falllawsmith.com/redir2 ), auf der die schädliche Datei gehostet wird. Diese Kette von Weiterleitungen (Zoom → externe Domain) wird als ChainLink-Phishing bezeichnet .

- Böswilliger Download: Der externe Link lädt automatisch eine ausführbare Datei herunter, die als PDF- oder SSA-App getarnt ist (z. B. „Document‑needs_Signing‑PDF.ClientSetup.exe“). VirusTotal kennzeichnet solche Dateien als Trojan.ConnectWise/ScreenConnect; es handelt sich im Wesentlichen um ScreenConnect-Clients, die so vorkonfiguriert sind, dass sie eine Verbindung zum Angreifer herstellen.

- Installation und Fernsteuerung: Wenn das Opfer die Datei ausführt, wird ScreenConnect unbemerkt installiert. Das Installationsprogramm extrahiert einen Microsoft Software Installer (.msi), signiert ihn mit der Signatur der Hauptausführungsdatei und verwendet msiexec.exe, um ScreenConnect zu installieren. Der Client verbindet sich dann über einen bestimmten Port mit einer vom Angreifer kontrollierten Domäne, wodurch der Angreifer die Fernsteuerung des Systems erhält.

- Maßnahmen nach dem Kompromittieren: Mit der Fernsteuerung kann der Angreifer Befehle ausführen, Dateien übertragen, zusätzliche Malware (z. B. Ransomware) installieren oder Daten stehlen. Er kann Finanzbildschirme manipulieren, um Opfer zur Überweisung von Geld zu verleiten. Angreifer können auch auf andere Systeme zugreifen, indem sie das kompromittierte E-Mail-Konto verwenden, um weitere Phishing-E-Mails zu versenden (laterales Phishing).

Mögliche Folgen

- Identitätsdiebstahl und Finanzbetrug: Kriminelle nutzen ScreenConnect, um sensible Daten wie Bankdaten, persönliche Identifikationsnummern und vertrauliche Dateien zu stehlen. Sie können damit betrügerische Transaktionen durchführen oder Identitätsdiebstahl begehen.

- Netzwerkkompromittierung: Sobald der Fernzugriff hergestellt ist, können sich Angreifer innerhalb einer Organisation seitlich bewegen, zusätzliche Tools installieren, Persistenzmechanismen erstellen und möglicherweise Ransomware einsetzen.

Bewährte Verfahren: Leitlinien und Empfehlungen

1) Schulen Sie users bei unaufgeforderten Einladungen zu Zoom-Veranstaltungen und SSA-Warnmeldungen vorsichtig users sein.

2) Laden Sie keine Dateien aus unerwarteten E-Mails herunter.

3) Überprüfen Sie Einladungen zu Zoom-Veranstaltungen über andere Kanäle (direkte Kommunikation und Überprüfung mit dem Absender).

4) Setzen Sie die Multi-Faktor-Authentifizierung (MFA) durch und sichern Sie Zoom-Konten. Angreifer werden wahrscheinlich kompromittierte Zoom-Konten ausnutzen. Die Aktivierung der MFA auf Kollaborationsplattformen und die Überwachung ungewöhnlicher Anmeldeaktivitäten können solchen Missbrauch eindämmen.

5) Anti-Malware-Tools sollten missbrauchte Remote-Support-Clients als Riskware klassifizieren. EDR-Lösungen (Endpoint Detection and Response) können auch die Installation von RMM-Tools durch msiexec.exe überwachen.

6) Überprüfen Sie den „An“-Header. Es ist verdächtig, dass SSA-Benachrichtigungen über Zoom-Benachrichtigungen versendet werden.

Abschließende Überlegungen

Die hier analysierte Phishing-Kampagne zeigt einen ausgeklügelten Missbrauch der Lieferkette: Angreifer missbrauchten die legitime E-Mail-Zustellung von Zoom, um Phishing-Nachrichten zu versenden, die wie offizielle SSA-Benachrichtigungen aussehen, und hosteten bösartige Links auf Zoom Docs, um URL-Filter zu umgehen. Indem sie die Opfer dazu verleiten, einen umbenannten ConnectWise ScreenConnect-Client herunterzuladen, erlangen die Angreifer die Fernsteuerung über deren Computer, ohne herkömmliche Malware einzusetzen. Die Kampagne unterstreicht, wie wichtig es ist, unerwartete Mitteilungen zu überprüfen, die Verwendung vonsupport zu überwachen und eine Multi-Faktor-Authentifizierung auf Kollaborationsplattformen zu implementieren. Da legitime Tools zunehmend von Angreifern missbraucht werden, müssen Unternehmen ihre Sicherheitskontrollen aktualisieren, um den Missbrauch vertrauenswürdiger Dienste zu erkennen, und users die sich weiterentwickelnden Phishing-Taktiken aufklären.