Los ciberdelincuentes nunca se detienen y reinventan constantemente sus tácticas para aprovecharse de la confianza, la familiaridad y el instinto humano. INKY observando cómo los autores de amenazas utilizan las plataformas de correo electrónico en la nube y la ingeniería social basada en la voz para eludir los controles de seguridad. Un ejemplo reciente es una campaña de phishing en la que se enviaron cientos de correos electrónicos desde una cuenta de SendGrid comprometida, vinculada a OpenAI, para emitir facturas fraudulentas.

Protégete contra los correos electrónicos maliciosos con Kaseya Inky

Detén las amenazas avanzadas de phishing y las amenazas por correo electrónico antes de que lleguen a los usuarios con INKY

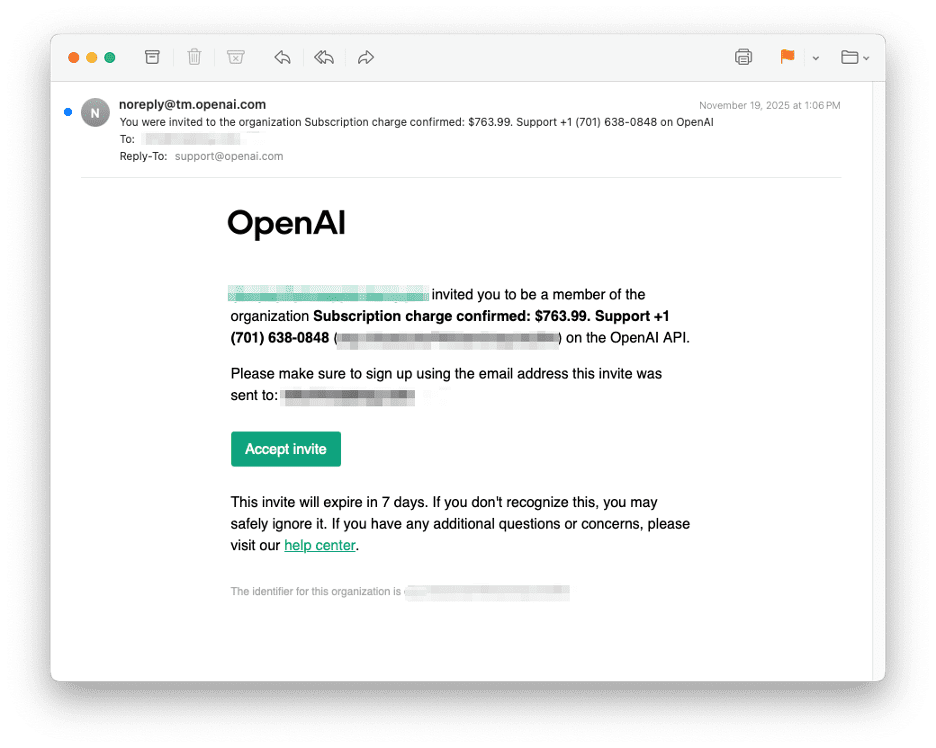

ComenzarSe recibió un correo electrónico con apariencia de factura, supuestamente enviado por OpenAI, procedente de [email protected] a través de SendGrid. Dado que el mensaje se envió desde una cuenta legítima de OpenAI en SendGrid, superó las comprobaciones SPF, DKIM y DMARC de openai.com. En él se afirmaba que se había confirmado un cargo por suscripción de 763,99 dólares y se instaba al destinatario a llamar a un número de asistencia para reclamarlo. El mensaje no contenía enlaces ni archivos adjuntos maliciosos. Su única llamada a la acción era un número de teléfono. Este diseño permite que la estafa se cuele a través de las puertas de enlace de filtrado de URL, al tiempo que se aprovecha la confianza que los usuarios depositan en marcas conocidas y en las conversaciones telefónicas.

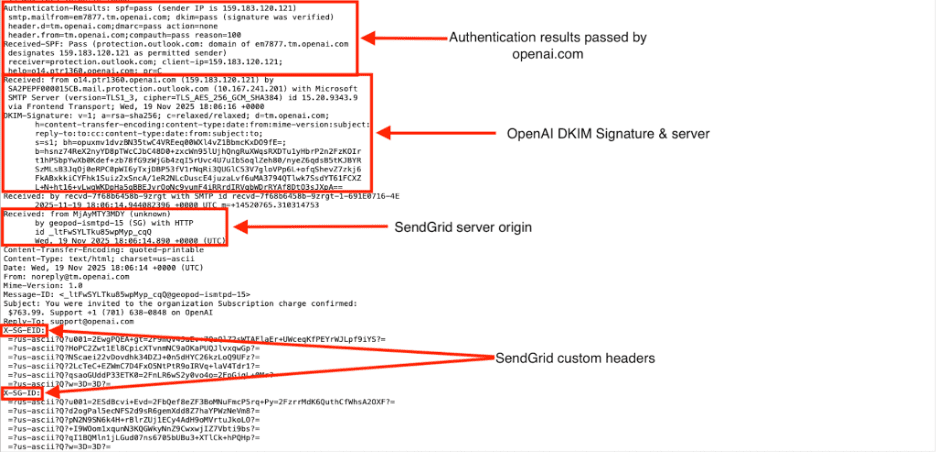

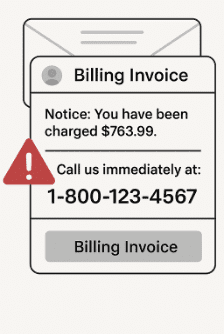

Fig. 1: El correo electrónico de phishing con temática de factura Las plataformas legítimas de envío de correo electrónico se han convertido en potentes herramientas para los ciberdelincuentes que buscan pasar desapercibidos entre las comunicaciones empresariales habituales. SendGrid es una herramienta muy utilizada por las empresas para enviar grandes volúmenes de correos electrónicos transaccionales y de marketing. Ofrece una alta tasa de entrega y funciones avanzadas, como el seguimiento de clics y el análisis de datos. Sin embargo, los ciberdelincuentes están haciendo un uso indebido de las cuentas de SendGrid para lanzar campañas de phishing, suplantando la identidad de la propia SendGrid y de otras marcas de confianza. La promesa de una tasa de entrega del 99 % hace que la plataforma resulte atractiva para los delincuentes. Una cuenta de SendGrid comprometida les permite enviar correos electrónicos falsificados que superan las comprobaciones SPF/DKIM y parecen legítimos para los destinatarios. Los correos electrónicos de phishing de esta campaña no solo suplantaban el nombre de OpenAI, sino que se enviaron a través de una cuenta auténtica de SendGrid configurada en el dominio openai.com. Los mensajes superaron las comprobaciones SPF, DKIM y DMARC de openai.com y contenían encabezados específicos de SendGrid, lo que indica que el remitente tenía acceso autenticado al tenant de SendGrid de OpenAI. Hay varias vías plausibles por las que los delincuentes podrían haber obtenido dicho acceso: Es importante destacar que no hay confirmación oficial de que OpenAI haya sufrido una filtración. La presencia del dominio openai.com en estos correos electrónicos de phishing indica que los atacantes tuvieron acceso a algunas credenciales de SendGrid vinculadas a OpenAI. Se desconoce si este acceso se debió al robo de credenciales, a la reutilización de contraseñas, a un ataque de phishing contra un empleado o a la vulneración de un proveedor externo. No obstante, la venta generalizada de cuentas de SendGrid pirateadas y la incertidumbre sobre si las credenciales fueron sustraídas mediante phishing o si la propia SendGrid fue objeto de un ataque informático sugieren que la estafa de las facturas de OpenAI probablemente se debió a una apropiación de cuentas y no a una simple suplantación de identidad. Las organizaciones que utilizan SendGrid deberían considerar este incidente como una advertencia para aplicar la autenticación de dos factores (MFA), rotar las claves de API con regularidad y vigilar los patrones de envío inusuales. El correo electrónico malicioso se envió desde [email protected] a través de SendGrid. El análisis de los encabezados reveló que el mensaje pasó por varios servidores de la infraestructura de correo de Microsoft antes de llegar al destinatario. Entre las observaciones más destacadas se incluyen: La combinación de la capacidad de entrega de SendGrid, la alineación criptográfica y la suplantación de marca hace que los filtros de seguridad de correo electrónico estándar tengan dificultades para bloquear este tipo de mensajes. Fig. 2: Análisis del encabezado del correo electrónico de phishing El phishing por devolución de llamada, también conocido como «ataque orientado al teléfono» (TOAD), es una estafa que comienza con una factura falsa o un aviso de suscripción. Estos correos electrónicos suelen fingir ser cobros de empresas conocidas e incluyen un número de teléfono al que llamar si el cargo no está autorizado. Su objetivo es que la víctima llame al número en lugar de hacer clic en un enlace. Una vez al teléfono, el atacante se hace pasar por un representante del servicio de atención al cliente, solicita información personal o indica a la víctima que instale un software de asistencia remota. Al no contener enlaces ni archivos adjuntos maliciosos, estos mensajes pueden eludir los filtros de correo electrónico tradicionales. Las estafas de «callback» se basan en la urgencia: el correo electrónico insta al destinatario a llamar para cancelar un cargo elevado, y a continuación el estafador le solicita información personal o acceso remoto. El phishing de «callback» engaña a los usuarios para que llamen a un número facilitado. A continuación, el estafador recurre a la ingeniería social para obtener credenciales de inicio de sesión, datos financieros o acceso remoto. Este método se diferencia del phishing tradicional porque la conversación se traslada a una llamada de voz, lo que dificulta su supervisión por parte de las herramientas de seguridad. Fig. 3: Mensaje de phishing con solicitud de llamada Cadena paso a paso en el caso de la factura de OpenAI El phishing por devolución de llamada puede tener graves consecuencias. Una vez concedido el acceso remoto, los atacantes pueden llevar a cabo: Para reducir el riesgo de estafas de phishing mediante llamadas de respuesta que abusan de SendGrid: La estafa de las facturas de OpenAI pone de manifiesto cómo los atacantes aprovechan los servicios legítimos de correo electrónico en la nube y la ingeniería social basada en la voz para eludir los controles de seguridad. Al enviar un correo electrónico con temática de factura a través de SendGrid, los delincuentes se aseguraron de que el mensaje superara las comprobaciones SPF/DKIM/DMARC y pareciera fiable. La ausencia de enlaces maliciosos permitió que el correo electrónico eludiera los filtros de URL, mientras que la llamada a la acción urgente incitaba al destinatario a ponerse en contacto con un estafador que, a continuación, intentaba obtener acceso remoto.Uso indebido de la infraestructura de SendGrid

El atractivo de SendGrid para los atacantes

Posible violación de la seguridad de la cuenta de SendGrid de OpenAI

Análisis de los encabezados del correo electrónico con la factura de OpenAI

Cadena de ataque: phishing/vishing con llamada de respuesta

Consecuencias del phishing por devolución de llamada

Buenas prácticas y recomendaciones

Reflexiones finales

El phishing de devolución de llamada forma parte de una tendencia más amplia en la que los atacantes utilizan como arma plataformas de confianza y herramientas de asistencia remota. La seguridad avanzada del correo electrónico, la vigilancia, la formación de los usuarios y la verificación rigurosa a través de canales oficiales siguen siendo las defensas más eficaces contra esta amenaza en constante evolución.