Los ataques de phishing actuales se aprovechan cada vez más de plataformas SaaS de confianza, herramientas de colaboración muy conocidas y software informático legítimo para pasar desapercibidos. Al integrarse en los flujos de trabajo cotidianos de las empresas y aprovechar servicios en los que los usuarios ya confían, los atacantes dificultan su detección, eluden los controles de seguridad básicos y aumentan drásticamente sus probabilidades de éxito. El siguiente incidente es un ejemplo de cómo se está utilizando este enfoque de «aprovechamiento de los recursos existentes» para llevar a cabo campañas de phishing muy convincentes a gran escala.

En junio de 2025, INKY una campaña de phishing en cadena que aprovechaba la infraestructura de notificaciones legítima de Zoom para distribuir correos electrónicos que contenían enlaces a un documento de Zoom (docs.zoom.us) que alojaba una descarga maliciosa. La campaña se dirigía a los beneficiarios de la Administración del Seguro Social de EE. UU. (SSA), suplantando las alertas de la SSA y aprovechando la confianza asociada a las comunicaciones de Zoom.

Protégete contra los correos electrónicos maliciosos con Kaseya Inky

Detén las amenazas avanzadas de phishing y las amenazas por correo electrónico antes de que lleguen a los usuarios con INKY

ComenzarUna vez que los destinatarios hacían clic en el enlace del documento de Zoom, se les pedía que descargaran la denominada«SSA Desktop App», que en realidad era una versión renombrada del cliente de acceso remoto ConnectWise ScreenConnect (antes conocido como ConnectWise Control). Este ataque ilustra cómo los autores de las amenazas utilizan plataformas SaaS legítimas (Zoom) y herramientas de asistencia remota (ScreenConnect) como malware de tipo «living-off-the-land».

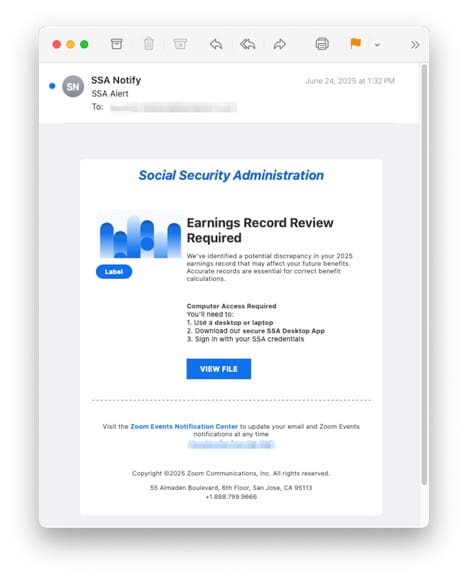

The email was sent from “SSA Notify <noreply‑[email protected]>” with the subject line “SSA Alert.” It passed SPF, DKIM and DMARC checks because it was delivered via Zoom’s Events infrastructure, allowing it to bypass unsophisticated email filters. The body of the email included the heading “Earnings Record Review Required” and warned the recipient of a potential discrepancy in their 2025 earnings record. It instructed the recipient to use a desktop or laptop, download a “secure SSA Desktop App” and sign in with SSA credentials. The call‑to‑action was a “VIEW FILE” button linking to a Zoom document hosted at docs.zoom.us. The message was designed to create urgency and used official SSA branding, making the phishing message appear legitimate.

Figura 1: Un correo electrónico de phishing que se hace pasar por una notificación de Zoom

Uso indebido de Zoom Docs para alojar enlaces maliciosos

La función para compartir documentos de Zoom se convirtió en un mecanismo de distribución involuntario, lo que permitió que una carga útil de phishing procediera de un dominio de confianza y eludiera los controles básicos de seguridad del correo electrónico.

Cómo se hizo un uso indebido de Zoom

Zoom ofrece funciones como Zoom Events y Zoom Docs. Cuando un usuario comparte un documento de Zoom Docs, Zoom envía un correo electrónico de notificación desde su propio dominio. Los atacantes se aprovecharon de este mecanismo creando un documento de Zoom que contenía el mensaje de phishing y compartiéndolo con sus víctimas. Dado que el correo electrónico procedía de[email protected], estaba firmado criptográficamente (SPF/DKIM/DMARC), lo que le permitía eludir muchos controles de seguridad del correo electrónico y parecer legítimo.

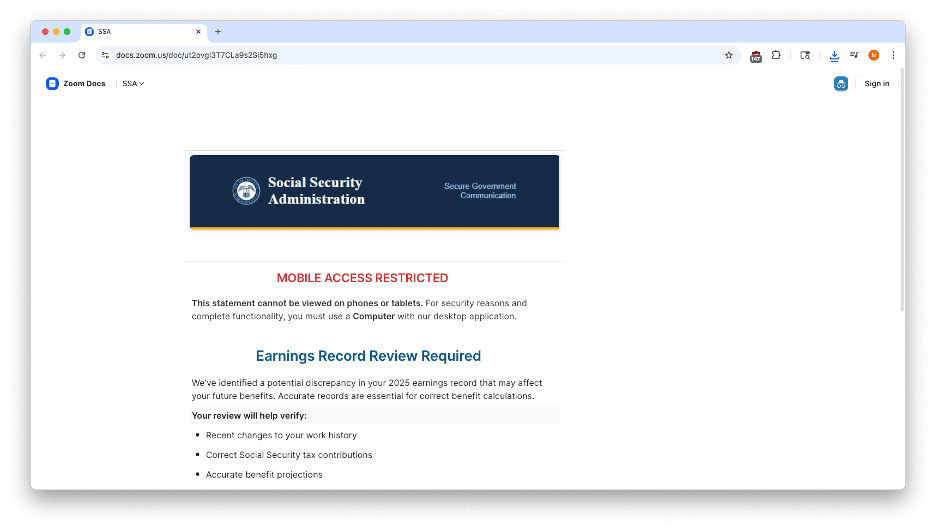

El correo electrónico de phishing contenía un enlace inicial a docs.zoom.us/doc/

Este documento alojado en Zoom sirvió como primera fase del ataque. Utilizaba la marca de la SSA y afirmaba que el acceso móvil estaba restringido, indicando que el usuario debía utilizar un computadora de sobremesa y descargar una «aplicación de escritorio segura de la SSA» (véanse las capturas de pantalla proporcionadas). El documento de Zoom imitaba un comunicado oficial, enumerando puntos clave sobre la verificación del historial laboral reciente y las contribuciones fiscales. A continuación, indicaba al usuario que:

- Utiliza un computadora de sobremesa o un laptop.

- Descarga la aplicación de escritorio segura de la SSA desde el enlace que se proporciona.

- Inicie sesión con sus credenciales de la SSA.

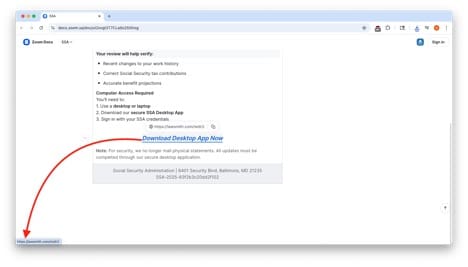

Un hipervínculo azul con el texto «Descargar la aplicación de escritorio ahora» redirigía a un dominio externo (lawsmith.com/redir2), que no está afiliado a la SSA. Por lo tanto, el documento de Zoom se utilizó como punto de enlace para desviar a la víctima de un dominio de confianza de Zoom a un sitio malicioso que alojaba el malware.

Figura 2: Primera mitad del documento de phishing de Zoom

Figura 3: Segunda mitad del documento de phishing de Zoom con el enlace al dominio externo

Este ataque fue eficaz porque se valió de la infraestructura legítima de Zoom y envió correos electrónicos de phishing desde la dirección [email protected] con encabezados autenticados. Se engañó a las víctimas para que hicieran clic en un enlace a un documento de Zoom, en el que confían muchos usuarios y los filtros de URL básicos. A continuación, el documento de Zoom redirigía a los usuarios a un segundo enlace malicioso, lo que ilustra una técnica de phishing de ChainLink.

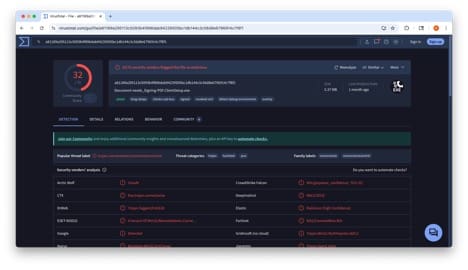

El documento dirigía a los usuarios a un ejecutable llamado «Document‑needs_Signing‑PDF.ClientSetup.exe», que VirusTotal identificó como una herramienta de acceso remoto de ConnectWise camuflada como una aplicación de SSA.

Figura 4: Resultados de VirusTotal

Cómo funciona el método del troyano ConnectWise ScreenConnect

Para completar la cadena de ataque, la campaña de phishing pasó de la ingeniería social al acceso remoto, aprovechando una herramienta de soporte informático ampliamente utilizada y en la que confían los entornos empresariales.

Herramienta legítima utilizada indebidamente como malware

ConnectWise ScreenConnect (antes ConnectWise Control) es una herramienta de supervisión y gestión remota (RMM) que utilizan los equipos de soporte informático para controlar de forma remota los dispositivos finales. ScreenConnect ofrece a los técnicos un control total sobre el computadora de un usuario. Por eso, una instalación no autorizada puede ser peligrosa, ya que los atacantes pueden ejecutar scripts, transferir archivos o instalar malware adicional sin que la víctima se dé cuenta. En las campañas de phishing, los autores de las amenazas suelen engañar a las víctimas para que descarguen un cliente de ScreenConnect renombrado y camuflado como facturas o, en este caso, documentos de la SSA. Una vez instalado, el atacante puede conectarse al dispositivo de la víctima y sustraer información confidencial, como datos bancarios y números de identificación personal.

El boletín de protección de Broadcom señaló un fuerte aumento en el uso malicioso de RMM de ConnectWise por parte de operadores de ransomware y otros actores del cibercrimen; los atacantes distribuyen archivos adjuntos de correo electrónico o URL maliciosas utilizando clientes de ConnectWise camuflados como documentos empresariales o gubernamentales falsos para conceder acceso remoto a los ciberdelincuentes.

Dado que ScreenConnect es legítimo y está firmado, muchos motores antivirus lo tratan como software de confianza. Los actores maliciosos aprovechan esto para evadir la detección, una táctica a menudo denominada «living off the land». En lugar de desplegar malware personalizado, utilizan herramientas de confianza para llevar a cabo el control remoto. El uso de una herramienta legítima de administración de TI como arma, combinado con la ingeniería social, ofrece a los atacantes la doble ventaja de explotar la confianza y eludir la seguridad.

Resumen de la cadena de ataque y sus repercusiones

- Correo electrónico de phishing inicial: se recibe una alerta convincente de la SSA procedente de [email protected] con un asunto urgente. El correo supera los controles SPF/DKIM/DMARC e incluye elementos de la marca Zoom, lo que le permite eludir los filtros.

- Enlace a Zoom Doc: El correo electrónico insta al usuario a hacer clic en «Ver archivo», lo que le lleva a un documento alojado en docs.zoom.us/doc/. Dado que la URL se encuentra en el dominio zoom.us, muchos sistemas de seguridad y usuarios la consideran fiable.

- Documento falso de la SSA: El documento de Zoom contiene logotipos de la SSA y advierte al destinatario de que el acceso desde dispositivos móviles está restringido. Indica al usuario que utilice un computadora de sobremesa y descargue la «aplicación de escritorio segura de la SSA». Esta llamada a la acción enlaza con un sitio externo (lawsmith.com/redir2 en este caso), que aloja el archivo malicioso. Esta cadena de redireccionamientos (Zoom → dominio externo) se conoce como phishing ChainLink.

- Descarga maliciosa: El enlace externo descarga automáticamente un archivo ejecutable camuflado como un PDF o una aplicación SSA (por ejemplo, «Document‑needs_Signing‑PDF.ClientSetup.exe»). VirusTotal identifica estos archivos como Trojan.ConnectWise/ScreenConnect; se trata, en esencia, de clientes de ScreenConnect preconfigurados para conectarse con el atacante.

- Instalación y control remoto: cuando la víctima ejecuta el archivo, este instala ScreenConnect de forma silenciosa. El instalador extrae un archivo Microsoft Software Installer (.msi), lo firma con la firma del ejecutable principal y utiliza msiexec.exe para instalar ScreenConnect. A continuación, el cliente se conecta a un dominio controlado por el atacante en un puerto específico, lo que le otorga a este el control remoto del sistema.

- Acciones posteriores al compromiso: Mediante el control remoto, el atacante puede ejecutar comandos, transferir archivos, instalar malware adicional (por ejemplo, ransomware) o robar datos. Puede manipular pantallas de operaciones financieras para engañar a las víctimas y que transfieran dinero. Los atacantes también pueden acceder a otros sistemas utilizando la cuenta de correo electrónico comprometida para enviar más correos electrónicos de phishing (phishing lateral).

Posibles consecuencias

- Robo de identidad y fraude financiero: Los delincuentes que utilizan ScreenConnect sustrajan datos confidenciales, como datos bancarios, números de identificación personal y archivos confidenciales. Pueden realizar transacciones fraudulentas o cometer robos de identidad.

- Compromiso de la red: una vez establecido el acceso remoto, los atacantes pueden desplazarse lateralmente dentro de una organización, instalar herramientas adicionales, crear mecanismos de persistencia y, potencialmente, desplegar ransomware.

Buenas prácticas: Orientaciones y recomendaciones

1) Informa a los usuarios de que deben tener cuidado con las invitaciones no solicitadas a eventos de Zoom y las alertas de SSA.

2) Evita descargar archivos de correos electrónicos inesperados.

3) Verifica las invitaciones a eventos de Zoom a través de otros canales (comunicación directa y verificación con el remitente).

4) Implemente la autenticación multifactorial (MFA) y proteja las cuentas de Zoom. Es probable que los atacantes se aprovechen de las cuentas de Zoom que hayan sido vulneradas. Activar la MFA en las plataformas de colaboración y supervisar cualquier actividad de inicio de sesión inusual puede mitigar este tipo de abusos.

5) Las herramientas antimalware deberían clasificar los clientes de asistencia remota que se utilizan de forma indebida como software de riesgo. Las soluciones de detección y respuesta en endpoints (EDR) también pueden supervisar si msiexec.exe instala RMM .

6) Comprueba el encabezado «Para». Resulta sospechoso que las notificaciones de la SSA se envíen a través de las notificaciones de Zoom.

Reflexiones finales

La campaña de phishing analizada aquí pone de manifiesto un sofisticado uso indebido de la cadena de suministro: los atacantes se valieron del servicio legítimo de envío de correos electrónicos de Zoom para enviar mensajes de phishing que parecían notificaciones oficiales de la SSA, y alojaron enlaces maliciosos en Zoom Docs para eludir los filtros de URL. Al convencer a las víctimas de que descargaran un cliente de ConnectWise ScreenConnect renombrado, los atacantes obtuvieron el control remoto de sus computadoraes sin necesidad de desplegar malware tradicional. La campaña subraya la importancia de verificar las comunicaciones inesperadas, supervisar el uso de herramientas de asistencia remota e implementar la autenticación multifactorial en las plataformas de colaboración. Dado que los actores maliciosos utilizan cada vez más las herramientas legítimas como armas, las organizaciones deben actualizar sus controles de seguridad para detectar el uso indebido de servicios de confianza y formar a los usuarios sobre las tácticas de phishing en constante evolución.