A segurança é um tema amplo e complexo, com muitas facetas diferentes. E, é claro, a segurança é uma das principais preocupações de muitas equipes de TI. Na Pesquisa sobre o Estado das Operações de TI de 2018 da Kaseya, 58% das empresas de médio porte citaram a segurança cibernética e a proteção de dados como uma das principais prioridades para 2019.

Os ataques relacionados a senhas são uma das principais causas de violações de dados; por isso, um melhor controle de acesso está se tornando essencial para uma segurança eficaz. Consequentemente, a gestão de identidade e acesso (IAM) tornou-se fundamental para as empresas de médio porte. Para que as empresas sejam ágeis e competitivas, as equipes de TI enfrentam hoje uma grande pressão para implementar melhores controles de segurança na organização, ao mesmo tempo em que simplificam os procedimentos de autenticação para evitar uma queda na produtividade dos usuários.

Além disso, os administradores de TI, como todo mundo, em pequenas e médias empresas têm muitas senhas para lidar. Um aumento no número de endpoints e aplicativos significa gastar mais tempo gerenciando o acesso às credenciais. Tem que haver uma maneira melhor!

As senhas por si só não são suficientes

O Relatório de Investigações sobre Vazamentos de Dados de 2017 da Verizon revelou que senhas roubadas ou fracas foram responsáveis por 81% dos vazamentos de dados relacionados a ataques de hackers. Embora seja improvável que as senhas desapareçam tão cedo, empresas de todos os tamanhos devem ir além delas para proteger o acesso dos usuários a aplicativos e sistemas empresariais.

Um único nível de segurança já não é suficiente. A autenticação multifatorial pode impedir violações de dados causadas por ataques de força bruta, phishing e engenharia social, utilizando mais do que apenas um nome de usuário e uma senha.

Autenticação multifatorial (MFA)

Trata-se de um sistema de segurança que exige mais de um método de autenticação para verificar a identidade do usuário no momento do login. A autenticação de dois fatores (2FA) resolve o problema das senhas ao exigir algo que os usuários sabem — normalmente, nome de usuário + senha — e algo que eles possuem — um token ou um aplicativo de smartphone. Esse processo em duas etapas confirma que se trata de um usuário válido. A MFA adiciona uma camada de segurança que permite às empresas protegerem-se contra credenciais comprometidas.

Logon único

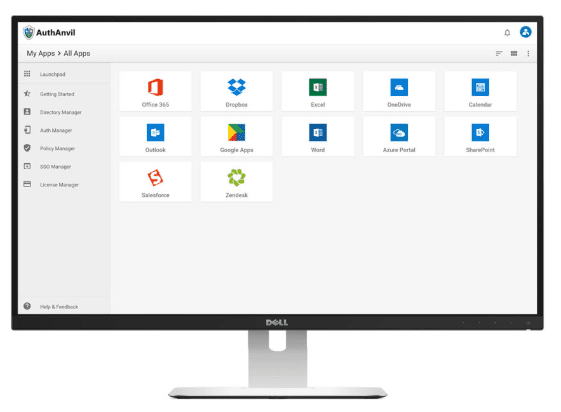

Todos sabemos como é complicado controlar um grande número de senhas e ainda ter que usar senhas diferentes para acessar cada um dos nossos aplicativos. O Single Sign-On resolve esse problema, permitindo que o usuário utilize apenas um conjunto de credenciais para fazer login uma única vez em uma “plataforma de acesso” aos aplicativos. A partir daí, ele tem acesso a todos os seus aplicativos habituais. Isso economiza muito tempo de login para todos os seus usuários.

Gerenciamento de acesso privilegiado (também conhecido como gerenciamento de contas privilegiadas)

Um usuário privilegiado é alguém que possui acesso administrativo aos seus sistemas críticos. E, nem é preciso dizer, você só deve conceder acesso privilegiado àqueles em quem confia. As ferramentas de gerenciamento de acesso privilegiado (PAM) oferecem uma maneira escalável de autorizar e monitorar todas as contas privilegiadas em todo o seu ambiente de TI. Essas ferramentas geralmente permitem que você:

- Conceda privilégios de acesso aos usuários apenas para sistemas específicos, conforme necessário

- Conceder acesso somente quando for necessário e revogar o acesso automaticamente no final do período

- Crie uma trilha de auditoria das atividades de acesso privilegiado para fins de conformidade

As ferramentas PAM geralmente têm um cofre de senhas para armazenar todas as senhas do sistema.

As organizações podem ter controle total sobre quais usuários e grupos podem acessar os sistemas com base em suas funções. Esse gerenciamento centralizado, com níveis de permissão detalhados, oferece um alto nível de proteção contra invasões.

Os técnicos precisam de uma maneira mais eficaz de acessar endpoints

Os administradores de TI são responsáveis pelo funcionamento ininterrupto de muitos terminais e aplicativos. Isso significa que, normalmente, eles têm acesso às credenciais dos usuários finais ou de administrador para fazer login nesses dispositivos. Eles podem usar o cofre de senhas para acessar as senhas dos dispositivos dos usuários finais. Um problema dessa abordagem é que todas essas senhas precisam ser alteradas caso o técnico deixe a empresa.

Indo além das senhas no gerenciamento de terminais

E se seus técnicos não precisassem saber ou ter acesso a nenhuma senha para acessar os sistemas dos usuários finais? O 1-Click Access da Kaseya permite que usuários privilegiados e administradores acessem com segurança os dispositivos dos usuários finais com apenas um clique, sem precisar saber as credenciais do usuário ou do administrador. Isso não só economiza um tempo valioso, como também elimina a necessidade de alterar senhas quando alguém sai da empresa.

Fique ligado para saber mais sobre o 1-Click Access da Kaseya em um próximo post no blog.

Para saber mais sobre a solução de gerenciamento de terminais e redes da Kaseya, solicite uma demonstração do VSA da Kaseya.