Le concept de virtualisation a vu le jour à la fin des années 1960 et au début des années 1970, et cette technologie est largement utilisée depuis lors. Comme nous l'avons souligné dans notre article de blog «Conteneurs vs machines virtuelles (VM) : tout ce qu'il faut savoir », plus de 90 % des entreprises en Europe et en Amérique du Nord ont recours à la virtualisation des serveurs.

Si les machines virtuelles améliorent l'évolutivité, l'agilité et la flexibilité des systèmes informatiques, la surveillance et la gestion d'un environnement virtualisé nécessitent des outils de gestion informatique adaptés à cette technologie.

Aujourd'hui, les petites et moyennes entreprises (PME) s'appuient sur un environnement hybride qui combine des infrastructures sur site et dans le cloud. Selon le rapport« State of Virtualization Technology » 2020 de Spiceworks, 77 % des charges de travail des serveurs sur site sont virtualisées. C'est pourquoi il est important de pouvoir surveiller et gérer les hôtes virtuels et les machines virtuelles (VM) dans l'ensemble de votre environnement informatique.

VMware et Microsoft Hyper-V

VMWare et Microsoft Hyper-V sont deux des principaux fournisseurs de solutions de virtualisation de serveurs. Hyper-V est un hyperviseur natif de type 1 proposé par Microsoft. Il permet d'exécuter plusieurs systèmes d'exploitation (SE) et machines virtuelles (VM) sur un seul serveur physique.

De même, VMware est une technologie de virtualisation qui permet d'exécuter plusieurs systèmes d'exploitation et machines virtuelles sur les mêmes machines physiques.

Découverte et cartographie des environnements virtuels

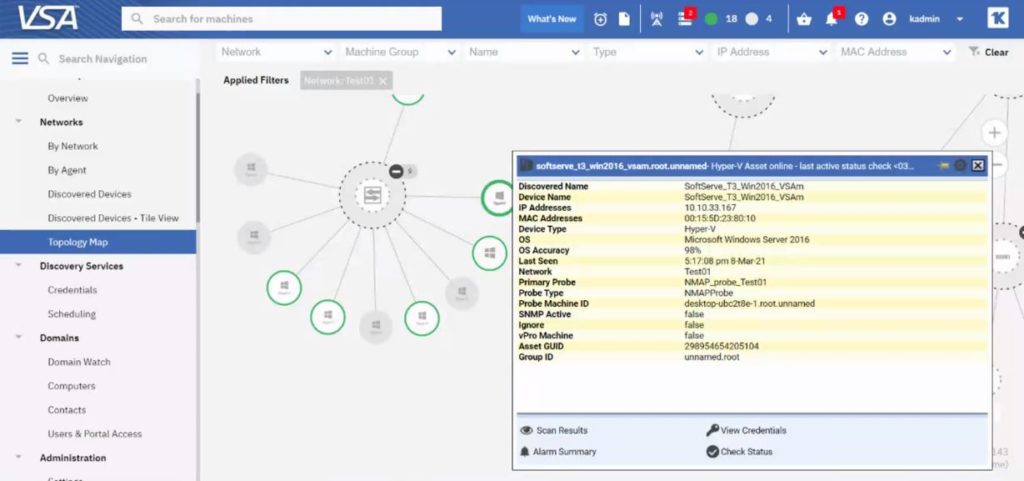

Alors que de nombreux outils de surveillance et de gestion à distance (RMM) offrent des fonctionnalités limitées, Kaseya VSA, une solution RMM unifiée, détecte et intègre les hôtes VMware et Hyper-V ainsi que les machines virtuelles dans sa carte de topologie réseau. Avec Kaseya VSA, vous pouvez également visualiser les relations entre les hôtes et les machines virtuelles invitées sur la carte de topologie réseau et obtenir des informations détaillées sur les machines virtuelles grâce à la fonctionnalité QuickView de VSA.

Carte de topologie réseau Kaseya VSA affichant la fenêtre QuickView d'une machine virtuelle Hyper-V

Surveillance de l'environnement virtuel

Votre outil RMM doit non seulement exploiter le protocole SNMP (Simple Network Management Protocol), mais aussi les fonctionnalités de surveillance via l'API (Application Programming Interface) et WMI (Windows Management Instrumentation). WMI est spécifiquement utilisé pour la surveillance des environnements Microsoft Hyper-V.

Un outil RMM unifié surveille les serveurs virtuels pour les éléments suivants :

- État opérationnel

- Temps de disponibilité

- État du système

- État de l'alarme

- Version du logiciel

- État des cœurs du processeur

- Nombre de vCPU

- Utilisation des vCPU

- Utilisation de la mémoire physique

- Utilisation de la mémoire virtuelle

- État du disque

- Volume du trafic réseau

- etc.

Il doit également surveiller les machines virtuelles (VM) pour vérifier les éléments suivants :

- État opérationnel

- Temps de disponibilité

- Utilisation du processeur

- Temps de disponibilité du processeur

- Utilisation de la mémoire

- Ballon de la mémoire

- Entrées/sorties réseau

- Utilisation de l'espace disque

- Espace disque disponible

- etc.

Les fonctionnalités de surveillance de votre outil RMM doivent permettre d'effectuer diverses actions, telles que celles mentionnées ci-dessous, lorsqu'une alerte se déclenche :

- Générer une alerte dans l'interface utilisateur de l'outil RMM (affichage d'une icône d'alerte sur un nœud de la carte de topologie)

- Créer un ticket de service

- Exécuter un script (procédure d'agent)

- Envoyer une notification par e-mail

Dans les environnements informatiques complexes d'aujourd'hui, pour tout gérer, il faut être capable d'identifier, de cartographier et de surveiller vos environnements virtuels. Savoir ce que contient votre environnement virtuel et comment il fonctionne est essentiel pour identifier et résoudre rapidement les incidents informatiques.

Pour en savoir plus, téléchargez la liste de contrôle : « 11 ÉLÉMENTS À SURVEILLER ET À GÉRER AVEC VOTRE SOLUTION UNIFIÉE DE SURVEILLANCE ET DE GESTION À DISTANCE »

Vous pouvez également demander une démonstration de Kaseya VSA.