La sécurité est un sujet vaste et complexe qui comporte de nombreuses facettes. Et, bien sûr, la sécurité est au cœur des préoccupations de nombreuses équipes informatiques. Dans l'enquête 2018 de Kaseya sur l'état des opérations informatiques, 58 % des entreprises de taille moyenne ont cité la cybersécurité et la protection des données comme une priorité absolue pour 2019.

Les piratages liés aux mots de passe constituent l'une des principales causes de fuites de données ; c'est pourquoi un meilleur contrôle des accès devient indispensable pour garantir une sécurité efficace. De ce fait, la gestion des identités et des accès (IAM) revêt désormais une importance cruciale pour les entreprises de taille moyenne. Pour que les entreprises puissent rester agiles et compétitives, les équipes informatiques sont aujourd'hui soumises à une forte pression pour mettre en place de meilleurs contrôles de sécurité tout en rationalisant les procédures d'authentification afin d'éviter une baisse de la productivité des utilisateurs.

De plus, les administrateurs informatiques, comme tout le monde dans les petites et moyennes entreprises, doivent gérer un nombre trop important de mots de passe. L'augmentation du nombre de terminaux et d'applications les oblige à consacrer davantage de temps à la gestion des accès aux identifiants. Il doit bien y avoir une meilleure solution !

Les mots de passe ne suffisent pas à eux seuls

Le rapport 2017 de Verizon sur les enquêtes relatives aux violations de données a révélé que les mots de passe volés ou peu sûrs étaient à l'origine de 81 % des violations de données liées au piratage informatique. Même s'il est peu probable que les mots de passe disparaissent de sitôt, les entreprises de toutes tailles doivent aller au-delà des mots de passe pour sécuriser l'accès des utilisateurs aux applications et aux systèmes professionnels.

Un seul niveau de sécurité ne suffit plus. L'authentification multifactorielle permet d'empêcher les fuites de données résultant d'attaques par force brute, de hameçonnage et d'ingénierie sociale, en utilisant davantage qu'un simple nom d'utilisateur et mot de passe.

Authentification multifactorielle (MFA)

Il s'agit d'un système de sécurité qui nécessite plusieurs méthodes d'authentification pour vérifier l'identité de l'utilisateur lors de la connexion. L'authentification à deux facteurs (2FA) résout le problème des mots de passe en exigeant à la fois quelque chose que l'utilisateur connaît – généralement un nom d'utilisateur et un mot de passe – et quelque chose qu'il possède – un jeton ou une application pour smartphone. Ce processus en deux étapes permet de confirmer qu'il s'agit bien d'un utilisateur légitime. L'authentification multifactorielle (MFA) ajoute un niveau de sécurité supplémentaire qui permet aux entreprises de se protéger contre la compromission des identifiants.

Authentification unique

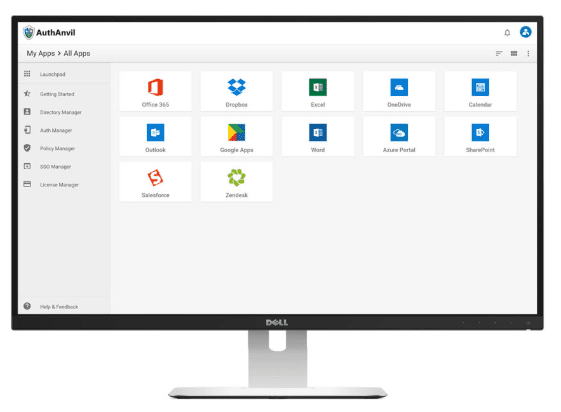

Nous savons tous à quel point il est fastidieux de devoir gérer un grand nombre de mots de passe et d'utiliser des mots de passe différents pour accéder à chacune de nos applications. L'authentification unique résout ce problème en permettant à un utilisateur d'utiliser un seul jeu d'identifiants pour se connecter une seule fois à une « plateforme d'accès » aux applications. À partir de là, il a accès à toutes ses applications habituelles. Cela permet à tous vos utilisateurs de gagner beaucoup de temps lors de la connexion.

Gestion des accès privilégiés (également appelée « gestion des comptes privilégiés »)

Un utilisateur privilégié est une personne disposant d'un accès administratif à vos systèmes critiques. Il va sans dire que vous ne souhaitez accorder cet accès privilégié qu'aux personnes en qui vous avez confiance. Les outils de gestion des accès privilégiés (PAM) offrent une solution évolutive pour autoriser et surveiller tous les comptes privilégiés au sein de votre environnement informatique. Ces outils vous permettent généralement :

- N'accordez des droits d'accès aux utilisateurs que pour des systèmes spécifiques, selon les besoins

- N'accorde l'accès que lorsque cela est nécessaire et révoque-le automatiquement à la fin de la période

- Créer une piste d'audit des activités liées aux accès privilégiés à des fins de conformité

Les outils PAM disposent généralement d'un coffre-fort de mots de passe permettant de stocker tous les mots de passe du système.

Les organisations peuvent contrôler entièrement quels utilisateurs et groupes ont accès aux systèmes en fonction de leurs rôles. Cette gestion centralisée, associée à des niveaux d'autorisation très précis, offre un haut niveau de protection contre les intrusions.

Les techniciens ont besoin d'un moyen plus efficace d'accéder aux terminaux

Les administrateurs informatiques sont chargés d'assurer le bon fonctionnement continu de nombreux terminaux et applications. Cela signifie qu'ils disposent généralement des identifiants des utilisateurs finaux ou des administrateurs pour se connecter à ces appareils. Ils peuvent utiliser le coffre-fort de mots de passe pour accéder aux mots de passe des appareils des utilisateurs finaux. L'un des inconvénients de cette approche est que tous ces mots de passe doivent être modifiés si le technicien quitte l'entreprise.

Au-delà des mots de passe pour la gestion des terminaux

Et si vos techniciens n'avaient pas besoin de connaître ni d'avoir accès à aucun mot de passe pour accéder aux systèmes des utilisateurs finaux ? La fonctionnalité « 1-Click Access » de Kaseya permet aux utilisateurs privilégiés et aux administrateurs d'accéder en toute sécurité aux appareils des utilisateurs finaux d'un simple clic, sans avoir à connaître les identifiants de l'utilisateur ou de l'administrateur. Cela permet non seulement de gagner un temps précieux, mais aussi d'éviter d'avoir à modifier les mots de passe lorsqu'un collaborateur quitte l'entreprise.

Restez à l'écoute pour en savoir plus sur la fonctionnalité « 1-Click Access » de Kaseya dans un prochain article de blog.

Pour en savoir plus sur la solution de gestion des terminaux et du réseau de Kaseya, demandez une démonstration de VSA by Kaseya.