Les petites et moyennes entreprises (PME) sont désormais plus exposées aux cyberattaques. Environ 43 % des cyberattaques visent les PME, car celles-ci ne disposent pas toujours des meilleurs moyens de défense pour protéger leurs activités.

Les principaux défis auxquels sont confrontées la plupart des PME sont le budget informatique limité consacré aux outils de sécurité et le manque d'expertise en cybersécurité pour surveiller et gérer la sécurité de l'infrastructure informatique.

L'Internet des objets (IoT) et les appareils IoT non sécurisés s'avèrent également constituer un risque considérable pour les PME. En 2017, 50 000 cyberattaques ont visé des appareils IoT, soit une augmentation de 600 % par rapport à 2016, et le nombre d'attaques par logiciels malveillants liées à l'IoT a dépassé les 121 000 en 2018.

Même si les PME ne disposent pas des mêmes ressources et du même personnel que les grandes entreprises, elles peuvent renforcer la sécurité de leur activité grâce à une stratégie de sécurité informatique efficace.

Voici cinq moyens pour les PME de protéger leur entreprise contre les cyberattaques.

Les 5 meilleures façons d'améliorer la sécurité de votre entreprise

1. Réaliser une évaluation de la sécurité

L'évaluation des menaces de sécurité pesant sur votre entreprise constitue la première étape pour garantir la sécurité de votre environnement informatique. Les évaluations de sécurité consistent notamment à la recherche de vulnérabilités dans vos systèmes informatiques et vos processus métier, ainsi que la formulation de recommandations visant à réduire le risque d'attaques futures. LesLes outils d’évaluation de la sécurité permettent d’identifier et de résoudre les problèmes de sécurité.

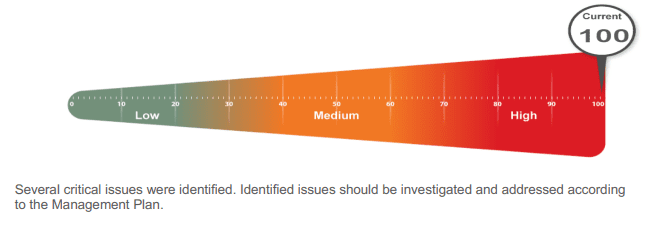

RapidFire Tools, une société du groupe Kaseya, propose une solution d'évaluation de la sécurité appelée «Network Detectivequi analyse votre réseau et vous attribue un score d'évaluation de la sécurité :

Note d'évaluation de la sécurité

Network Detective permetNetwork Detective d'identifier des problèmes tels que :

- Les vulnérabilités externes qui pourraient constituer des failles de sécurité potentielles permettant à des pirates informatiques d'accéder à votre réseau et aux informations d'

- Fuite de protocoles système – protocoles sortants qui ne devraient pas être autorisés

- Absence de commandes dans le navigateur Web

- Problèmes de sécurité des réseaux sans fil

- Autorisations d'accès aux partages réseau, et bien plus encore

2. Automatisez la gestion des correctifs logiciels pour corriger les vulnérabilités logicielles

WannaCry, la cyberattaque qui a infecté plus de 230 000 ordinateurs dans plus de 150 pays en 2017, aurait pu être évitée grâce à un simple correctif. Environ 80 % des failles de sécurité survenues en 2017 étaient dues à une mauvaise gestion des correctifs.

La mise en place d'un processus solide de gestion des correctifs est essentielle pour la sécurité de l'entreprise. Pourtant, de nombreuses PME ne corrigent pas les vulnérabilités en temps voulu, bien qu'elles soient conscientes des conséquences. Les PME disposent généralement d'une équipe informatique réduite et polyvalente. Il leur est donc difficile de consacrer les ressources et le temps nécessaires à la gestion manuelle des correctifs. L'application automatisée des correctifs constitue une alternative économique à la gestion manuelle, qui est très coûteuse en temps et en ressources. Grâce à l'automatisation, vous pouvez facilement atteindre l'objectif de correctiondes vulnérabilités critiques en appliquant les correctifs dans les 30 jours suivant leur première mise à disposition.

La gestion automatisée des correctifs est une fonctionnalité clé de Kaseya VSA. Elle simplifie l'application des correctifs et la génération de rapports pour les applications Microsoft, Mac OS et tierces sur l'ensemble de vos serveurs, postes de travail et machines virtuelles.

Avec Kaseya VSA :

- Vous bénéficiez d'une visibilité totale sur votre environnement informatique, ce qui facilite l'identification des machines présentant des vulnérabilités.

- Vous pouvez planifier le déploiement des correctifs sur n'importe quelle machine de l'environnement.

- Vous avez la possibilité de passer outre une mise à jour rejetée et de redéployer le correctif.

- Les correctifs Microsoft proviennent du catalogue de mises à jour en ligne de Microsoft et sont installés automatiquement. Récemment, Microsoft a publié un correctif critique pour une faille de sécurité permettant l'exécution de code à distance, baptisée BlueKeep (CVE-2019-0708), dans les services de bureau à distance, dont le niveau de menace était équivalent à celui de WannaCry. Les clients équipés de VSA auraient bénéficié de mises à jour automatiques.

3. Mettre en place l'authentification multifactorielle (MFA)

Environ 81 % des violations de données sont principalement dues au vol ou à la faiblesse des identifiants. De nombreux utilisateurs réutilisent leurs mots de passe ou utilisent des mots de passe faibles tels que « 123456 » et « password » – ceux-ci ont été utilisés respectivement par 23,2 millions et 3 millions de comptes. Cela rend les systèmes vulnérables aux attaques par force brute, dans lesquelles le pirate essaie systématiquement tous les mots de passe et phrases de passe possibles jusqu’à ce qu’il trouve le bon.

L'authentification multifactorielle ajoute un niveau de sécurité supplémentaire à la procédure de connexion, au-delà de la simple utilisation d'un mot de passe. La forme la plus courante d'authentification multifactorielle est l'authentification à deux facteurs (2FA). La 2FA résout le problème des mots de passe en exigeant à la fois quelque chose que l'utilisateur connaît (nom d'utilisateur + mot de passe) et quelque chose qu'il possède (un jeton ou une application pour smartphone).

Certaines entreprises abandonnent complètement les mots de passe — c'est le cas, par exemple, de Microsoft, qui utilise la biométrie en association avec l'authentification multifactorielle (MFA).

Kaseya AuthAnvil une solution de gestion des identités et des accès (IAM) qui propose une authentification à deux facteurs afin de renforcer la sécurité. Elle dispose d'une application d'authentification pour les appareils iPhone et Android. Elle offre également une authentification hors bande (OOBA), c'est-à-dire un processus d'authentification qui utilise un canal de communication distinct de celui utilisé par le client et le serveur pour établir une connexion authentifiée.

4. Détecter les menaces internes et y répondre

Le rapport 2019 de Verizon sur les enquêtes relatives aux violations de données (DBIR) révèle que 34 % des violations impliquent des acteurs internes. Les menaces internes ne se limitent pas aux attaques malveillantes, mais englobent également l'utilisation négligente des systèmes et des données par les employés.

Pour se prémunir contre ces menaces, les entreprises doivent détecter, analyser et traiter rapidement et avec précision les incidents susceptibles d'être des signes avant-coureurs d'attaques internes. Les menaces internes nécessitent des outils spécialisés. Les outils antivirus et anti-malware (AV/AM) courants ne sont généralement pas efficaces contre ces menaces.

Cyber Hawk, un produit de RapidFire Tools, détecte les menaces internes en surveillant :

- Connexion non autorisées

- Nouvelles applications installées sur des ordinateurs verrouillés

- Les utilisateurs qui ont récemment obtenu des droits d'administrateur sur un appareil

- Les nouveaux appareils sur les réseaux restreints, et bien plus encore.

Avec Cyber Hawk, vous pouvez définir et appliquer autant de politiques de sécurité que vous le souhaitez. Vous pouvez également automatiser les analyses et tirer parti du système d'alertes basé sur les violations des politiques de sécurité pour recevoir des notifications instantanées.Cyber Hawk l'apprentissage automatique et le marquage intelligent pour identifier les activités anormales, les modifications suspectes et les menaces résultant de configurations incorrectes.

5. Sauvegardez tous vos systèmes, qu'ils soient sur site ou dans le cloud, pour vous protéger contre les attaques par ransomware

Imaginez la situation suivante : un beau jour, vous travaillez sur votre ordinateur et vous vous rendez compte que quelque chose ne va pas. Votre ordinateur commence à ralentir et vous ne parvenez plus à accéder à vos fichiers.

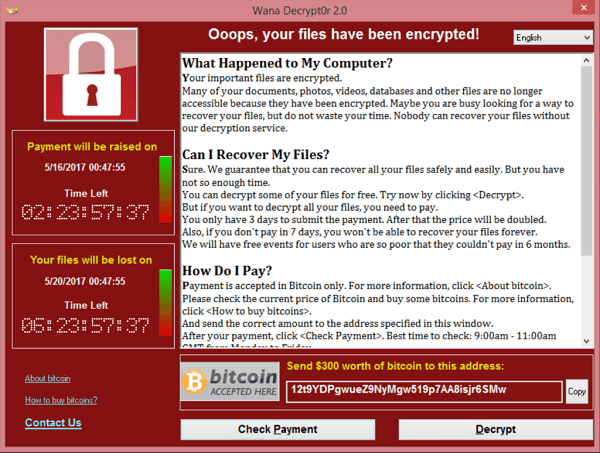

Vous êtes désormais complètement bloqué hors de votre système, et un message s'affiche devant ..

Capture d'écran de la note de rançon laissée sur un système infecté – Source : Wikipédia

Vos pires craintes se sont réalisées. Vous êtes victime d'une attaque par ransomware.

Les attaques par ransomware peuvent avoir des conséquences désastreuses pour une entreprise de taille moyenne qui ne dispose pas d'une stratégie de sauvegarde adéquate. Et même celles qui ont mis en place des sauvegardes courent le risque que ces sauvegardes elles-mêmes soient infectées. Face à des souches de logiciels malveillants de plus en plus sophistiquées qui s'attaquent aux systèmes, il est la sécurité absolue est devenu une utopie. Il existe toujours une faille dans le paysage.

Kaseya Unified Backup (KUB) rassemble les meilleures solutions au monde en matière de sauvegarde, de protection contre les ransomwares, de stockage dans le cloud, ainsi que de continuité des activités et de reprise après sinistre (BCDR). Cette solution fonctionne sur site et prend en charge les applications IaaS et SaaS.

Avec KUB, vous avez la garantie que chaque fichier est analysé lors de chaque sauvegarde afin de détecter d'éventuelles infections par des ransomwares, ce qui permet d'assurer des restaurations « sans risque ».

Pour en savoir plus sur l'amélioration de votre stratégie de sécurité informatique, regardez notre webinaire à la demande Unifiez la sécurité grâce à une gestion informatique unifiée.