Les attaques de phishing actuelles exploitent de plus en plus souvent des plateformes SaaS de confiance, des outils de collaboration bien connus et des logiciels informatiques légitimes pour se dissimuler à la vue de tous. En s’intégrant aux processus opérationnels quotidiens et en tirant parti de services auxquels les utilisateurs font déjà confiance, les attaquants compliquent la détection, contournent les contrôles de sécurité de base et augmentent considérablement leurs chances de réussite. L’incident suivant illustre comment cette approche dite « living-off-the-land » est utilisée pour mener à grande échelle des campagnes de phishing extrêmement convaincantes.

En juin 2025, INKY une campagne de phishing en chaîne qui exploitait l'infrastructure de notification légitime de Zoom pour diffuser des e-mails contenant des liens vers un document Zoom (docs.zoom.us) hébergeant un fichier malveillant à télécharger. Cette campagne visait les bénéficiaires de l'Administration de la sécurité sociale des États-Unis (SSA) en se faisant passer pour des alertes de la SSA et en tirant parti de la confiance associée aux communications de Zoom.

Protégez-vous contre les e-mails malveillants avec Kaseya Inky

Bloquez les attaques de phishing sophistiquées et les menaces par e-mail avant qu'elles n'atteignent les utilisateurs grâce à INKY

CommencerUne fois que les destinataires avaient cliqué sur le lien figurant dans le document Zoom, on leur demandait de télécharger uneapplication dite «SSA Desktop App », qui était en réalité une version renommée du client d'accès à distance ConnectWise ScreenConnect (anciennement ConnectWise Control). Cette attaque montre comment les cybercriminels exploitent des plateformes SaaS légitimes (Zoom) et des outils d'assistance à distance (ScreenConnect) pour en faire des logiciels malveillants de type « living-off-the-land ».

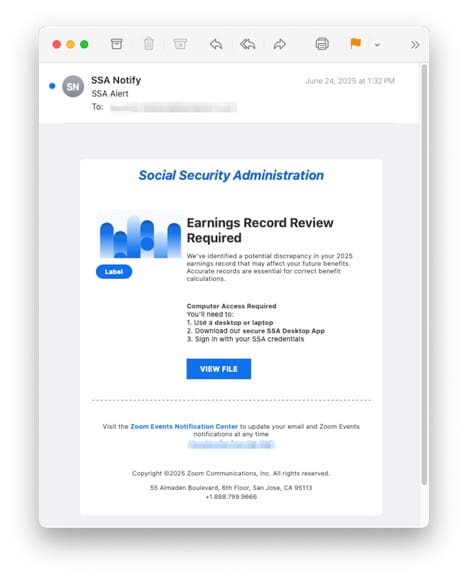

The email was sent from “SSA Notify <noreply‑[email protected]>” with the subject line “SSA Alert.” It passed SPF, DKIM and DMARC checks because it was delivered via Zoom’s Events infrastructure, allowing it to bypass unsophisticated email filters. The body of the email included the heading “Earnings Record Review Required” and warned the recipient of a potential discrepancy in their 2025 earnings record. It instructed the recipient to use a desktop or laptop, download a “secure SSA Desktop App” and sign in with SSA credentials. The call‑to‑action was a “VIEW FILE” button linking to a Zoom document hosted at docs.zoom.us. The message was designed to create urgency and used official SSA branding, making the phishing message appear legitimate.

Figure 1 : Un e-mail de hameçonnage ressemblant à une notification Zoom

Utilisation abusive de Zoom Docs pour héberger des liens malveillants

La fonctionnalité de partage de documents de Zoom s'est transformée en un vecteur de diffusion involontaire, permettant à une charge utile de phishing de provenir d'un domaine de confiance et de contourner les contrôles de sécurité de base des e-mails.

Comment Zoom a été détourné

Zoom propose des fonctionnalités telles que Zoom Events et Zoom Docs. Lorsqu'un utilisateur partage un document Zoom Docs, Zoom envoie un e-mail de notification depuis son propre domaine. Les pirates ont exploité ce mécanisme en créant un document Zoom contenant le message de phishing et en le partageant avec leurs cibles. Comme l'e-mail provenait del'adresse [email protected], il était signé cryptographiquement (SPF/DKIM/DMARC), ce qui lui a permis de contourner de nombreux contrôles de sécurité et de paraître légitime.

L'e-mail de phishing contenait un premier lien vers docs.zoom.us/doc/

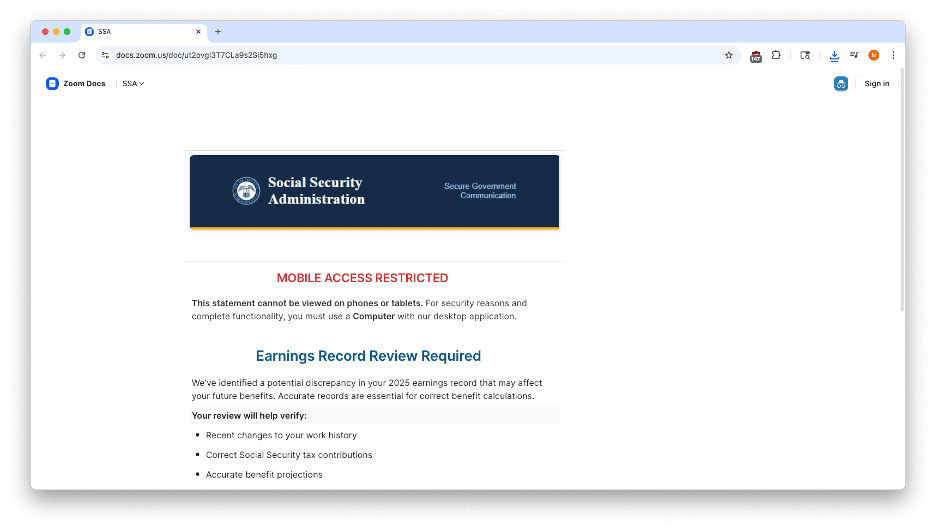

Ce document hébergé par Zoom a servi de première étape de l'attaque. Il utilisait l'image de marque de la SSA et affirmait que l'accès mobile était restreint, indiquant que l'utilisateur devait utiliser un ordinateur de bureau et télécharger une « application de bureau SSA sécurisée » (voir les captures d'écran fournies). Le document Zoom imitait une déclaration officielle, énumérant des points clés concernant la vérification des antécédents professionnels récents et des cotisations fiscales. Il demandait ensuite à l'utilisateur de :

- Utilisez un ordinateur de bureau ou un ordinateur portable.

- Téléchargez l'application de bureau sécurisée SSA à partir du lien fourni.

- Connectez-vous avec vos identifiants SSA.

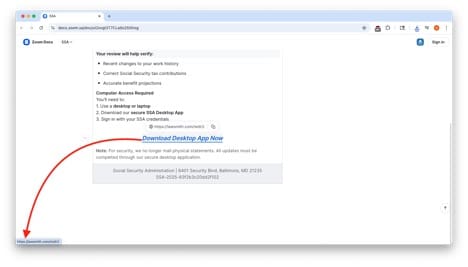

Un lien hypertexte bleu intitulé « Télécharger l'application de bureau maintenant » redirigeait vers un domaine externe (lawsmith.com/redir2), qui n'est pas affilié à la SSA. Le document Zoom a donc servi de relais, redirigeant la victime d'un domaine Zoom de confiance vers un site malveillant hébergeant le logiciel malveillant.

Figure 2 : Première moitié du document de phishing concernant Zoom

Figure 3 : Deuxième partie du document de phishing Zoom contenant le lien vers le domaine externe

Cette attaque a été efficace car elle a exploité l'infrastructure légitime de Zoom et a permis d'envoyer des e-mails de hameçonnage depuis l'adresse [email protected] avec des en-têtes authentifiés. Les victimes ont été amenées à cliquer sur un lien vers un document Zoom, auquel de nombreux utilisateurs et filtres d'URL basiques font confiance. Le document Zoom redirigeait ensuite les utilisateurs vers un deuxième lien malveillant, illustrant une technique de phishing de type ChainLink.

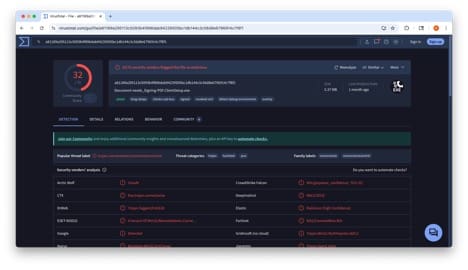

Le document dirigeait les utilisateurs vers un fichier exécutable nommé « Document-needs_Signing-PDF.ClientSetup.exe », que VirusTotal a identifié comme un outil d'accès à distance ConnectWise déguisé en application SSA.

Figure 4 : Résultats de VirusTotal

Comment fonctionne la technique du cheval de Troie ConnectWise ScreenConnect

Pour parachever la chaîne d'attaque, la campagne de phishing est passée de l'ingénierie sociale à l'accès à distance en exploitant un outil d'assistance informatique largement déployé et reconnu comme fiable dans les environnements d'entreprise.

Un outil légitime détourné pour servir de logiciel malveillant

ConnectWise ScreenConnect (anciennement ConnectWise Control) est un outil de surveillance et de gestion à distance (RMM) utilisé par les équipes d'assistance informatique pour contrôler à distance les terminaux. ScreenConnect donne aux techniciens un contrôle total sur l'ordinateur d'un utilisateur. C'est pourquoi une installation non autorisée peut être dangereuse, car les attaquants peuvent exécuter des scripts, transférer des fichiers ou installer des logiciels malveillants supplémentaires à l'insu de la victime. Dans le cadre de campagnes de phishing, les cybercriminels incitent souvent les victimes à télécharger un client ScreenConnect renommé et déguisé en facture ou, dans ce cas précis, en document de la SSA. Une fois l'installation effectuée, l'attaquant peut se connecter à l'appareil de la victime et exfiltrer des informations sensibles telles que des coordonnées bancaires et des numéros d'identification personnels.

Le bulletin de sécurité de Broadcom a signalé une forte augmentation de l'utilisation malveillante des outils RMM ConnectWise par les opérateurs de ransomware et d'autres cybercriminels ; les attaquants distribuent des pièces jointes ou des URL malveillantes utilisant des clients ConnectWise déguisés en faux documents commerciaux ou administratifs afin de permettre un accès à distance aux cybercriminels.

Comme ScreenConnect est un logiciel légitime et signé, de nombreux moteurs antivirus le traitent comme un logiciel de confiance. Les cybercriminels exploitent cette situation pour échapper à la détection, une tactique souvent appelée « living off the land ». Au lieu de déployer des logiciels malveillants sur mesure, ils utilisent des outils de confiance pour exercer un contrôle à distance. L'utilisation d'un outil d'administration informatique légitime comme arme, combinée à l'ingénierie sociale, offre aux attaquants le double avantage de l'exploitation de la confiance et du contournement des mesures de sécurité.

Résumé de la chaîne d'attaques et conséquences

- E-mail de phishing initial : une alerte convaincante de la SSA est envoyée depuis l'adresse [email protected] avec un objet indiquant une urgence. L'e-mail passe les contrôles SPF/DKIM/DMARC et comporte la marque Zoom, ce qui lui permet de contourner les filtres.

- Lien Zoom Doc : l'e-mail incite l'utilisateur à cliquer sur « Afficher le fichier », ce qui le redirige vers un document hébergé sur docs.zoom.us/doc/. Comme l'URL se trouve sur le domaine zoom.us, elle est considérée comme fiable par de nombreux systèmes de sécurité et utilisateurs.

- Faux document de la SSA : le document Zoom comporte les logos de la SSA et avertit le destinataire que l'accès depuis un appareil mobile est restreint. Il invite l'utilisateur à utiliser un ordinateur de bureau et à télécharger l'« application de bureau sécurisée de la SSA ». Cet appel à l'action renvoie vers un site externe (lawsmith.com/redir2 dans le cas présent), qui héberge le fichier malveillant. Cette chaîne de redirections (Zoom → domaine externe) est connue sous le nom de « phishing ChainLink ».

- Téléchargement malveillant : le lien externe déclenche automatiquement le téléchargement d'un fichier exécutable déguisé en fichier PDF ou en application SSA (par exemple, « Document‑needs_Signing‑PDF.ClientSetup.exe »). VirusTotal identifie ces fichiers comme étant de type Trojan.ConnectWise/ScreenConnect; il s'agit en réalité de clients ScreenConnect préconfigurés pour se connecter à l'attaquant.

- Installation et contrôle à distance : lorsque la victime exécute le fichier, celui-ci installe ScreenConnect à son insu. Le programme d'installation extrait un fichier Microsoft Software Installer (.msi), le signe avec la signature de l'exécutable principal et utilise msiexec.exe pour installer ScreenConnect. Le client se connecte ensuite à un domaine contrôlé par le pirate sur un port spécifié, ce qui permet à ce dernier de prendre le contrôle à distance du système.

- Actions postérieures à la compromission : grâce au contrôle à distance, l'attaquant peut exécuter des commandes, transférer des fichiers, installer d'autres logiciels malveillants (par exemple, des ransomwares) ou voler des données. Il peut manipuler des écrans de services bancaires pour inciter les victimes à effectuer des virements. Les attaquants peuvent également se propager vers d'autres systèmes en utilisant le compte de messagerie compromis pour envoyer d'autres e-mails de phishing (phishing latéral).

Conséquences possibles

- Usurpation d'identité et fraude financière : les criminels utilisent ScreenConnect pour dérober des données sensibles telles que des coordonnées bancaires, des numéros d'identification personnels et des fichiers confidentiels. Ils peuvent effectuer des transactions frauduleuses ou se livrer à des actes d'usurpation d'identité.

- Compromission du réseau : une fois l'accès à distance établi, les pirates peuvent se déplacer latéralement au sein d'une organisation, installer des outils supplémentaires, mettre en place des mécanismes de persistance et éventuellement déployer un rançongiciel.

Bonnes pratiques : conseils et recommandations

1) Sensibilisez les utilisateurs à la prudence face aux invitations non sollicitées à des événements Zoom et aux alertes SSA.

2) Évitez de télécharger des fichiers provenant d'e-mails inattendus.

3) Vérifiez les invitations à des événements Zoom par d'autres moyens (communication directe et vérification auprès de l'expéditeur).

4) Mettre en place l'authentification multifactorielle (MFA) et sécuriser les comptes Zoom. Les pirates risquent fort d'exploiter des comptes Zoom compromis. L'activation de l'authentification multifactorielle sur les plateformes de collaboration et la surveillance des connexions inhabituelles peuvent permettre de limiter ce type d'abus.

5) Les outils anti-malware devraient classer les clients de support à distance détournés comme des logiciels à risque. Les solutions de détection et de réponse au niveau des terminaux (EDR) peuvent également surveiller les cas où msiexec.exe installe des outils de gestion à distance (RMM).

6) Vérifiez l'en-tête « À ». Il est suspect que les notifications de la SSA soient envoyées via Zoom.

Conclusion

La campagne de phishing analysée ici illustre une forme sophistiquée d'exploitation de la chaîne d'approvisionnement : les attaquants ont détourné le système légitime d'envoi d'e-mails de Zoom pour envoyer des messages de phishing ressemblant à des notifications officielles de la SSA, et ont hébergé des liens malveillants sur Zoom Docs afin de contourner les filtres d'URL. En persuadant les victimes de télécharger un client ConnectWise ScreenConnect renommé, les attaquants ont pris le contrôle à distance de leurs ordinateurs sans déployer de logiciels malveillants traditionnels. Cette campagne souligne l'importance de vérifier les communications inattendues, de surveiller l'utilisation des outils d'assistance à distance et de mettre en place une authentification multifactorielle sur les plateformes de collaboration. Alors que les acteurs malveillants exploitent de plus en plus les outils légitimes, les organisations doivent mettre à jour leurs contrôles de sécurité pour détecter l'utilisation abusive de services de confiance et sensibiliser les utilisateurs aux tactiques de phishing en constante évolution.