De nombreuses entreprises et fournisseurs de services gérés (MSP) sont encore sous le choc de l'attaque de la chaîne d'approvisionnement qui a eu lieu en décembre 2020. Même les agences gouvernementales américaines, telles que le ministère de la Justice (DOJ), n'ont pas été épargnées : des pirates informatiques ont infiltré leurs systèmes informatiques en utilisant l'application SolarWinds Orion comme point d'entrée. Dans le cas du DOJ, les pirates ont pu accéder aux comptes de messagerie de certains de ses employés.

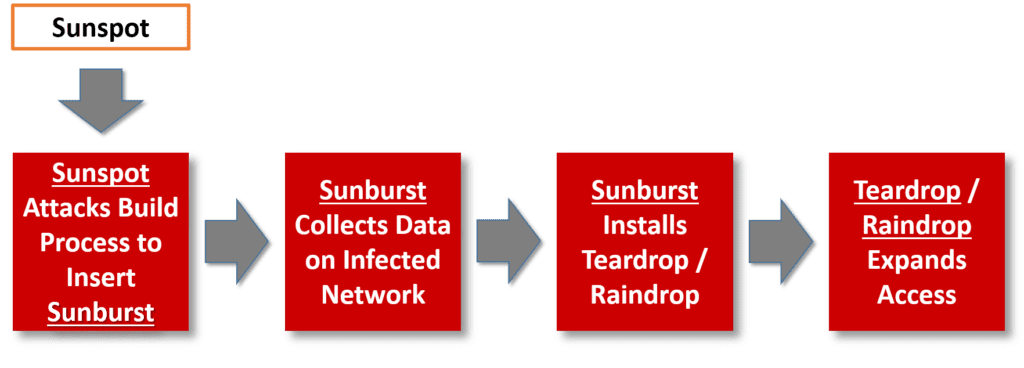

Les dernières informations concernant cette attaque de la chaîne d'approvisionnement, telles que décrites dans cet article de ZDNet, indiquent que les pirates ont utilisé au total quatre souches de logiciels malveillants : Sunspot, Sunburst (Solorigate), Teardrop et Raindrop. Ces souches ont été utilisées dans le cadre d'une séquence sophistiquée d'attaques progressives. Dans un premier temps, Sunspot a été utilisé pour attaquer le processus de compilation logicielle du fournisseur et insérer le logiciel malveillant Sunburst dans le logiciel Orion. Le logiciel malveillant Sunburst a collecté des données sur les réseaux infectés et les a envoyées à un serveur distant.

Lorsque les pirates souhaitaient intensifier leur attaque, ils utilisaient Sunburst pour installer les logiciels malveillants Teardrop ou Raindrop. Il s'agit dans les deux cas de portes dérobées que les pirates utilisaient pour « étendre leur accès au sein d'un réseau informatique piraté ». Les équipes de sécurité doivent donc analyser leurs environnements informatiques à la recherche de ces quatre variantes de logiciels malveillants.

Conseils efficaces pour mieux protéger votre entreprise

Sur la base de son analyse de cette attaque, la société de sécurité Cycode recommande six mesures de sécurité que votre organisation devrait mettre en œuvre afin de réduire son exposition aux risques.

Cycode recommande de renforcer les contrôles d'accès de votre infrastructure à l'aide des mesures suivantes :

- Une visibilité totale et un inventaire complet de tous les actifs – Tout actif qui n'est pas surveillé peut constituer une vulnérabilité pour votre écosystème.

- Authentification multifactorielle (MFA) – Les mots de passe seuls ne suffisent pas à protéger les comptes, en particulier ceux qui sont aussi simples que « password123 ». L'authentification multifactorielle offre une couche de protection supplémentaire, rendant plus difficile l'accès à vos systèmes par les pirates informatiques.

- Audit des systèmes – Supprimez les identifiants par défaut de vos systèmes et appliquez des règles strictes en matière de mots de passe.

- Application des politiques relatives aux privilèges – Un utilisateur privilégié dispose d'un accès administratif à tous vos systèmes critiques. La gestion et la surveillance de tous les comptes privilégiés sont essentielles pour renforcer la sécurité.

Une autre société de sécurité, Tempered Networks, estime qu'il faut mettre en place une approche « zéro confiance » pour renforcer la sécurité des organisations. Ce mécanisme comprend :

- Microsegmentation du réseau – L'accès réseau « Zero Trust » (ZTNA) applique des règles régissant les ressources auxquelles un utilisateur peut accéder. Les applications étant isolées dans cette architecture, les administrateurs peuvent définir les autorisations d'accès à un niveau très précis.

- Vérification des appareils et authentification des utilisateurs – L'accès n'est accordé que lorsqu'un utilisateur prouve son identité et sa sécurité. Grâce à plusieurs niveaux de validation, le ZTNA n'autorise l'accès qu'aux utilisateurs vérifiés.

Comment les MSP peuvent-ils protéger leurs clients ?

Les MSP peuvent adopter une approche proactive et proposer des services de centre d'opérations de sécurité (SOC), tels que :

Sécurité des terminaux

Les MSP peuvent sécuriser les terminaux de leurs clients grâce à –

- Surveillance des journaux d'événements – La surveillance des journaux d'événements sur tous les ordinateurs Windows et macOS est essentielle pour suivre les événements sur l'ensemble des appareils à partir d'une console unique.

- Détection proactive des menaces – En identifiant de manière proactive les incidents de sécurité avant qu'ils ne causent des dommages, vous pouvez protéger vos clients contre des pertes importantes pour leur entreprise.

- Détection des intrusions – Les MSP peuvent configurer des alertes pour détecter les activités suspectes et empêcher les intrus de prendre le contrôle d'autres systèmes.

- Antivirus/antimalware tiers de nouvelle génération (NGAV) – L'intégration à des solutions NGAV permet une détection avancée des menaces sur les terminaux, au lieu de se contenter de rechercher les signatures de logiciels malveillants connus.

Sécurité du réseau

Les MSP peuvent proposer une surveillance des journaux des pare-feu et des périphériques de périphérie, intégrée à des services de réputation des menaces (TRS) ainsi qu'à des services de recherche Whois et DNS.

Le TRS comprend la réalisation d'évaluations fréquentes des menaces pesant sur les sites web, les fichiers, les noms de domaine et autres entités similaires, afin de recenser le nombre de fois où ces entités ont été associées à des activités malveillantes, sur la base des comportements observés par le passé et des renseignements partagés.

Sécurité dans le cloud

Les services de sécurité cloud mentionnés ci-dessous peuvent être fournis par des MSP afin d'assurer la sécurité des données cloud de leurs clients.

- Surveillance du journal des événements de sécurité de Microsoft 365

- Sauvegarde des données Microsoft Office 365, Google G Suite et Salesforce

- Surveillance d'Azure Active Directory (AD)

- Connexions malveillantes à Microsoft 365 et

- Score de sécurité Azure

Même si nous ne connaissons pas encore l'ampleur de l'attaque Orion, les entreprises craignent que d'autres incidents ne soient à venir. En cette période d'incertitude, il est essentiel que les entreprises redoublent d'efforts en matière de cybersécurité.

Découvrez comment renforcer votre sécurité en participant à notre webinaire « Renforcer la sécurité informatique en 2021 ». Inscrivez-vous dès maintenant !