Tests d'intrusion réseau qui prouvent l'efficacité de vos défenses

Votre réseau est en constante évolution et les attaquants n'ont besoin que d'un seul point d'appui. Avec Kaseya, c'est possible. vPenTest Grâce à cet outil de test d'intrusion réseau, vous pouvez valider proactivement votre sécurité en simulant des attaques réelles au sein de votre environnement. Exécutez des tests d'intrusion automatisés à la demande pour identifier les failles de sécurité, prioriser les actions correctives et prouver que vos défenses peuvent contrer un véritable attaquant.

Testez votre réseau à tout moment

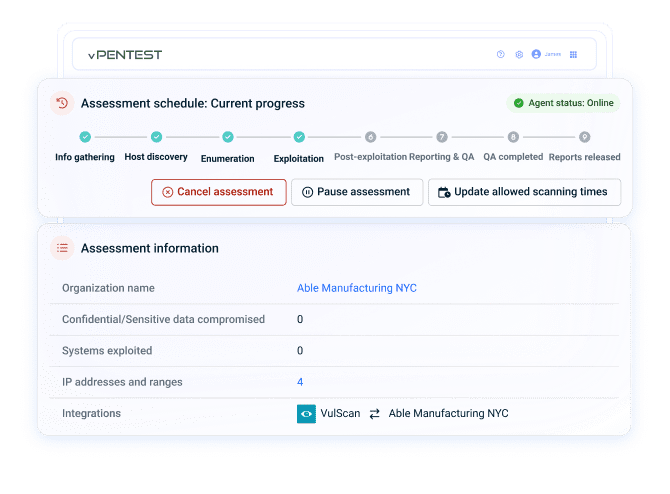

Effectuez des tests mensuels ou à la demande avec vPenTest Remplacez les évaluations ponctuelles par des tests automatisés et reproductibles qui vous permettent de contrôler le calendrier, la fréquence et la portée.

Anticipez les risques

En programmant régulièrement des tests d'intrusion, vous êtes toujours prêt à faire face aux nouvelles menaces ou aux changements d'environnement. Adoptez une approche proactive et allez au-delà des analyses de vulnérabilité de base pour obtenir une vision plus cohérente de votre profil de risque.

« Vonahi « Insurwave offre un service exceptionnel qui répond parfaitement à nos besoins opérationnels. Grâce à eux, nous avons pu passer à un modèle de tests mensuels, ce qui nous permet de consacrer davantage de temps à renforcer nos contrôles de sécurité dans les domaines les plus critiques. » Mike Macpherson, RSSI, Insurwave

Validez vos défenses

Les outils de sécurité ne suffisent pas à eux seuls ; vous avez besoin de preuves que vos défenses empêchent réellement les attaques. vPenTest Il simule le comportement réel d'un attaquant pour montrer si les menaces sont détectées, contenues ou autorisées à se propager, afin que vous puissiez renforcer les contrôles et stopper les attaques avant qu'elles ne s'aggravent.

« En tant qu'entreprise, s'associer à vPenTest « Cela a permis à Insurwave d'anticiper les risques potentiels pesant sur notre infrastructure et nos applications, et nous pouvons désormais adopter une approche proactive pour sécuriser notre organisation. » Matt McDonnell, directeur de la technologie, Loyola School

Maintenir une sécurité et une conformité strictes

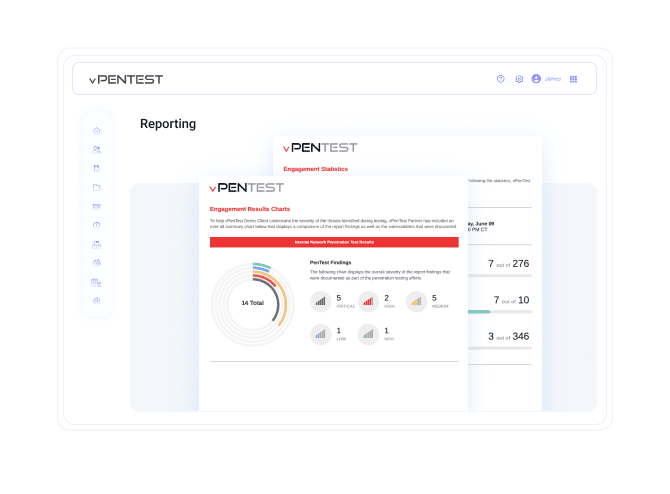

Notre solution est conforme aux normes PCI, HIPAA, SOC 2 et autres exigences, vous garantissant ainsi le respect des meilleures pratiques et réglementations. Générez des rapports conformes et préparez-vous aux audits grâce à une documentation claire, des alertes en temps réel, le suivi des activités et des tests de segmentation.

« Les rapports PDF sont excellents et les étapes de correction recommandées sont utiles et faciles à suivre, nous indiquant précisément comment résoudre les problèmes. L'interface utilisateur rend le produit facile à utiliser. En une heure seulement, j'ai pu planifier tout ce dont j'avais besoin pour l'année entière ! » Directeur informatique, Hôpital général du comté de Greene

Un outil de test d'intrusion réseau complet et précis

Soutenu par des experts certifiés

C'est comme bénéficier de plusieurs décennies d'expérience en tests d'intrusion, sans avoir à embaucher une équipe. Conçu par des professionnels certifiés eCPPT, OSCP, OSCE, CEH et CISSP, cet outil offre des solutions éprouvées et performantes.

Simulation avant et après brèche

Découvrez comment les attaquants opèrent avant et après avoir obtenu un accès. De l'analyse de sources ouvertes et la découverte de l'hôte à l'exploitation et à l'élévation de privilèges, le logiciel reproduit les véritables vecteurs d'attaque, vous fournissant ainsi des données sur toutes les vulnérabilités.

tests d'intrusion internes et externes

Testez vos défenses, tant internes qu'externes à votre réseau. Des menaces internes exploitant les dispositifs internes aux risques externes tels que les systèmes non mis à jour ou les erreurs de configuration, identifiez les points faibles potentiels des attaquants.

Évaluations avancées des attaques

Allez au-delà des analyses de vulnérabilité en exploitant activement les faiblesses, en validant les vecteurs d'attaque et en prouvant quelles failles peuvent réellement être utilisées pour compromettre votre environnement, au lieu d'examiner des milliers de résultats de faible priorité.

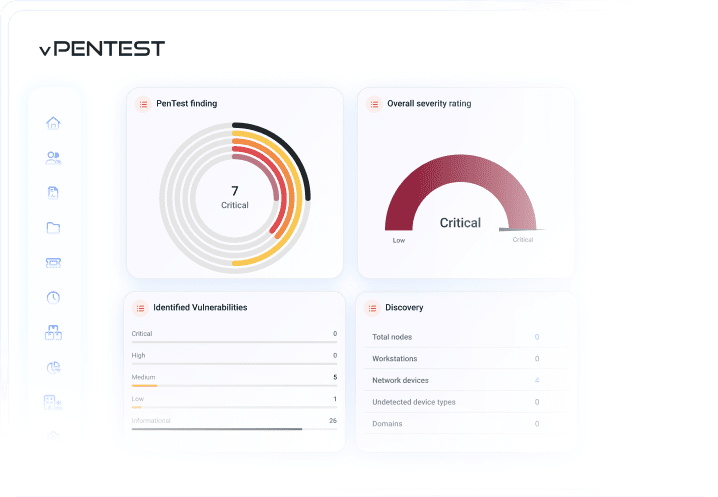

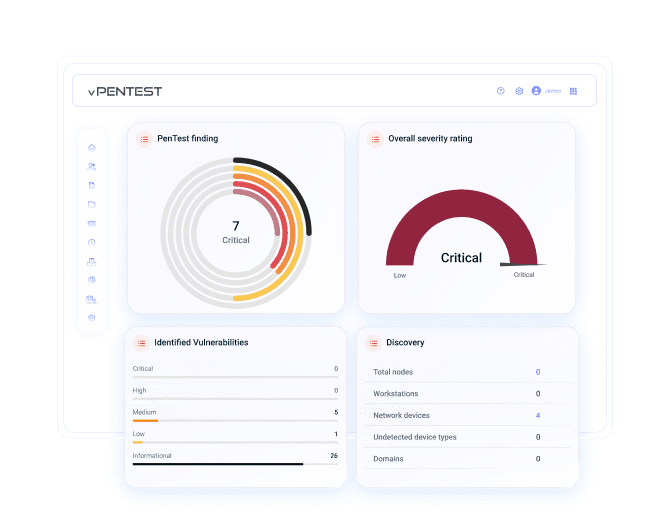

Surveillance de l'activité en temps réel

Des journaux automatiques sont créés lors de chaque test d'intrusion réseau, ce qui permet de suivre la progression et de corréler les résultats avec les outils de détection. C'est un moyen intégré de vérifier vos réponses de surveillance et d'optimiser votre réactivité face aux menaces.

Reportages rapides et complets

Obtenez des rapports exploitables et générés automatiquement dans les 48 heures suivant les tests. Ces rapports complets mettent en évidence les risques dans des synthèses de haut niveau destinées aux dirigeants, tandis que les conclusions techniques sont détaillées afin de guider les équipes informatiques dans la correction rapide des vulnérabilités.

Notre engagement envers vous

Les services globaux de Kaseya vous aident à tirer le meilleur parti de vos solutions technologiques, à améliorer vos performances et à atteindre vos objectifs commerciaux.

Explorez les services professionnelsLe service Direct to Tech™ de Kaseya offre une assistance rapide et experte pour aider votre entreprise à résoudre rapidement les problèmes et à minimiser les risques.

Explorez le support clientKaseya Partner First Pledge Il s'agit d'un engagement en faveur de conditions flexibles, d'un partage des risques et d'un soutien dédié à votre entreprise.

Explorez d'abord le partenariatÉcoutez les témoignages de nos clients

Des histoires vraies, de vrais succès. Découvrez comment les partenaires de Kaseya prospèrent.

Questions fréquentes sur les tests d'intrusion réseau

Les tests d'intrusion réseau, également appelés tests de pénétration réseau, consistent à simuler des cyberattaques contre votre environnement informatique de manière sécurisée et contrôlée. Au cours de ce processus, des experts en sécurité ou des outils automatisés tentent d'exploiter les failles des réseaux, des applications ou des configurations afin de démontrer comment des attaquants pourraient y accéder.

L'objectif principal des tests d'intrusion réseau est d'évaluer la résilience de votre organisation face aux attaques potentielles. Plutôt que de se contenter d'identifier les vulnérabilités, ils démontrent comment ces faiblesses pourraient être exploitées et quel impact cela pourrait avoir sur vos opérations.

Cette approche est importante car elle permet aux organisations d'avoir une vision réaliste de leur exposition réelle. En démontrant les conséquences commerciales d'une attaque, les tests d'intrusion contribuent à réduire les risques, à valider les investissements en sécurité et à rassurer les parties prenantes quant à votre capacité à faire face à l'évolution des menaces.

La différence entre les tests d'intrusion internes et externes réside dans l'origine de l'attaque simulée :

- Les tests d'intrusion internes partent du principe que l'attaquant a déjà accès à votre environnement. Cela permet d'identifier les risques qu'un initié ou un appareil compromis pourrait exploiter pour pénétrer plus profondément dans vos systèmes.

- Les tests d'intrusion de réseau externe commencent en dehors de votre périmètre et se concentrent sur les vulnérabilités exposées à Internet, telles que les erreurs de configuration ou les services non corrigés.

Ensemble, ils offrent une vision complète de la manière dont les menaces peuvent cibler votre organisation, aussi bien de l'intérieur que de l'extérieur.

Un test d'intrusion réseau peut être réalisé de trois manières : manuellement en interne, par l'intermédiaire d'un cabinet de conseil externe ou à l'aide d'outils automatisés. Chaque approche présente ses propres avantages et inconvénients.

Effectuer un test manuellement exige une équipe de sécurité interne hautement qualifiée et un investissement en temps considérable, ce qui le rend impraticable pour de nombreuses organisations. Faire appel à un consultant externe permet de bénéficier d'une expertise indépendante, mais cela peut s'avérer coûteux et ne fournit généralement qu'un aperçu ponctuel.

Les outils de test d'intrusion automatisés comme celui de Kaseya offrent une solution plus efficace. Ils fonctionnent à la demande, se répètent aussi souvent que nécessaire et fournissent des rapports réguliers à moindre coût, vous assurant une visibilité continue sur votre niveau de sécurité sans les limitations traditionnelles.

Un test d'intrusion réseau doit être effectué régulièrement, et non une seule fois par an. La fréquence optimale dépend de facteurs tels que les exigences réglementaires, l'évolution de votre environnement informatique et les nouvelles menaces. De nombreuses organisations ont intérêt à effectuer des tests mensuels ou trimestriels afin de maintenir une vision actualisée de leur sécurité globale et de réagir aux risques avant qu'ils ne s'aggravent.

Prêt à commencer ?

Demandez une démonstration pour voir comment Kaseya fonctionne vPenTest vous offre un contrôle total sur vos tests d'intrusion réseau.